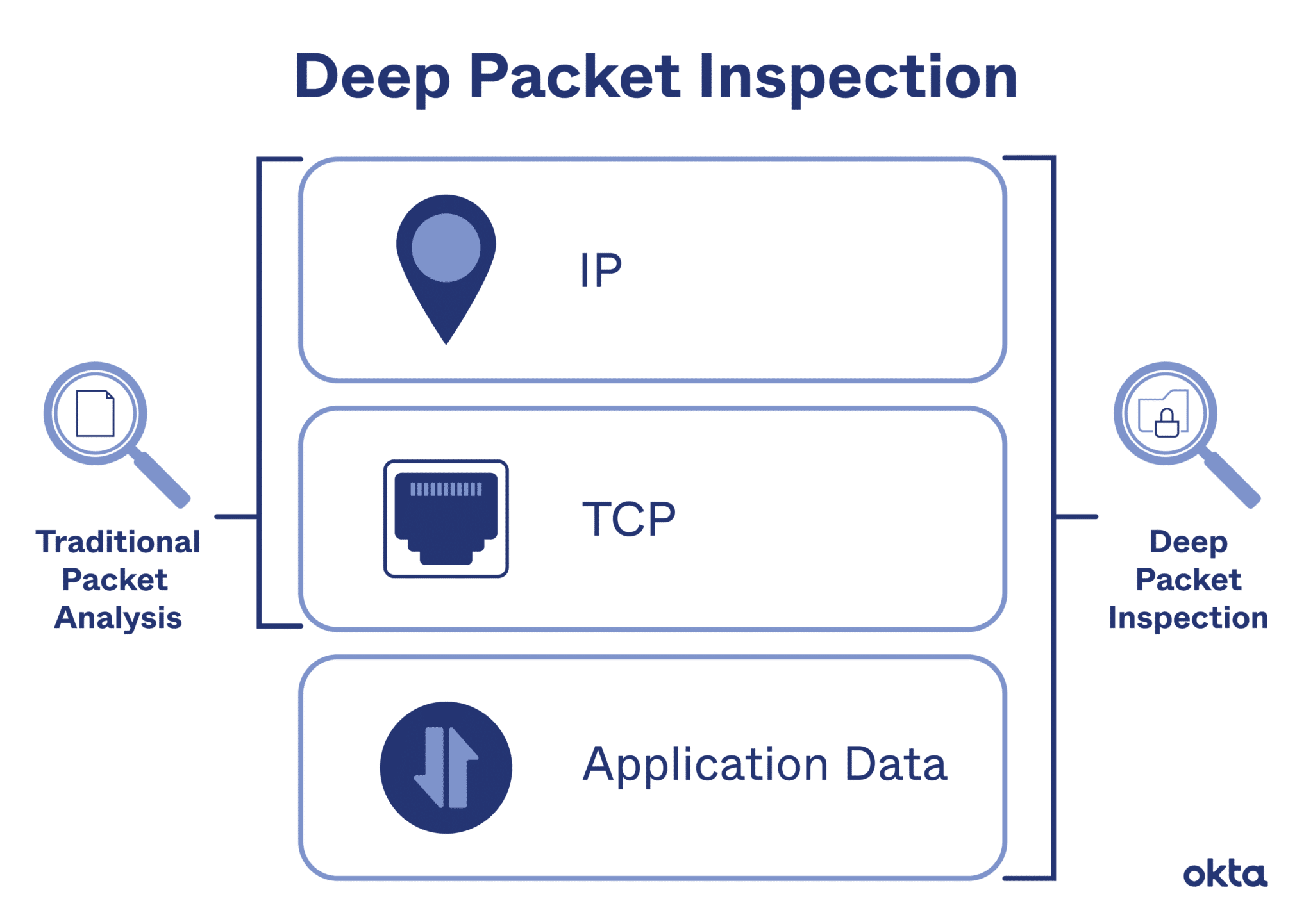

Acho que você já percebeu que recentemente ficou muito mais difícil ocultar sua atividade online na rede. No entanto, poucas pessoas sabem da existência da tecnologia Deep Packet Inspection (DPI), que é usada por provedores de serviços de Internet, governos e empresas para monitorar o tráfego da Internet. Felizmente para nós, o DPI pode ser ignorado usando um proxy, mas primeiro vamos descobrir o que é DPI e o que ele vem com ele.

O que é inspeção profunda de pacotes (DPI)?

O sistema DPI, ou DPI (Deep Packet Inspection), funciona como um espião de primeira linha que analisa cuidadosamente o tráfego da Internet, verificando tudo, desde o histórico do navegador até os aplicativos que você usa. O DPI é usado para fins legítimos, como gerenciamento e segurança de rede, mas também pode se tornar uma ferramenta de vigilância e censura. Portanto, é importante saber como contornar o DPI e manter sua privacidade e liberdade online.

Proxy versus DPI

Os servidores proxy atuam como intermediários, enviando solicitações da Internet em seu nome. Isso significa que o DPI vê o endereço IP deles, não o seu. Cada tipo de proxy tem seus próprios recursos e pontos fracos:

Proxies Residenciais

Os servidores residenciais são verdadeiros camaleões. Eles usam endereços IP de usuários reais, permitindo que suas solicitações se encaixem harmoniosamente no tráfego regular de usuários. Graças a esta camuflagem, os sistemas DPI não conseguem detectá-los. Se precisar se passar por usuário regular, os residentes são perfeitos para esse fim. No entanto, eles são mais lentos e mais caros do que outros servidores, por isso são mais bem usados quando você precisa ficar fora do radar.

Proxies de data center

Os servidores do data center são rápidos e eficientes. Eles são fornecidos por data centers e fornecem conexões de alta velocidade e desempenho poderoso. Esses servidores são ótimos para tarefas que exigem trabalho rápido e intensivo, como coleta de dados em massa. Mas aqui está o problema: como vêm de grandes centros de dados, são mais fáceis de detectar, por isso os sistemas DPI detectam frequentemente a sua presença. É melhor usar servidores de data center para tarefas em que a velocidade da conexão é uma prioridade e pequenas suspeitas de atividade de proxy não causarão danos.

Proxies SOCKS5

Ao contrário dos intermediários anteriores, os servidores SOCKS5 oferecem um nível adicional de segurança através de criptografia completa. Isso significa que eles não apenas mascaram o seu endereço IP, mas também fornecem criptografia para os dados que você envia e recebe.

Os proxies SOCKS5 podem lidar com qualquer tipo de tráfego que não seja o tráfego da web. Eles são especialmente úteis para trocas P2P ou para contornar firewalls. No entanto, configurá-los pode ser mais complexo e tornar sua conexão mais lenta devido à criptografia adicional. Esses proxies apresentam o melhor desempenho em tarefas relacionadas ao processamento de dados confidenciais ou ao contornar firewalls rígidos.

Ao escolher um mediador, tenha em mente o seu objetivo. O que é mais importante para você – velocidade ou anonimato? Sua escolha deve atender às suas necessidades específicas. Trata-se de encontrar o equilíbrio certo entre anonimato, velocidade e segurança.

Como usar um proxy para ignorar DPI?

Agora vamos falar sobre proxies rotativos. Eles mudam regularmente de endereço IP, o que impede que os sistemas DPI rastreiem suas atividades online. Para aumentar o efeito, a criptografia SSL/TLS é usada – mesmo que o DPI consiga detectar a solicitação, ele verá apenas bobagens. Os usuários experientes em tecnologia podem opcionalmente implementar túneis SSH, que ocultam o tráfego em túneis criptografados. Aqui estão instruções passo a passo para ignorar o DPI!

Etapa 1: Configurando um proxy com rotação de IP

Escolha um provedor confiável que ofereça um grande conjunto de endereços IP. Configure o roteamento de suas solicitações da web por meio de proxies de rotação de IP. Geralmente, isso pode ser feito nas configurações do navegador da web ou por meio da conta pessoal do provedor. Verifique sua configuração. Faça uma solicitação web e verifique se o seu endereço IP muda.

Os proxies de rotação de IP são ideais quando você precisa executar tarefas sem deixar um rastro de IP permanente, como web scraping ou acesso a conteúdo com restrição geográfica.

Etapa 2: implementar criptografia SSL/TLS

Certifique-se de que suas solicitações da web sejam enviadas por HTTPS, que é a forma básica de criptografia SSL/TLS. Para aprimorar suas medidas de segurança, use um proxy que ofereça criptografia SSL/TLS para todo o tráfego que passa por ele. Renove regularmente os certificados SSL e mantenha os protocolos de criptografia atualizados para reduzir os riscos de detecção.

A criptografia SSL/TLS é, de fato, crítica para TODAS as atividades online, especialmente ao processar dados confidenciais ou realizar transações.

Etapa 3: criar túneis SSH

Configure um servidor SSH ou encontre um serviço que ofereça tunelamento SSH. Configure seu dispositivo para estabelecer uma conexão SSH com o servidor. Isso criará um túnel seguro para o tráfego da Internet. Direcione seu tráfego da web através deste túnel. Você pode precisar de software especial ou extensões de navegador para rotear seu tráfego para o túnel SSH.

Os túneis SSH são ideais para usuários avançados que precisam de uma camada extra de segurança, especialmente ao acessar sistemas confidenciais ou trabalhar em projetos confidenciais.

Combinando proxies com outras ferramentas

Para uma proteção mais confiável, os proxies podem ser combinados com VPN e Tor. Uma VPN criptografa sua conexão com a Internet, enquanto o Tor redireciona o tráfego através de vários nós. Vamos dar uma olhada mais de perto nessas duas abordagens.

Proxy + VPN

- Como funciona: Quando você combina uma VPN com um proxy, o tráfego da Internet passa primeiro pelo proxy e depois pela VPN. Essa combinação mascara duplamente seu endereço IP e criptografa seus dados. Como resultado, o DPI torna duas vezes mais difícil para os sistemas rastrear e interceptar sua atividade online.

- Contexto: Primeiro conecte-se ao seu servidor proxy. Quando estiver conectado, ative a VPN. Certifique-se de que ambas as ferramentas estejam funcionando perfeitamente e verifique seu endereço IP para confirmar as alterações.

- Quando usar: Essa combinação é adequada para quem precisa de altas velocidades de conexão, localização específica e criptografia para acessar conteúdo ou serviços confidenciais que exigem um IP regional específico.

Proxy + Tor

- Como funciona: Aqui, um proxy fornece uma camada inicial de mascaramento de endereço IP antes que seu tráfego chegue à rede Tor, que por sua vez o encaminha através de vários nós. Isso garante o anonimato no nó de entrada, já que o nó de entrada do Tor verá o endereço IP do proxy e não o seu IP real.

- Contexto: Primeiro, configure seu dispositivo para se conectar a um servidor proxy. Em seguida, inicie seu navegador ou Tor. Seu tráfego agora passará pelo servidor antes de entrar na rede Tor.

- Quando usar: Esta combinação tem a vantagem do anonimato, por isso é mais adequada para jornalistas e ativistas que trabalham em condições altamente restritas.

Finalmente

As ferramentas por si só não são suficientes para manter o anonimato na Internet. É importante usá-los com sabedoria para obter resultados reais. Agora você conhece todas as estratégias para manter sua pegada digital invisível. Aprenda, experimente e, o mais importante, continue a defender uma Internet mais privada e segura para todos!