فکر می کنم قبلاً متوجه شده اید که اخیراً پنهان کردن فعالیت آنلاین خود در شبکه بسیار دشوارتر شده است. با این حال، افراد کمی از وجود فناوری بازرسی بسته های عمیق (DPI) اطلاع دارند که توسط ارائه دهندگان خدمات اینترنت، دولت ها و شرکت ها برای نظارت بر ترافیک اینترنت شما استفاده می شود. خوشبختانه برای ما، DPI را می توان با استفاده از یک پروکسی دور زد، اما ابتدا، بیایید بفهمیم DPI چیست و با چه چیزی همراه است.

بازرسی بسته عمیق (DPI) چیست؟

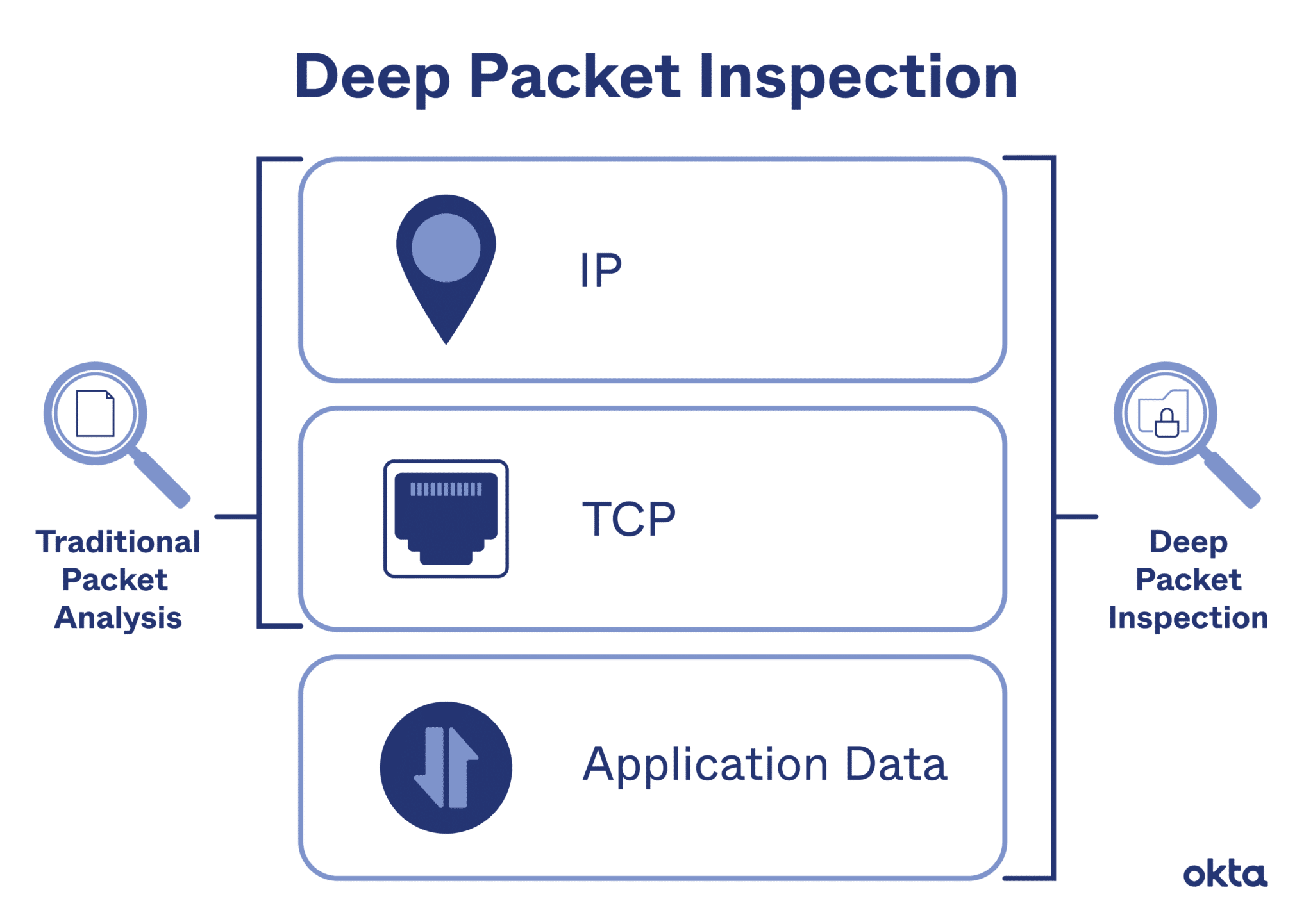

سیستم DPI یا DPI (بازرسی عمیق بسته ها)، به عنوان یک جاسوس درجه یک عمل می کند که ترافیک اینترنت شما را به دقت تجزیه و تحلیل می کند و همه چیز را از تاریخچه مرورگر شما گرفته تا برنامه هایی که استفاده می کنید بررسی می کند. DPI برای اهداف قانونی مانند مدیریت شبکه و امنیت استفاده می شود، اما همچنین می تواند به ابزاری برای نظارت و سانسور تبدیل شود. بنابراین، مهم است که بدانید چگونه DPI را دور بزنید و حریم خصوصی و آزادی آنلاین خود را حفظ کنید.

پروکسی در مقابل DPI

سرورهای پروکسی به عنوان واسطه عمل می کنند و درخواست های اینترنتی را از طرف شما ارسال می کنند. این بدان معنی است که DPI آدرس IP آنها را می بیند، نه شما. هر نوع پروکسی دارای ویژگی ها و ضعف های منحصر به فرد خود است:

پروکسی های مسکونی

سرورهای مسکونی آفتاب پرست واقعی هستند. آنها از آدرسهای IP کاربران واقعی استفاده میکنند و به درخواستهای شما اجازه میدهند به طور هماهنگ در ترافیک کاربران عادی قرار بگیرند. به لطف این استتار، سیستم های DPI نمی توانند آنها را شناسایی کنند. اگر برای یک کاربر معمولی نیاز به پاس دارید، آنهایی که مقیم هستند برای این منظور عالی هستند. با این حال، آنها کندتر و گرانتر از سرورهای دیگر هستند، بنابراین زمانی که نیاز دارید زیر رادار بمانید، بهتر از آنها استفاده کنید.

پروکسی های مرکز داده

سرورهای مرکز داده سریع و کارآمد هستند. آنها توسط مراکز داده عرضه می شوند و اتصالات با سرعت بالا و عملکرد قدرتمند را ارائه می دهند. این سرورها برای کارهایی که نیاز به کار سریع و فشرده دارند، مانند جمع آوری داده های انبوه، عالی هستند. اما نکته اینجاست: چون آنها از مراکز داده بزرگ می آیند، تشخیص آنها آسان تر است، بنابراین سیستم های DPI اغلب حضور آنها را تشخیص می دهند. بهتر است از سرورهای مرکز داده برای کارهایی استفاده کنید که سرعت اتصال در اولویت است و سوء ظن جزئی در مورد فعالیت پروکسی آسیبی نخواهد دید.

پروکسی های SOCKS5

برخلاف واسطه های قبلی، سرورهای SOCKS5 سطح امنیتی بیشتری را از طریق رمزگذاری کامل ارائه می دهند. این بدان معنی است که آنها نه تنها آدرس IP شما را پنهان می کنند، بلکه برای داده هایی که ارسال و دریافت می کنید رمزگذاری نیز ارائه می دهند.

پراکسی های SOCKS5 می توانند هر نوع ترافیکی غیر از ترافیک وب را مدیریت کنند. آنها به ویژه برای تبادلات P2P یا دور زدن فایروال ها مفید هستند. با این حال، راهاندازی آنها میتواند پیچیدهتر باشد و به دلیل رمزگذاری اضافی، اتصال شما را کند کند. این پراکسی ها بهترین عملکرد را در وظایف مربوط به پردازش داده های محرمانه یا هنگام دور زدن فایروال های سختگیرانه نشان می دهند.

هنگام انتخاب میانجی، هدف خود را در نظر داشته باشید. چه چیزی برای شما مهمتر است - سرعت یا ناشناس بودن؟ انتخاب شما باید با نیازهای خاص شما مطابقت داشته باشد. این در مورد یافتن تعادل مناسب بین ناشناس بودن، سرعت و امنیت است.

چگونه از یک پروکسی برای دور زدن DPI استفاده کنیم؟

حالا بیایید در مورد پراکسی های چرخشی صحبت کنیم. آنها به طور مرتب آدرس های IP را تغییر می دهند، که از ردیابی فعالیت های آنلاین شما توسط سیستم های DPI جلوگیری می کند. برای تقویت اثر، از رمزگذاری SSL/TLS استفاده میشود - حتی اگر DPI بتواند درخواست را تشخیص دهد، فقط مزخرف خواهد دید. کاربران آگاه به فناوری می توانند به صورت اختیاری تونل های SSH را پیاده سازی کنند که ترافیک را در تونل های رمزگذاری شده پنهان می کند. در اینجا دستورالعمل های گام به گام برای دور زدن DPI وجود دارد!

مرحله 1: راه اندازی یک پروکسی با چرخش IP

ارائه دهنده قابل اعتمادی را انتخاب کنید که مجموعه وسیعی از آدرس های IP را ارائه می دهد. مسیریابی درخواست های وب خود را از طریق پروکسی های چرخش IP پیکربندی کنید. این معمولاً می تواند در تنظیمات مرورگر وب یا از طریق حساب شخصی ارائه دهنده انجام شود. تنظیمات خود را بررسی کنید. یک درخواست وب داشته باشید و بررسی کنید که آیا آدرس IP شما تغییر کرده است یا خیر.

پروکسیهای چرخش IP زمانی ایدهآل هستند که شما نیاز به انجام وظایف بدون پشت سر گذاشتن دنباله IP دائمی دارید، مانند حذف وب یا دسترسی به محتوای محدود جغرافیایی.

مرحله 2: رمزگذاری SSL/TLS را پیاده سازی کنید

مطمئن شوید که درخواستهای وب شما از طریق HTTPS که شکل اصلی رمزگذاری SSL/TLS است، ارسال میشوند. برای افزایش اقدامات امنیتی خود، از پروکسی استفاده کنید که رمزگذاری SSL/TLS را برای تمام ترافیک عبوری از آن ارائه می دهد. به طور مرتب گواهینامه های SSL را تمدید کنید و پروتکل های رمزگذاری را به روز نگه دارید تا خطرات تشخیص را کاهش دهید.

رمزگذاری SSL/TLS در واقع برای همه فعالیتهای آنلاین حیاتی است، بهویژه هنگام پردازش دادههای حساس یا انجام تراکنشها.

مرحله 3: تونل های SSH ایجاد کنید

یک سرور SSH راه اندازی کنید یا سرویسی را بیابید که تونل زنی SSH را ارائه می دهد. دستگاه خود را برای ایجاد یک اتصال SSH به سرور پیکربندی کنید. این یک تونل امن برای ترافیک اینترنت شما ایجاد می کند. ترافیک وب خود را از طریق این تونل هدایت کنید. ممکن است برای هدایت ترافیک خود به داخل تونل SSH به نرم افزار یا افزونه های مرورگر خاصی نیاز داشته باشید.

تونل های SSH برای کاربران پیشرفته ای که نیاز به یک لایه امنیتی اضافی دارند، به ویژه هنگام دسترسی به سیستم های حساس یا کار بر روی پروژه های حساس، ایده آل هستند.

ترکیب پراکسی ها با ابزارهای دیگر

برای محافظت مطمئن تر، پروکسی ها را می توان با VPN و Tor ترکیب کرد. یک VPN اتصال اینترنت شما را رمزگذاری می کند، در حالی که Tor ترافیک را از طریق چندین گره هدایت می کند. بیایید نگاهی دقیق تر به این دو رویکرد بیندازیم.

پروکسی + VPN

- چگونه کار می کند: هنگامی که یک VPN را با یک پروکسی ترکیب می کنید، ترافیک اینترنت شما ابتدا از طریق پروکسی و سپس از طریق VPN می رود. این ترکیب آدرس IP شما را دو برابر می کند و داده های شما را رمزگذاری می کند. در نتیجه، DPI ردیابی و رهگیری فعالیت آنلاین شما را برای سیستم ها دو برابر دشوارتر می کند.

- تنظیمات: ابتدا به سرور پروکسی خود متصل شوید. پس از اتصال، VPN را فعال کنید. مطمئن شوید که هر دو ابزار به خوبی کار می کنند و آدرس IP خود را برای تأیید تغییرات بررسی کنید.

- چه موقع باید استفاده کرد: این ترکیب برای کسانی مناسب است که برای دسترسی به محتوای حساس یا خدماتی که نیاز به IP منطقه ای خاص دارند، به سرعت اتصال بالا، مکان خاص و رمزگذاری نیاز دارند.

پروکسی + Tor

- چگونه کار می کند: در اینجا، یک پروکسی یک لایه اولیه از پوشاندن آدرس IP را قبل از اینکه ترافیک شما به شبکه Tor برخورد کند، فراهم می کند، که به نوبه خود آن را از طریق چندین گره هدایت می کند. این امر ناشناس بودن را در گره ورودی تضمین می کند، زیرا گره ورودی Tor آدرس IP پروکسی را می بیند و IP واقعی شما را نمی بیند.

- تنظیمات: ابتدا دستگاه خود را برای اتصال به سرور پراکسی پیکربندی کنید. سپس مرورگر یا Tor خود را راه اندازی کنید. اکنون ترافیک شما قبل از ورود به شبکه Tor از سرور عبور می کند.

- چه موقع باید استفاده کرد: این ترکیب دارای مزیت ناشناس بودن است، بنابراین برای خبرنگاران و فعالانی که در شرایط بسیار محدود کار می کنند مناسب است.

سرانجام

ابزارها به خودی خود برای حفظ ناشناس بودن در اینترنت کافی نیستند. استفاده عاقلانه از آنها برای دستیابی به نتایج واقعی مهم است. اکنون همه استراتژیها را برای نامرئی نگه داشتن ردپای دیجیتالی خود میدانید. بیاموزید، آزمایش کنید، و مهمتر از همه، به دفاع از اینترنت خصوصی تر و امن تر برای همه ادامه دهید!