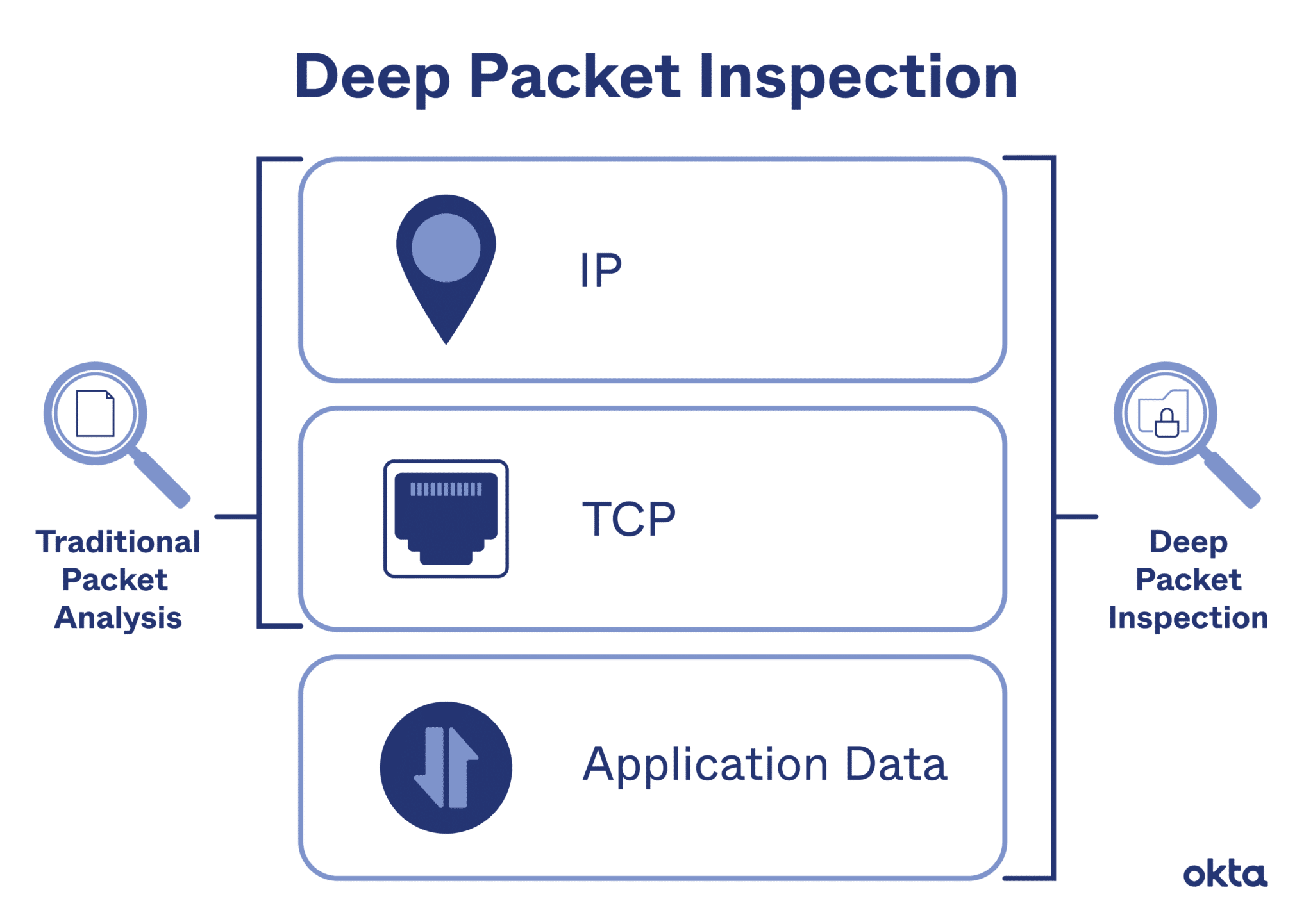

Myślę, że już zauważyłeś, że ostatnio ukrywanie swojej aktywności online w sieci stało się znacznie trudniejsze. Jednak niewiele osób wie o istnieniu technologii Deep Packet Inspection (DPI), która jest wykorzystywana przez dostawców usług internetowych, rządy i korporacje do monitorowania ruchu internetowego. Na szczęście dla nas DPI można ominąć za pomocą proxy, ale najpierw dowiedzmy się, czym jest DPI i z czym się wiąże.

Co to jest głęboka inspekcja pakietów (DPI)?

System DPI, czyli DPI (głęboka inspekcja pakietów), działa jak najwyższej klasy szpieg, który dokładnie analizuje Twój ruch internetowy, sprawdzając wszystko, od historii przeglądarki po używane aplikacje. DPI jest wykorzystywane do uzasadnionych celów, takich jak zarządzanie siecią i bezpieczeństwo, ale może również stać się narzędziem inwigilacji i cenzury. Dlatego ważne jest, aby wiedzieć, jak ominąć DPI i zachować prywatność i wolność w Internecie.

Serwer proxy kontra DPI

Serwery proxy działają jako pośrednicy, wysyłając żądania internetowe w Twoim imieniu. Oznacza to, że DPI widzi ich adres IP, a nie Twój. Każdy typ serwera proxy ma swoje unikalne cechy i słabości:

Pełnomocnicy mieszkaniowi

Serwery mieszkaniowe to prawdziwe kameleony. Wykorzystują adresy IP rzeczywistych użytkowników, dzięki czemu Twoje żądania harmonijnie pasują do zwykłego ruchu użytkowników. Dzięki temu kamuflażowi systemy DPI nie są w stanie ich wykryć. Jeżeli trzeba podawać się za zwykłego użytkownika, doskonale sprawdzą się w tym celu te rezydentne. Są jednak wolniejsze i droższe niż inne serwery, dlatego najlepiej używać ich, gdy trzeba pozostać poza zasięgiem radaru.

Serwery proxy centrum danych

Serwery w centrach danych są szybkie i wydajne. Są dostarczane przez centra danych i zapewniają szybkie połączenia i wysoką wydajność. Serwery te doskonale nadają się do zadań wymagających szybkiej i intensywnej pracy, takich jak masowe gromadzenie danych. Ale tu jest haczyk: ponieważ pochodzą z dużych centrów danych, łatwiej je wykryć, dlatego systemy DPI często wykrywają ich obecność. Serwery centrum danych lepiej jest używać do zadań, w których szybkość połączenia jest priorytetem, a drobne podejrzenia o działanie proxy nie zaszkodzą.

Serwery proxy SOCKS5

W przeciwieństwie do poprzednich pośredników, serwery SOCKS5 oferują dodatkowy poziom bezpieczeństwa dzięki pełnemu szyfrowaniu. Oznacza to, że nie tylko maskują Twój adres IP, ale także zapewniają szyfrowanie wysyłanych i odbieranych danych.

Serwery proxy SOCKS5 mogą obsługiwać każdy rodzaj ruchu inny niż ruch sieciowy. Są szczególnie przydatne w przypadku wymiany P2P lub omijania zapór sieciowych. Jednak ich konfiguracja może być bardziej złożona i może spowolnić połączenie ze względu na dodatkowe szyfrowanie. Serwery proxy te najlepiej sprawdzają się w zadaniach związanych z przetwarzaniem poufnych danych lub przy omijaniu rygorystycznych zapór sieciowych.

Wybierając mediatora, pamiętaj o swoim celu. Co jest dla Ciebie ważniejsze – szybkość czy anonimowość? Twój wybór powinien odpowiadać Twoim konkretnym potrzebom. Chodzi o znalezienie właściwej równowagi pomiędzy anonimowością, szybkością i bezpieczeństwem.

Jak korzystać z serwera proxy, aby ominąć DPI?

Porozmawiajmy teraz o rotacyjnych serwerach proxy. Regularnie zmieniają adresy IP, co uniemożliwia systemom DPI śledzenie Twoich działań online. Aby wzmocnić efekt, stosowane jest szyfrowanie SSL/TLS – nawet jeśli DPI wykryje żądanie, zobaczy tylko bzdury. Użytkownicy posiadający wiedzę techniczną mogą opcjonalnie wdrożyć tunele SSH, które ukrywają ruch w zaszyfrowanych tunelach. Oto instrukcje krok po kroku dotyczące obejścia DPI!

Krok 1: Konfigurowanie serwera proxy z rotacją adresów IP

Wybierz niezawodnego dostawcę, który oferuje dużą pulę adresów IP. Skonfiguruj routing żądań sieciowych przez serwery proxy rotacji adresów IP. Można tego zazwyczaj dokonać w ustawieniach przeglądarki internetowej lub poprzez konto osobiste usługodawcy. Sprawdź swoją konfigurację. Złóż żądanie internetowe i sprawdź, czy Twój adres IP się zmienił.

Serwery proxy z rotacją adresów IP są idealne, gdy chcesz wykonywać zadania bez pozostawiania trwałego śladu adresu IP, np. przeglądanie sieci lub uzyskiwanie dostępu do treści objętych ograniczeniami geograficznymi.

Krok 2: Zaimplementuj szyfrowanie SSL/TLS

Upewnij się, że Twoje żądania internetowe są wysyłane za pośrednictwem protokołu HTTPS, który jest podstawową formą szyfrowania SSL/TLS. Aby zwiększyć swoje bezpieczeństwo, użyj serwera proxy, który oferuje szyfrowanie SSL/TLS dla całego ruchu przez niego przechodzącego. Regularnie odnawiaj certyfikaty SSL i aktualizuj protokoły szyfrowania, aby zmniejszyć ryzyko wykrycia.

Szyfrowanie SSL/TLS ma w rzeczywistości kluczowe znaczenie dla WSZYSTKICH działań online, zwłaszcza podczas przetwarzania wrażliwych danych lub przeprowadzania transakcji.

Krok 3: Utwórz tunele SSH

Skonfiguruj serwer SSH lub znajdź usługę oferującą tunelowanie SSH. Skonfiguruj swoje urządzenie tak, aby nawiązało połączenie SSH z serwerem. Utworzy to bezpieczny tunel dla Twojego ruchu internetowego. Kieruj ruch internetowy przez ten tunel. Aby skierować ruch do tunelu SSH, możesz potrzebować specjalnego oprogramowania lub rozszerzeń przeglądarki.

Tunele SSH są idealne dla zaawansowanych użytkowników, którzy potrzebują dodatkowej warstwy bezpieczeństwa, szczególnie podczas uzyskiwania dostępu do wrażliwych systemów lub pracy nad wrażliwymi projektami.

Łączenie serwerów proxy z innymi narzędziami

Aby uzyskać bardziej niezawodną ochronę, serwery proxy można łączyć z VPN i Tor. VPN szyfruje Twoje połączenie internetowe, podczas gdy Tor przekierowuje ruch przez wiele węzłów. Przyjrzyjmy się bliżej tym dwóm podejściu.

Serwer proxy + VPN

- Jak to działa: Kiedy łączysz VPN z serwerem proxy, Twój ruch internetowy przechodzi najpierw przez serwer proxy, a następnie przez VPN. Ta kombinacja podwójnie maskuje Twój adres IP i szyfruje Twoje dane. W rezultacie DPI dwukrotnie utrudnia systemom śledzenie i przechwytywanie Twojej aktywności online.

- Ustawienie: Najpierw połącz się z serwerem proxy. Po nawiązaniu połączenia aktywuj VPN. Upewnij się, że oba narzędzia działają sprawnie i sprawdź swój adres IP, aby potwierdzić zmiany.

- Kiedy użyć: Ta kombinacja jest odpowiednia dla tych, którzy potrzebują dużej prędkości połączenia, określonej lokalizacji i szyfrowania, aby uzyskać dostęp do poufnych treści lub usług wymagających określonego regionalnego adresu IP.

Serwer proxy + Tor

- Jak to działa: W tym przypadku serwer proxy zapewnia początkową warstwę maskowania adresu IP, zanim ruch trafi do sieci Tor, która z kolei kieruje go przez wiele węzłów. Zapewnia to anonimowość w węźle wejściowym, ponieważ węzeł wejściowy Tora zobaczy adres IP serwera proxy, a nie Twój prawdziwy adres IP.

- Ustawienie: Najpierw skonfiguruj urządzenie tak, aby łączyło się z serwerem proxy. Następnie uruchom przeglądarkę lub Tor. Twój ruch będzie teraz przechodził przez serwer przed wejściem do sieci Tor.

- Kiedy użyć: Zaletą tego połączenia jest anonimowość, dlatego jest najbardziej odpowiednie dla dziennikarzy i aktywistów, którzy pracują w ściśle określonych warunkach.

Wreszcie

Same narzędzia nie wystarczą do zachowania anonimowości w Internecie. Ważne jest, aby mądrze z nich korzystać, aby osiągnąć realne rezultaty. Teraz znasz wszystkie strategie, dzięki którym Twój cyfrowy ślad będzie niewidoczny. Ucz się, eksperymentuj i, co najważniejsze, nadal opowiadaj się za bardziej prywatnym i bezpiecznym Internetem dla wszystkich!