Descargo de responsabilidad

La multicuenta en el ámbito de los lanzamientos aéreos de criptomonedas ha atraído una atención considerable. OneProxy reconoce el papel fundamental de los servidores proxy en tales estrategias. Abogamos por el uso ético e inteligente de prácticas de contabilidad múltiple. Este artículo, dirigido principalmente a los nuevos participantes en el mercado, presenta la contabilidad múltiple como una vía potencial para obtener ganancias. Aunque requiere una inversión financiera mínima, es esencial un compromiso de tiempo significativo. La dependencia exclusiva del enfoque de “ganar sin invertir” es insuficiente. Desaconsejamos firmemente cualquier práctica que pueda perjudicar o devaluar los proyectos. Esta estrategia puede servir como base para quienes navegan por las complejidades del mercado de las criptomonedas. A medida que amplíe sus horizontes, su capacidad financiera y su competencia, podrá adoptar tácticas de ingresos innovadoras. OneProxy y esta guía tienen como objetivo iluminar su camino en este complejo panorama, comenzando desde los principios básicos y avanzando gradualmente hacia otros más complejos.

Cuentas múltiples con OneProxy

La contabilidad múltiple denota el método de establecer varias cuentas para diversos fines. Dentro del dominio de las criptomonedas, su aplicación abarca redes de prueba, lanzamientos aéreos, iniciativas de embajadores, llenado Destello formularios y unirse a loterías NFT.

Este enfoque experimentó un aumento en su adopción alrededor de 2021, en consonancia con el aumento de la Fluir cadena de bloques en Lista de monedas, una plataforma dedicada a las principales ofertas de tokens de empresas Web3. El asombroso crecimiento de los tokens Flow, multiplicando por 300 el precio de su oferta inicial de monedas (ICO), es testimonio de su éxito. Para poner esto en perspectiva: una inversión de $1.000 podría metamorfosearse en la asombrosa cifra de $300.000 en un lapso de apenas tres años.

Para mayor claridad:

- ICO (Oferta inicial de monedas): Esto puede equipararse a una IPO (Oferta Pública Inicial) en los mercados de valores tradicionales. Significa el procedimiento de ofrecer al público acciones de una empresa de criptomonedas.

Después del logro incomparable de Flow en Coinlist, hubo un mayor interés entre las personas por participar en ventas de tokens análogas. Pero la inmensa popularidad de la plataforma planteó un desafío; no todos pudieron conseguir asignaciones para sus proyectos preferidos. Como resultado, los participantes optaron por crear varias cuentas. El razonamiento es simple: poseer, por ejemplo, cien cuentas aumenta la probabilidad de obtener una asignación que tener solo una.

Durante su apogeo, la asombrosa cifra de 700.000 cuentas compitieron por unos escasos 6.000 espacios. Esto llevó a un mercado floreciente para las cuentas Coinlist que habían superado el procedimiento de verificación (KYC – Know Your Customer) y que podían reclamar asignaciones. Surgieron plataformas, denominadas mercados OTC, para simplificar dichos intercambios.

Para dilucidar:

- OTC (sin receta): Mecanismo comercial en el que compradores y vendedores realizan transacciones directamente, sin pasar por un intercambio.

A medida que el sector de la moneda digital pasó a un mercado bajista, las colecciones de NFT, las casas de moneda gratuitas y las loterías comenzaron a ganar terreno. Para la primavera de 2022, las cuentas múltiples, reforzadas por servicios como OneProxy, se convirtió en una parte integral de la escena NFT, garantizando seguridad, privacidad y eficiencia en el proceso.

Abusar

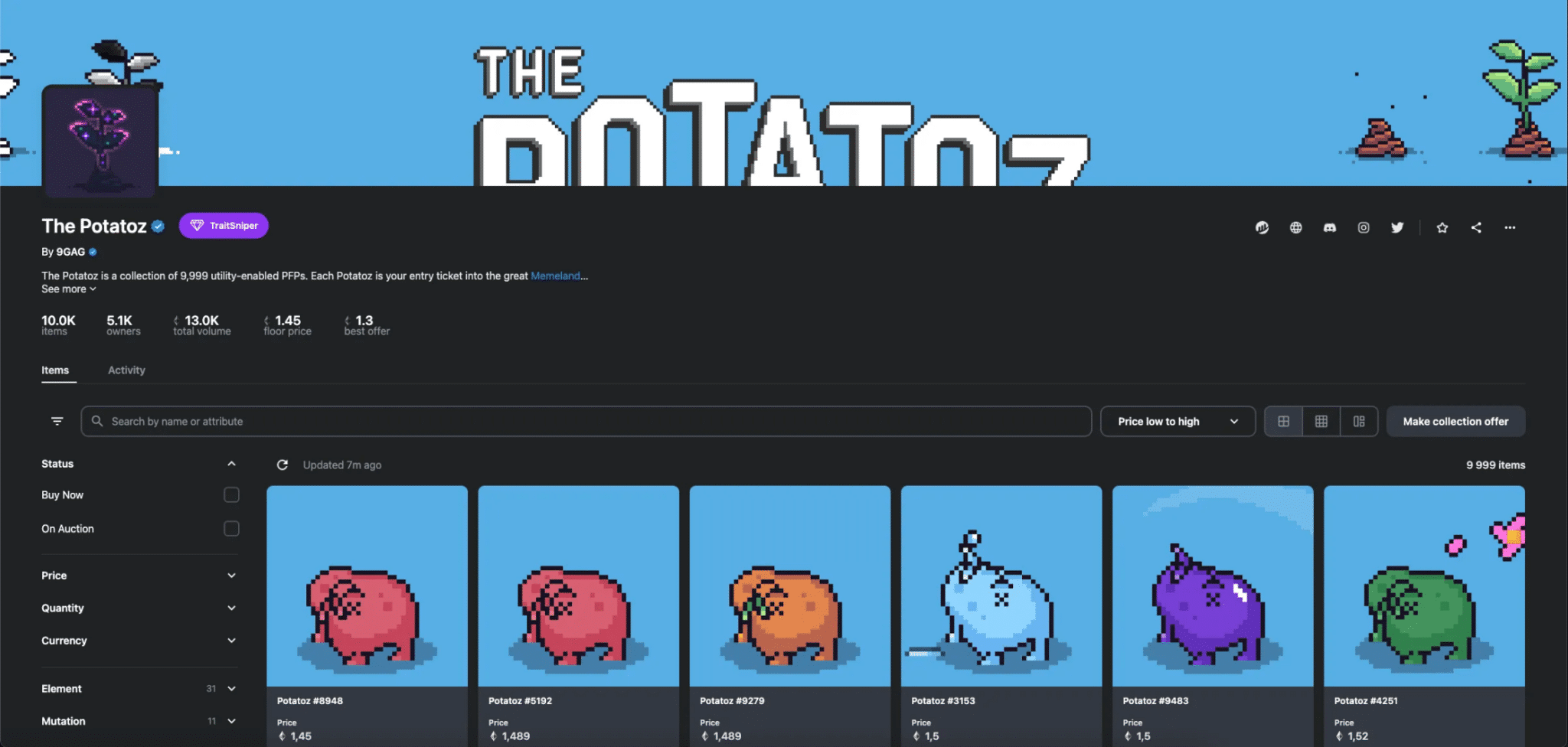

Abusar, en el contexto de los lanzamientos aéreos de criptomonedas, implica la ejecución repetitiva de acciones sencillas para acumular tokens o lugares seguros en los lanzamientos aéreos de la lista de permitidos de NFT para obtener ganancias futuras. Se puede extraer un ejemplo del mundo real del mercado NFT. Tomemos, por ejemplo, el sorteo de la colección The Potatoz de Memeland, realizado en la plataforma Premint en colaboración con 9GAG. Aquí, de 210.000 solicitantes, sólo 10.000 obtuvieron lugares en la lista de permitidos. En particular, la participación en este sorteo era gratuita, lo que elimina la necesidad de una inversión monetaria inicial. Estos detalles específicos del evento son accesibles públicamente en Etherscan para su verificación.

Para contextualizar con las métricas actuales, al momento de escribir este artículo, la colección The Potatoz tiene un precio mínimo de 1,45 ETH en OpenSea Marketplace. Con el valor de mercado de Ethereum en aproximadamente $1,750 por ETH, un solo NFT de esta colección vale alrededor de $2,500. Según la proporción de solicitudes para ganar, si uno administra 100 cuentas, es teóricamente posible asegurarse alrededor de cinco lugares en la lista de permitidos, que, multiplicados por el valor del NFT, podrían representar una ganancia inesperada de $12,500 sin ningún capital inicial. El atractivo de tales retornos es innegable, lo que pone de relieve el potencial de rentabilidad de esta estrategia.

Herramientas para la agricultura multicuenta

Al considerar participar en la agricultura con múltiples cuentas, es imperativo tener a su disposición las herramientas y servicios adecuados. OneProxy proporciona una base sólida para estas actividades, garantizando el anonimato y la seguridad. A continuación se muestra una lista de verificación exhaustiva de las herramientas y servicios necesarios para una operación de múltiples cuentas:

- Preparación: Comprender las plataformas objetivo y delinear su estrategia es el paso inicial para establecer una operación exitosa.

- Navegador antidetección: Emplear un navegador antidetección es fundamental, ya que puede ayudar a enmascarar su huella digital, lo que dificulta que las plataformas reconozcan y rastreen sus actividades con múltiples cuentas.

- Representantes (OneProxy): Utilizar los servidores intermediarios de OneProxy es esencial para enmascarar su dirección IP real, salvaguardando así su anonimato en línea.

- Cuentas de correo electrónico: Necesitará varias cuentas de correo electrónico para fines de registro y verificación en diferentes plataformas.

- Carteras de criptomonedas (por ejemplo, Metamask): Múltiples billeteras son cruciales para la interacción con dApps y para participar en actividades criptográficas.

- Cuentas de redes sociales: Se necesita una variedad de cuentas de redes sociales (Twitter, Discord, Telegram) para participar en lanzamientos aéreos, participación comunitaria y actualizaciones.

Aquí hay un desglose detallado de lo que podría incluir su configuración:

- Navegador antidetección: Se utiliza para enmascarar y gestionar huellas digitales.

- apoderados:

- Nivel de anonimato: alto

- Diversidad de IP: Esencial para administrar múltiples cuentas sin ser detectadas.

- Fiabilidad: tiempo de actividad garantizado para mantener un acceso constante.

- Cuentas de correo electrónico: Para registros y comunicación en la plataforma.

- Carteras de metamáscara: Para gestionar transacciones e interactuar con contratos inteligentes.

- Cuentas de redes sociales:

- Twitter: para participación en lanzamientos aéreos, seguimiento de proyectos y participación comunitaria.

- Discord: para acceder a canales comunitarios y participar en debates exclusivos.

- Telegram: para unirse a grupos, debates y actualizaciones.

Es fundamental abordar la agricultura multicuenta con los más altos estándares éticos, evitando cualquier práctica que pueda considerarse explotadora o que contravenga los términos de servicio.

Gestión de cuentas agrícolas

Para agilizar la gestión de sus cuentas, es recomendable mantener un sistema organizativo meticulosamente estructurado. A continuación se muestra una plantilla diseñada para una gestión óptima de varias cuentas:

| Servicio | Correo electrónico | Contraseña | Teléfono (si corresponde) | Credenciales de acceso | Datos de identificación | información adicional |

|---|---|---|---|---|---|---|

| Gorjeo | [correo electrónico protegido] | [contraseña] | [número de teléfono] | [acceso] | [ID de Twitter] | [notas] |

| Discordia | [correo electrónico protegido] | [contraseña] | N / A | [Simbólico] | [ID de discordia] | [notas] |

| Metamáscara | — | [contraseña] | N / A | [Dirección de billetera] | [ID de metamáscara] | [Semilla/Clave] |

| Telegrama | — | [contraseña] | [número de teléfono] | [acceso] | [ID de Telegrama] | [2FA/correo de respaldo] |

Este formato garantiza que pueda supervisar fácilmente toda la información pertinente, como nombres de usuario, contraseñas y detalles asociados de un vistazo.

Fortalecer su presencia en las redes sociales puede ser fundamental para participar en programas de embajadores de nivel 1. Comience por crear un perfil de Twitter con una marca consistente (mismo apodo, encabezado y avatar en todas las redes) para fomentar el reconocimiento.

Cuando realice actividades en línea relacionadas con las criptomonedas, considere utilizar un navegador dedicado. OneProxy recomienda Brave Browser por sus funciones centradas en la privacidad y su entorno compatible con las criptomonedas.

Recuerde centralizar todos sus correos electrónicos de múltiples cuentas en un correo electrónico principal al que pueda acceder constantemente, idealmente desde su teléfono, para agilizar la comunicación y las actualizaciones.

Si sigue estas pautas y utiliza los confiables servicios de OneProxy, puede realizar operaciones agrícolas de múltiples cuentas con un enfoque en la seguridad, la privacidad y la eficiencia organizacional.

Navegadores antidetección

Al participar en diversas actividades en línea, particularmente aquellas que transitan la delgada línea de la aceptabilidad, ocultar su huella digital se vuelve primordial. Los navegadores antidetección ofrecen una solución al permitir a las personas enmascarar las huellas digitales de su navegador. Este disfraz digital permite a los usuarios administrar múltiples cuentas sin activar las señales de seguridad habituales que generarían los métodos de navegación convencionales.

Un análisis comparativo de navegadores antidetección

En la búsqueda del mejor navegador antidetección, hemos evaluado varias opciones en función de sus características, usabilidad y rentabilidad. A continuación se ofrece información detallada sobre navegadores antidetección seleccionados diseñados para actividades que requieren mayor anonimato:

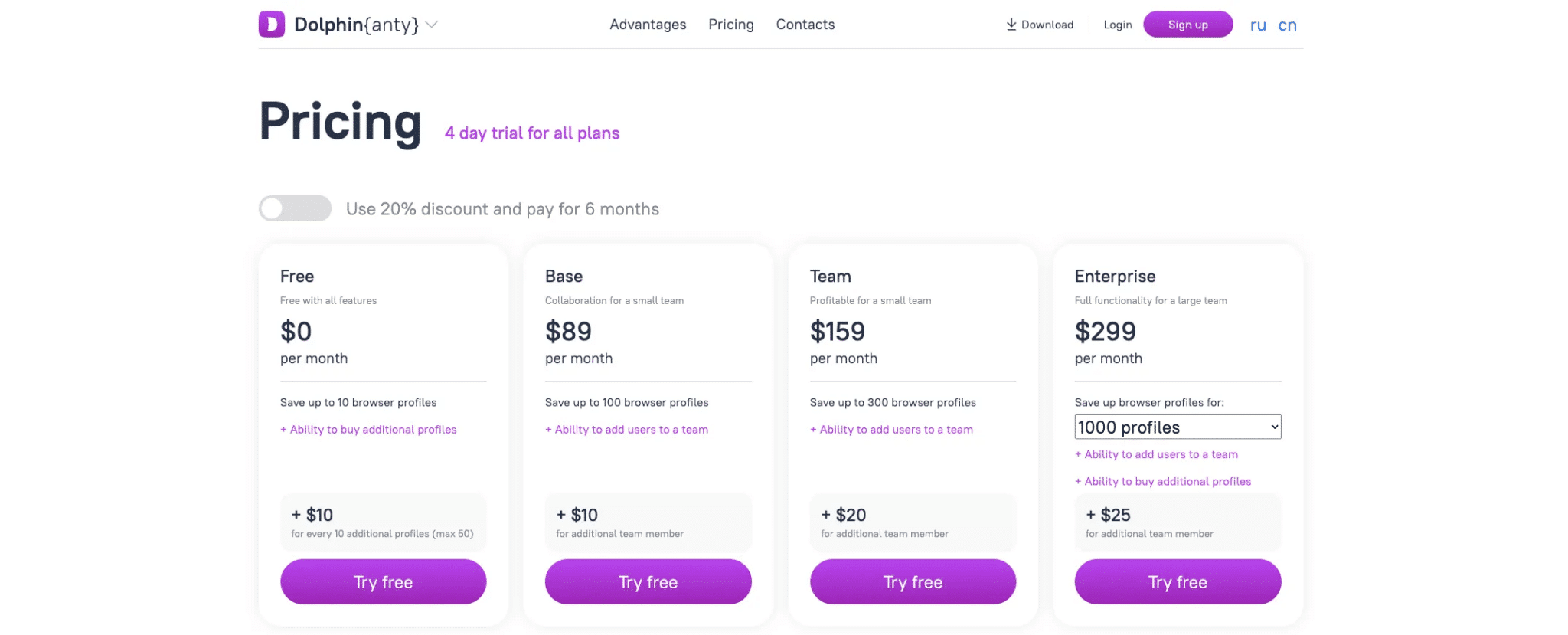

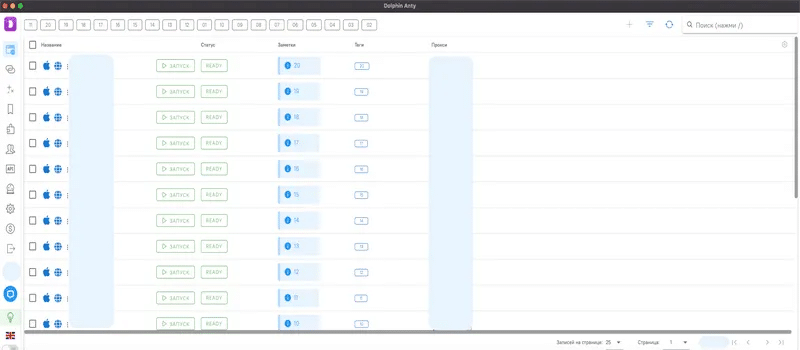

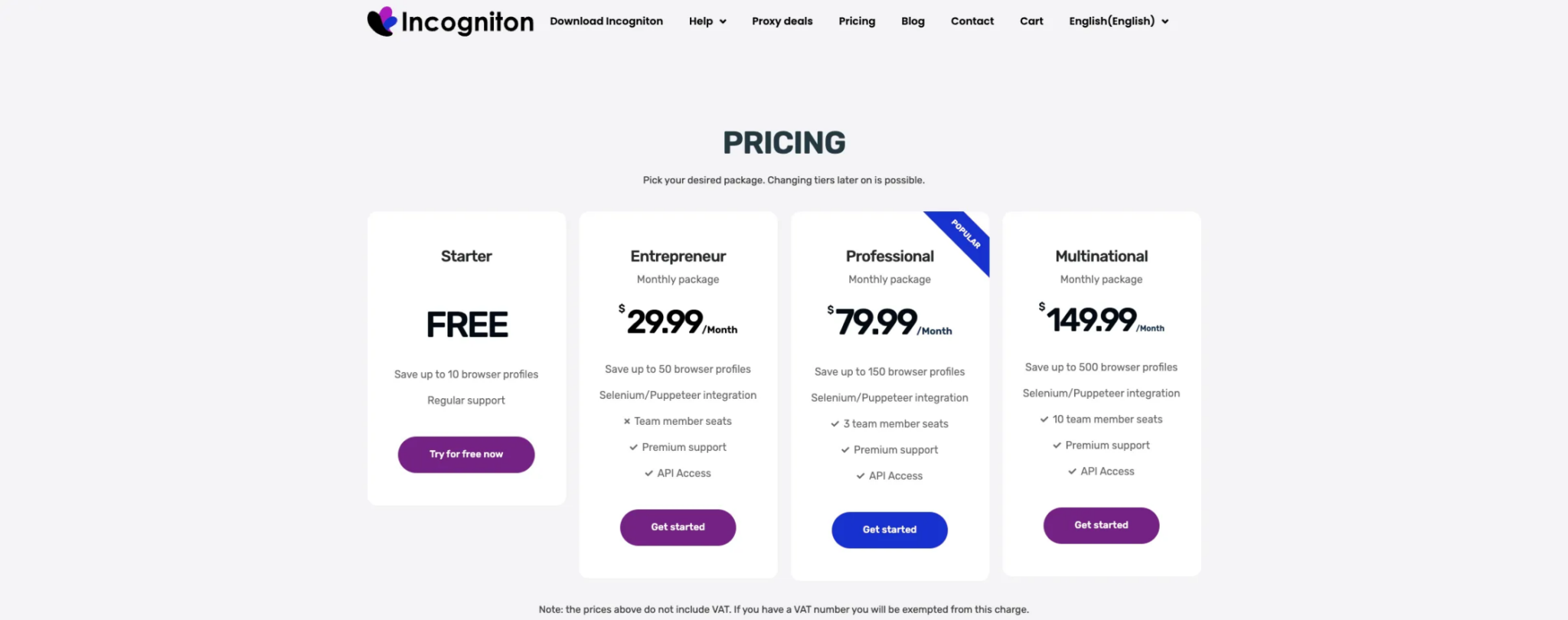

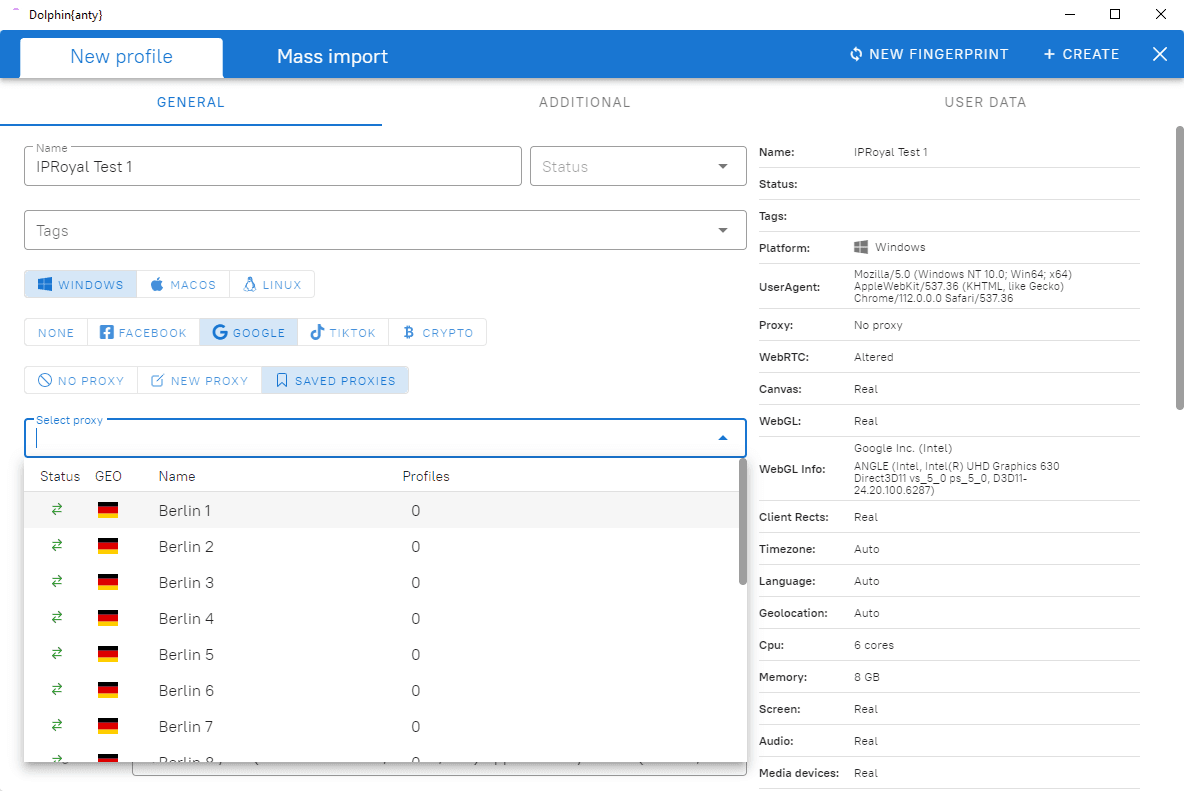

anty delfín

Nuestra principal recomendación es Dolphin Anty, un navegador diseñado para proteger el anonimato del usuario con un conjunto de funciones diseñadas para mantener múltiples personas en línea. Con su plan gratuito, Dolphin Anty ofrece diez perfiles de navegador, repletos de una función de guardado que permanece activa indefinidamente. La interfaz del navegador es fácil de usar, lo que garantiza una navegación perfecta para sus usuarios. A continuación, proporcionaremos una estructura de precios detallada y un recorrido visual por la interfaz del navegador.

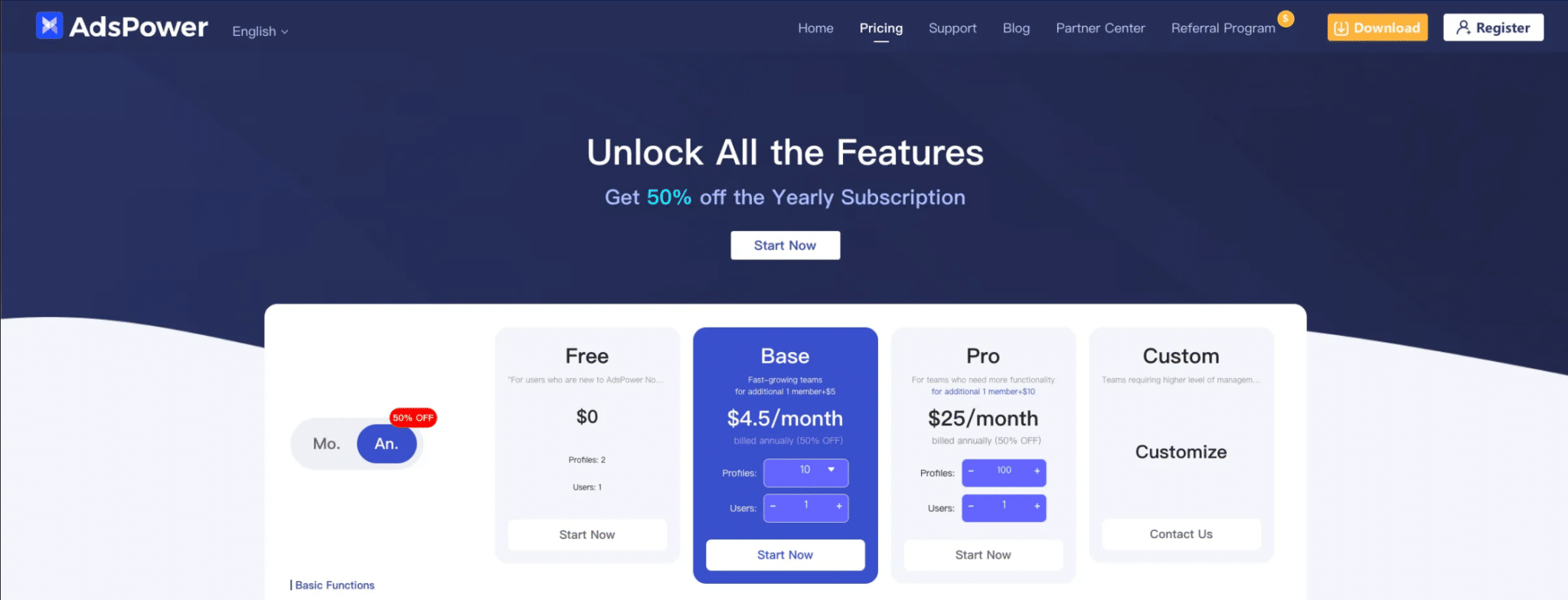

Poder de anuncios

Si bien ADS Power es un navegador antidetección encomiable, puede que no sea el candidato ideal para nuestro propósito: crear y administrar diez cuentas. Sólo ofrece dos cuentas gratuitas, lo que puede resultar insuficiente. Además, el costo mensual de $4.5, aunque aparentemente mínimo, puede acumularse hasta alcanzar una cantidad sustancial con el tiempo, lo que lo convierte en una opción costosa para alguien que recién comienza con estas actividades.

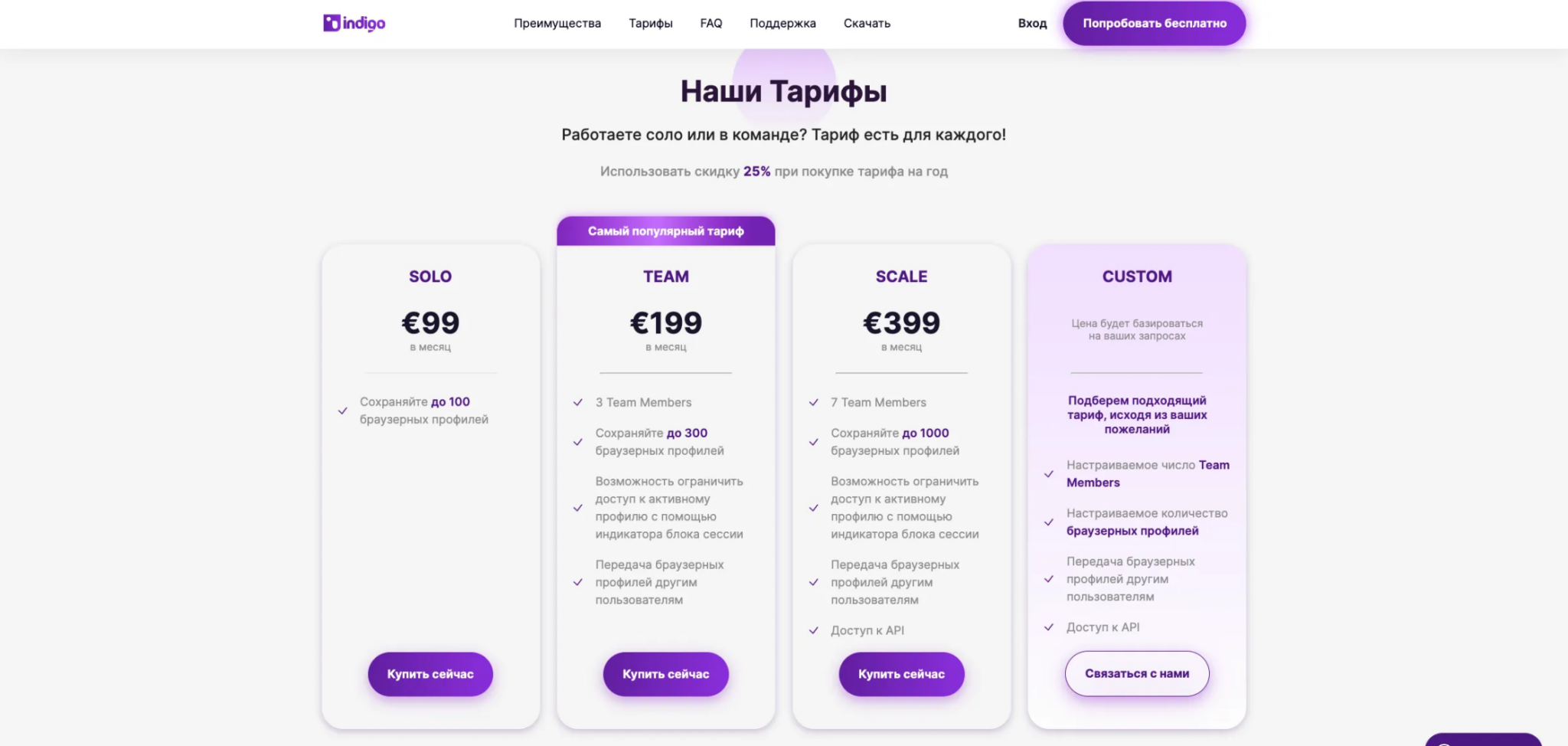

Navegador índigo

Indigo Browser goza de popularidad en el ámbito del marketing de afiliados debido a su sólido sistema de gestión de cuentas, capaz de gestionar hasta 100 cuentas. Sin embargo, esta capacidad excede las necesidades de nuestro criterio de diez cuentas y los costos asociados podrían no justificar su uso para nuestra escala de operaciones objetivo.

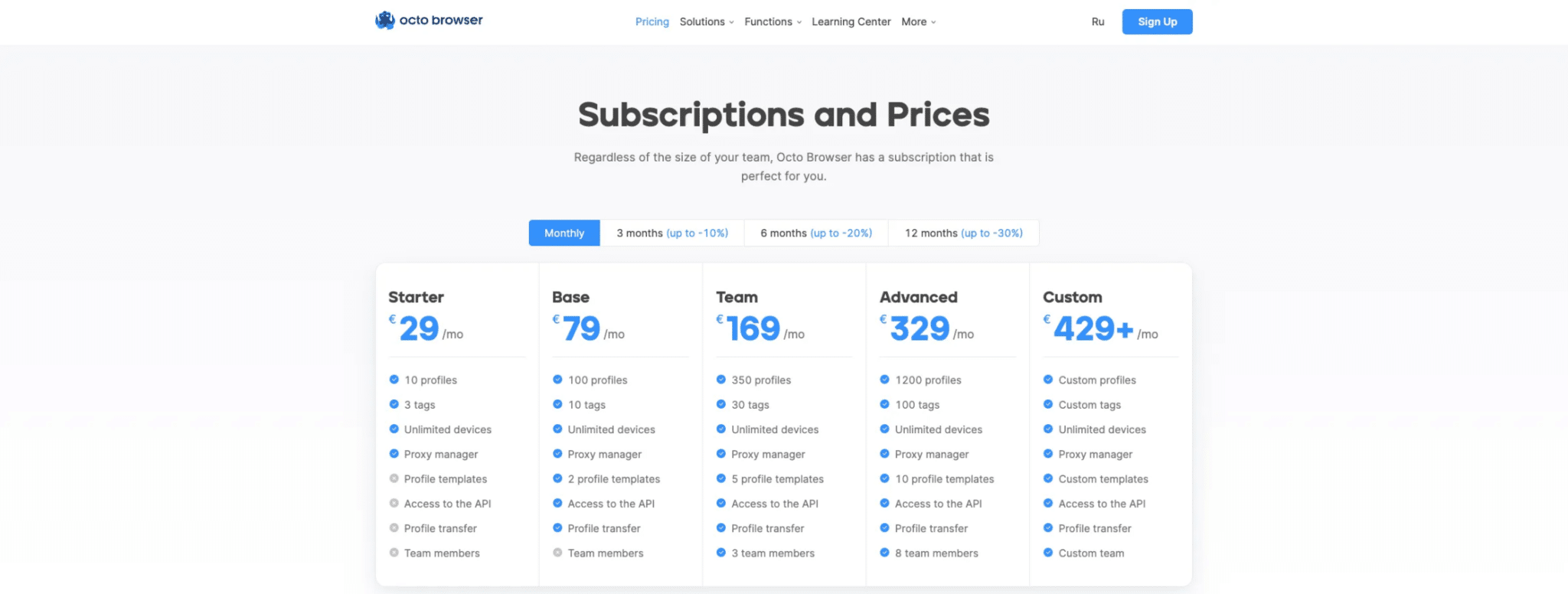

Navegador Octo

Octo Browser, que se ha utilizado ocasionalmente en nuestras exploraciones, proporciona una sólida experiencia de navegación antidetección. Sin embargo, hemos optado por excluirlo de nuestra lista principal debido a la presencia de alternativas más alineadas con nuestros objetivos trazados.

incognición

Incognition presenta una opción viable con su oferta de diez perfiles gratuitos, que se alinea perfectamente con el objetivo de crear diez cuentas. No obstante, dado que Dolphin Anty también ofrece un conjunto de funciones similar, puede ser preferible elegir Dolphin en lugar de Incognition. El respaldo previo a Dolphin Anty en este artículo y sus ventajas comparativas inclinan la balanza a su favor.

Selección y configuración del navegador antidetección preferido

Repasando los navegadores antes mencionados, Dolphin Anty destaca como la opción más adecuada a nuestras necesidades definidas. El proceso para empezar con Dolphin Anty implica unos sencillos pasos:

- Inscripción a través del enlace proporcionado.

- Descargando la aplicación adecuada para su sistema operativo (Windows o Mac).

- Instalación y configuración de diez perfiles de navegador distintos, cada uno configurado para satisfacer necesidades operativas específicas.

La interfaz de usuario de Dolphin Anty está diseñada intuitivamente para ayudar a los usuarios a crear y administrar de manera eficiente sus perfiles de navegador, haciendo que la tarea en cuestión sea un proceso sin problemas. Con la configuración completa, tendrás a tu disposición una poderosa herramienta para navegar por tus actividades con el anonimato deseado.

En la siguiente sección, pasaremos a una discusión sobre la importancia de los proxies y cómo aumentan aún más el anonimato proporcionado por los navegadores antidetección.

Uso de poderes

En el ámbito del anonimato y la seguridad digitales, los proxy son los héroes anónimos que ofrecen una capa adicional de privacidad y versatilidad funcional. Al redirigir su tráfico de Internet a través de un servidor intermediario, los servidores proxy proporcionan un búfer que enmascara su dirección IP, ocultando así su verdadera identidad y ubicación en línea.

La mecánica operativa de un proxy

El servidor proxy es una puerta de enlace que se interpone entre su computadora e Internet. Aquí hay un desglose paso a paso de cómo funciona un proxy:

- Solicitar reenvío: Cuando solicita visitar un sitio web, la solicitud primero va al servidor proxy.

- Enmascaramiento de IP: El servidor proxy reemplaza su dirección IP por la suya propia.

- Solicitud web: El servidor proxy luego reenvía su solicitud al servidor web del sitio web deseado.

- Recuperación de respuesta: El servidor web envía los datos solicitados al servidor proxy.

- Entrega de datos: Finalmente, el servidor proxy le transmite los datos del sitio web.

Este mecanismo hace que su presencia en Internet parezca como si se originara en la ubicación del servidor proxy, no en su ubicación física real.

Tipos de proxy y su aplicabilidad a la gestión de cuentas múltiples

Para tareas que implican la operación de múltiples cuentas o actividades sensibles a los datos, elegir el tipo correcto de proxy es crucial. Profundicemos en los tipos de proxy más utilizados:

Proxies privados

- Descripción: Asignado exclusivamente a un único usuario, ofreciendo una puerta de enlace personal.

- Caso de uso: Ideal para tareas que exigen alto anonimato y control exclusivo.

- Costo: Aproximadamente $1.5 por mes por cada proxy.

- Recomendación: Altamente recomendado para operaciones multicuenta.

Proxies móviles

- Descripción: Utiliza conexiones de datos móviles y ofrece capacidades de rotación de IP.

- Caso de uso: Beneficioso para tareas que requieren cambiar de IP con frecuencia.

- Costo: Varía según el proveedor y el paquete, generalmente más alto que los proxies privados.

- Recomendación: No es esencial para su caso de uso si la rotación de IP no es una prioridad.

Proxies del centro de datos

- Descripción: Alojados en centros de datos, estos servidores proxy ofrecen direcciones IP compartidas y no exclusivas.

- Caso de uso: Adecuado para operaciones a granel donde la exclusividad es una preocupación menor.

- Costo: Más asequible, se puede comprar en grandes cantidades.

- Recomendación: Menos recomendado para tareas delicadas de múltiples cuentas debido a su naturaleza compartida.

Representantes rotativos

- Descripción: Cambia automáticamente la dirección IP con cada nueva solicitud.

- Caso de uso: Útil para scraping u operaciones que se benefician de cambios frecuentes de IP.

- Costo: Varía, generalmente rentable para la funcionalidad ofrecida.

- Recomendación: No es necesario a menos que sus actividades requieran nuevas IP para cada acción.

Implementación de servidores proxy con navegadores Anti-Detect

Para sus operaciones, los proxy privados destacan como la opción óptima. Proporcionan la discreción y confiabilidad necesarias para administrar múltiples cuentas. Aquí hay una guía paso a paso para configurar sus servidores proxy con Dolphin Anty:

- Adquirir poderes: Elija un proveedor confiable como OneProxy y compre diez servidores proxy privados.

- Seleccionar países: opte por proxies basados en países amigables con las criptomonedas, como EE. UU. o Alemania.

- Integración con Dolphin Anty: Asigne un proxy distinto a cada perfil de navegador dentro de Dolphin Anty. Así es cómo:

- Abra Dolphin Anty y navegue hasta el área de configuración o administración de perfiles.

- Para cada perfil, busque la opción para ingresar detalles del proxy.

- Ingrese la dirección IP, el puerto y las credenciales requeridas para uno de sus servidores proxy privados.

- Guarde la configuración para asegurarse de que el proxy esté activo para ese perfil.

- Repita para cada uno de los diez perfiles, asegurándose de que cada uno tenga un proxy único.

Al seguir estos pasos, garantiza que cada uno de sus perfiles operativos en Dolphin Anty esté respaldado por una sólida capa de seguridad y anonimato habilitados por proxy. La inversión en proxies privados, que totalizaría alrededor de $15 por mes, es un pequeño precio a pagar por el importante valor que agregan al mantener la integridad operativa y evitar la detección.

Ejemplo de configuración de proxy

A continuación se muestra un ejemplo visual de configuración de proxy:

| Número de perfil | Tipo de proxy | Dirección IP | Puerto | País |

|---|---|---|---|---|

| Perfil 1 | Privado | 192.0.2.1 | 8080 | EE.UU |

| Perfil 2 | Privado | 192.0.2.2 | 8080 | Alemania |

| … | … | … | … | … |

| Perfil 10 | Privado | 192.0.2.10 | 8080 | EE.UU |

Asegúrese de que cada perfil esté emparejado con una dirección IP única para mantener la distinción en todas sus operaciones.

Con sus servidores proxy implementados y los perfiles de Dolphin Anty configurados, ha establecido una estructura formidable para llevar a cabo sus actividades en línea con un alto grado de anonimato y eficiencia. Esta configuración es fundamental para quienes requieren presencia en línea discreta y administración de múltiples entidades digitales.

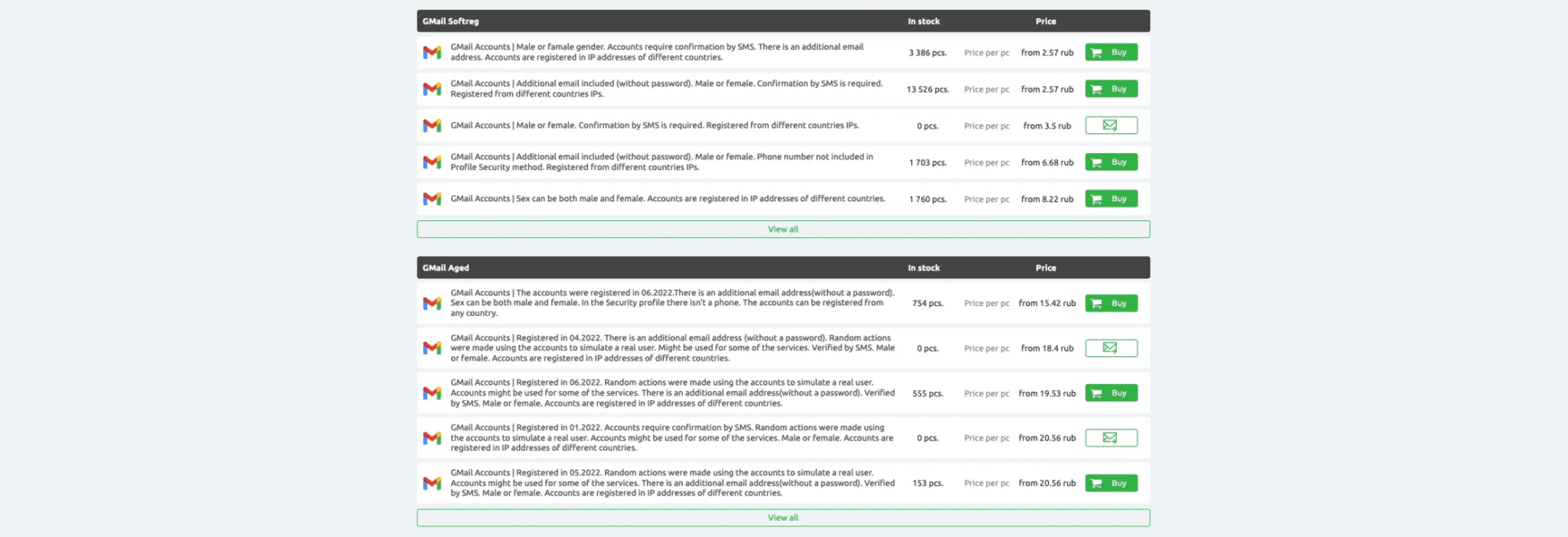

Cuentas de correo electrónico

Establecer un marco de correo electrónico sólido es la piedra angular para gestionar de manera competente los registros y las comunicaciones en línea. A continuación se presenta un enfoque estructurado para seleccionar, adquirir e implementar servicios de correo electrónico adaptados a actividades que involucran múltiples cuentas.

Seleccionar un proveedor de correo electrónico

La elección de un proveedor de servicios de correo electrónico es fundamental para una interacción fluida con plataformas como Premint. Los criterios de selección deben depender de la confiabilidad, la aceptación generalizada y la facilidad de gestión.

Gmail: la opción preferida

- Ventajas:

- Universalmente aceptado y ampliamente utilizado en todas las plataformas.

- Interfaz fácil de usar e integración con varios servicios.

- Funciones de seguridad sólidas y tiempo de actividad confiable.

- Consideraciones:

- Posibilidad de requerir verificación telefónica o correo electrónico de respaldo.

- Filtrado ocasional de mensajes importantes como spam.

Adquisición de Cuentas de Correo Electrónico

La compra de cuentas de correo electrónico preexistentes puede acelerar el proceso de configuración. A continuación se explica cómo abordar la adquisición:

Mercados recomendados:

- Mercado ACCS:

- Ofrece una variedad de cuentas de correo electrónico y redes sociales.

- Acepta criptomonedas, proporcionando una capa adicional de privacidad.

- Tienda oscura:

- Servicios similares que proporcionan una variedad de cuentas de correo electrónico previamente verificadas.

- Instalar tienda:

- Otro proveedor para comprar cuentas digitales de forma segura.

Diversidad en la adquisición:

- Compre 1 o 2 cuentas de varios vendedores para diversificar el riesgo.

- Opte por cuentas que tengan más de un año y hayan tenido alguna actividad.

Integración con navegadores Anti-Detect

Luego de adquirir las cuentas de correo electrónico, intégralas en tu sistema antidetección de navegador, siguiendo los siguientes pasos:

- Configuración de perfil: Asigne cada cuenta de correo electrónico a un perfil de navegador diferente en Dolphin Anty.

- Verificación por SMS: Para cuentas que requieren verificación por SMS, utilice servicios como Activar SMS, seleccionando regiones rentables como Indonesia o Vietnam.

Análisis de Costos y Activación

- Cuentas de correo electrónico: El costo estimado para 10 cuentas es de alrededor de $5.

- Activación por SMS: El costo aproximado por activación es $0.15.

Al seguir esta estrategia, no solo ahorra tiempo sino que también establece una infraestructura multicuenta resistente con una probabilidad reducida de detección y problemas de funcionalidad.

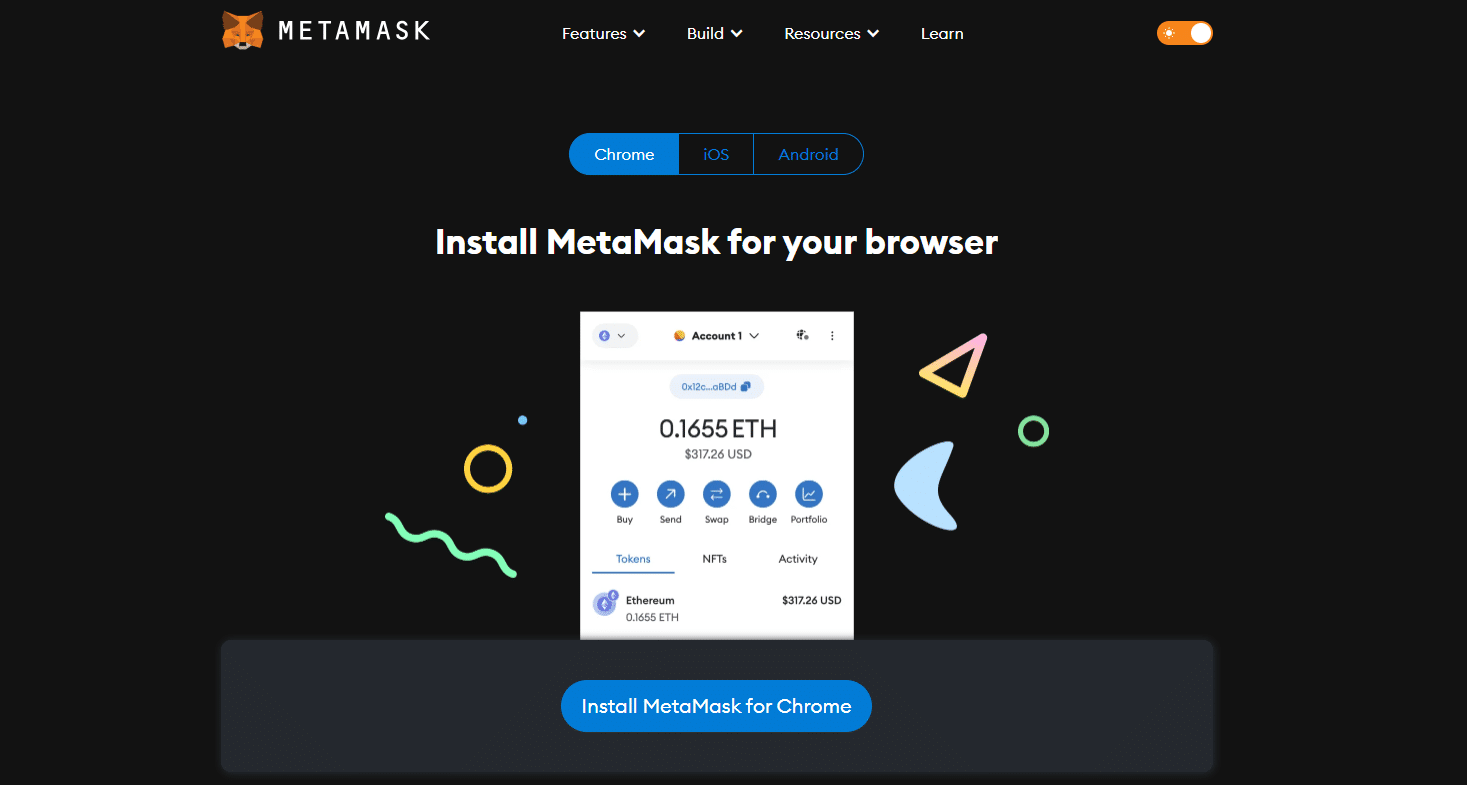

Carteras de metamáscara

Crear y administrar billeteras Metamask con precisión es esencial para las actividades financieras y las transacciones de criptomonedas. Aquí hay un procedimiento detallado para la creación de diez billeteras Metamask:

- Instalación:

- Descargue e instale la extensión Metamask en perfiles de navegador separados.

- Creación de billetera:

- Ejecute el proceso de configuración para cada billetera Metamask individualmente.

- Designe contraseñas únicas y complejas para cada billetera.

- Medidas de seguridad:

- Grabe la frase Seed de forma segura, evitando el almacenamiento digital para evitar la piratería.

- Considere soluciones de almacenamiento físico seguro para frases semilla.

- Actividad de la cuenta:

- Deposite una cantidad nominal de ETH para las tarifas de transacción para activar cada billetera.

- Participar en transacciones menores o intercambios para demostrar la autenticidad de la cuenta.

- Diversidad de cadenas de bloques:

- Distribuya un pequeño saldo entre diferentes cadenas de bloques para mostrar la actividad independiente de la red.

- Mantenimiento de registros:

- Mantenga un registro detallado de todas las direcciones de billetera, posiblemente en una hoja de Excel.

A través de esta configuración sistemática, garantiza que cada billetera Metamask sea segura, activa y lista para usar. El registro meticuloso de los detalles de la billetera y las frases de seguridad es esencial para mantener la seguridad y eficiencia operativa.

Cuentas de redes sociales

La creación y gestión de cuentas de redes sociales, especialmente para empresas u operaciones complejas en línea, requiere una planificación cuidadosa y el cumplimiento de las mejores prácticas para garantizar la longevidad de la cuenta y minimizar el riesgo de suspensión o prohibición. A continuación se detallan estrategias para adquirir y administrar cuentas de Twitter, Discord y Telegram.

Adquirir cuentas de Twitter

Al intentar comprar cuentas de Twitter, la atención debe centrarse en las cuentas que ofrecen el mejor potencial de estabilidad y reputación. Aquí hay una guía paso a paso:

- Navegando por el mercado ACCS:

- Visita el sitio web y localiza la categoría “Twitter”.

- Seleccione cuentas según la edad, los seguidores y el nivel de actividad.

- Criterios de selección de cuenta:

- Año de Registro: 2015 – 2019

- Actividad: Precalentado con una historia de interacciones.

- Integración con Gmail:

- Si es posible, compre cuentas de Twitter que ya estén vinculadas a Gmail.

- Si no está incluido, vincule manualmente las cuentas de Twitter a las cuentas de Gmail obtenidas anteriormente.

- Personalización de la cuenta:

- Actualice avatares, encabezados y descripciones de perfil para alinearlos con sus temas (p. ej., criptografía, NFT).

- Cambie los nombres de usuario y los enlaces para mantener la coherencia de la marca.

- Eliminar números de teléfono:

- Si las cuentas están verificadas por teléfono, desasocia los números una vez que hayas iniciado sesión de forma segura.

- Verificación por SMS:

- Para cualquier verificación nueva, utilice SMS-Activate con números de regiones rentables.

- Crecimiento y actividad:

- Utilice plataformas como AddMeFast para hacer crecer orgánicamente su base de seguidores.

- Involucre a las cuentas en actividades relevantes para su tema.

Crear cuentas de discordia

Las cuentas de Discord se pueden crear manualmente o comprarse. Ambos enfoques tienen procedimientos distintos.

- Registro manual:

- Utilice las cuentas de Gmail para registrarse.

- Verifique inmediatamente con SMS-Activate, usando números de regiones como Indonesia o Vietnam.

- Complete los detalles del perfil y desactive las notificaciones innecesarias.

- Comprar cuentas de Discord:

- Si opta por comprar, siga pasos similares a los de las cuentas de Twitter en ACCS Market.

- Desvincula cualquier correo electrónico anterior y conecta tus cuentas de Gmail para un mejor control.

Administrar cuentas de Telegram

Telegram tiene requisitos específicos para la gestión y activación de cuentas, especialmente en lo que respecta al formato utilizado para los detalles de la cuenta.

- Registro y activación de cuenta:

- Utilice Mac OS X para un proceso de registro y activación sin problemas con SMS-Activate.

- Formato TDATA para Windows:

- Comprenda el formato TDATA, que es fundamental para los usuarios de Windows que administran cuentas de Telegram.

- Investigue y aprenda de los tutoriales de YouTube sobre cómo utilizar eficazmente el formato TDATA.

- Suscripción al canal:

- Asegúrate de suscribirte a tus canales de Telegram (especialmente los en ruso) para mantenerte informado.

Resumen y mejores prácticas

- Diversificación: compre cuentas de múltiples fuentes para evitar patrones que puedan provocar que la cuenta se marque.

- Documentación: Mantenga registros detallados de los detalles de la cuenta, métodos de verificación e historiales de transacciones.

- Seguridad: Utilice siempre contraseñas únicas y seguras para cada cuenta y almacene los detalles de recuperación de forma segura.

- Actividades de calentamiento: Utilice periódicamente cuentas con acciones auténticas para crear un historial de uso legítimo.

- Cumplimiento: Respete los términos de servicio de cada plataforma para evitar la suspensión o cancelación de la cuenta.

Al implementar metódicamente estas estrategias, puede crear un marco sólido para su presencia en las redes sociales que respalde la administración de múltiples cuentas y al mismo tiempo mitigue los riesgos asociados con la seguridad de la cuenta y el cumplimiento de la plataforma.

¿Cuánto cuesta una granja de cuentas?

Dada la información y los requisitos para configurar una red de cuentas múltiples, el resumen de sus operaciones y los gastos estimados se pueden presentar de manera organizada. Para mayor claridad y mayor planificación, los resultados se pueden tabular de la siguiente manera:

| Artículo | Cantidad | Costo unitario | Coste total | Notas/Comentarios |

|---|---|---|---|---|

| Navegador anti-detección | 10 | $0.00 | $0.00 | Gratis, asegúrese de que esté actualizado y sea seguro. |

| Apoderado | 10 | $5.00 | $50.00 | Cuota mensual, esencial para la diversificación de la propiedad intelectual. |

| Cuentas de correo electrónico | 10 | $0.50 | $5.00 | Comprado en mercados confiables. |

| Cuentas de Twitter | 10 | $0.50 | $5.00 | Seleccionado por edad y criterio de seguidor. |

| Cuentas de discordia | 10 | $0.00 | $0.00 | Registrado manualmente con cuentas de Gmail. |

| Cuentas de Telegrama | 10 | $0.15 | $1.50 | Registrado y activado mediante SMS-Activate. |

| Costo inicial total | $61.50 | Excluido software para automatización. | ||

| Costos Mensuales | $50.00 | Tarifa recurrente por servicio de proxy. |

Costos de escalamiento proyectados (para 100 cuentas):

| Artículo | Costo total estimado | Notas/Comentarios |

|---|---|---|

| Cuentas múltiples | $115.00 | Suponiendo un escalamiento lineal de costos. |

| Apoderado (mensual) | $59.00 | Incrementado según la cantidad de poderes necesarios para cuentas adicionales. |

| Software de automatización | Por determinar | Los costos variarán según las capacidades del software y las tarifas de licencia. |

Conclusión y próximos pasos

Su configuración inicial ahora está completa con una inversión mínima, sentando las bases para sus actividades en el espacio de las criptomonedas y NFT. Avanzando:

- Documentación: Utilice una hoja de cálculo de Excel para documentar los detalles de la cuenta, las actividades y los gastos para una gestión eficaz.

- Monitoreo continuo: Manténgase al tanto de los proyectos de interés a través de sus redes sociales para aprovechar oportunidades oportunas.

- Gestión de riesgos: Revise y adáptese periódicamente a los términos de servicio de cada plataforma para mantener la longevidad de sus cuentas.

- Orientación futura: Esperamos con ansias la segunda parte de la guía, que se centra en maximizar las ganancias de los sorteos de NFT y comprender los matices de interactuar con los creadores de colecciones.

Recuerde que lo anterior son estimaciones y los costos reales pueden variar. Es fundamental revisar y ajustar periódicamente su presupuesto y estrategias según sea necesario. Con este enfoque estructurado, estará posicionado para administrar y hacer crecer de manera efectiva su red de múltiples cuentas.