Haftungsausschluss

Multi-Accounting im Bereich der Airdrops von Kryptowährungen hat beträchtliche Aufmerksamkeit erregt. OneProxy erkennt die zentrale Rolle von Proxy-Servern bei solchen Strategien an. Wir befürworten den ethischen und intelligenten Einsatz von Multi-Accounting-Praktiken. Dieser Artikel richtet sich in erster Linie an neue Marktteilnehmer und stellt Multi-Accounting als eine potenzielle Einnahmequelle vor. Obwohl nur minimale finanzielle Investitionen erforderlich sind, ist ein erheblicher Zeitaufwand unerlässlich. Sich ausschließlich auf den Ansatz „Verdienen ohne Investition“ zu verlassen, ist nicht ausreichend. Wir raten dringend von Praktiken ab, die Projekten schaden oder sie entwerten könnten. Diese Strategie kann als Grundlage für diejenigen dienen, die sich in den Feinheiten des Kryptowährungsmarktes zurechtfinden. Wenn Sie Ihren Horizont, Ihre finanzielle Leistungsfähigkeit und Ihre Kompetenz erweitern, können Sie zu innovativen Verdiensttaktiken übergehen. OneProxy und dieser Leitfaden zielen darauf ab, Ihren Weg in dieser komplexen Landschaft zu beleuchten, beginnend mit den grundlegenden Grundsätzen und schrittweise hin zu komplexeren.

Multi-Accounting mit OneProxy

Multi-Accounting bezeichnet die Methode, mehrere Konten für unterschiedliche Zwecke einzurichten. Innerhalb der Kryptowährungsdomäne erstreckt sich die Anwendung über Testnetze, Airdrops, Botschafterinitiativen, das Ausfüllen von Glänzen Formulare und Teilnahme an NFT-Lotterien.

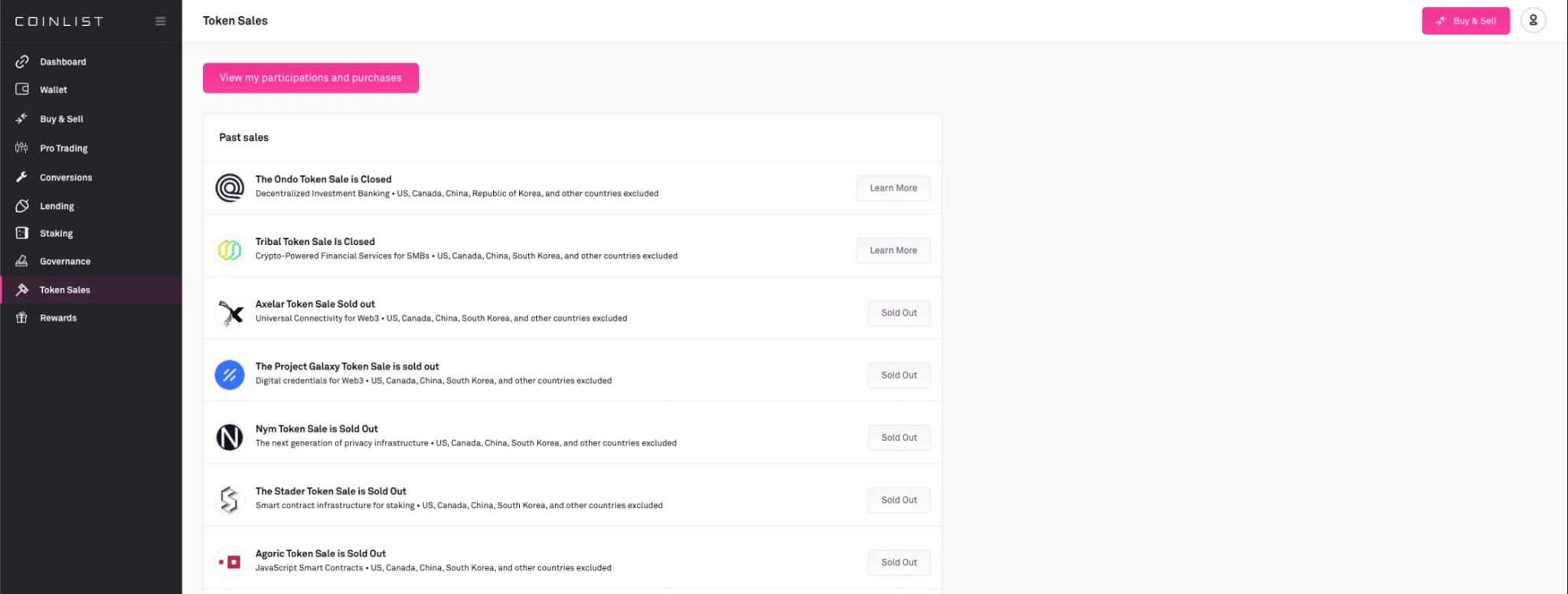

Dieser Ansatz erlebte um 2021 einen starken Anstieg seiner Akzeptanz, im Einklang mit dem Aufstieg der Fließen Blockchain auf Münzliste, eine Plattform, die sich den primären Token-Angeboten von Web3-Unternehmen widmet. Das erstaunliche Wachstum der Flow-Token, das den Preis des Initial Coin Offering (ICO) um das 300-fache erhöht hat, ist ein Beweis für den Erfolg. Um das ins rechte Licht zu rücken: Eine Investition von $1.000 könnte sich innerhalb von nur drei Jahren in unglaubliche $300.000 verwandeln.

Zur Klarheit:

- ICO (Initial Coin Offering): Dies kann mit einem IPO (Initial Public Offering) an traditionellen Aktienmärkten gleichgesetzt werden. Es bezeichnet das Verfahren, bei dem die Aktien eines Kryptowährungsunternehmens der Öffentlichkeit angeboten werden.

Nach Flows beispiellosem Erfolg auf Coinlist gab es ein gesteigertes Interesse bei Einzelpersonen, sich an analogen Token-Verkäufen zu beteiligen. Die immense Popularität der Plattform stellte jedoch eine Herausforderung dar; nicht alle konnten sich Zuteilungen für ihre bevorzugten Projekte sichern. Infolgedessen begannen die Teilnehmer, mehrere Konten zu eröffnen. Die Begründung ist einfach: Der Besitz von beispielsweise hundert Konten erhöht die Wahrscheinlichkeit, eine Zuteilung zu erhalten, als nur eines.

Auf seinem Höhepunkt konkurrierten unglaubliche 700.000 Konten um magere 6.000 Plätze. Dies führte zu einem aufkeimenden Markt für Coinlist-Konten, die das Verifizierungsverfahren (KYC – Know Your Customer) bestanden hatten und Zuteilungen beanspruchen konnten. Plattformen, sogenannte OTC-Märkte, entstanden, um solche Börsen zu rationalisieren.

Aufklären:

- OTC (rezeptfrei): Ein Handelsmechanismus, bei dem Käufer und Verkäufer unter Umgehung einer Börse direkt Transaktionen durchführen.

Als der Sektor der digitalen Währungen in einen Bärenmarkt überging, gewannen NFT-Sammlungen, kostenlose Münzprägungen und Lotterien an Bedeutung. Bis zum Frühjahr 2022 wurden Multi-Accounts, unterstützt durch Dienste wie OneProxy, wurde zu einem integralen Bestandteil der NFT-Szene und gewährleistet dabei Sicherheit, Datenschutz und Effizienz.

Missbrauch

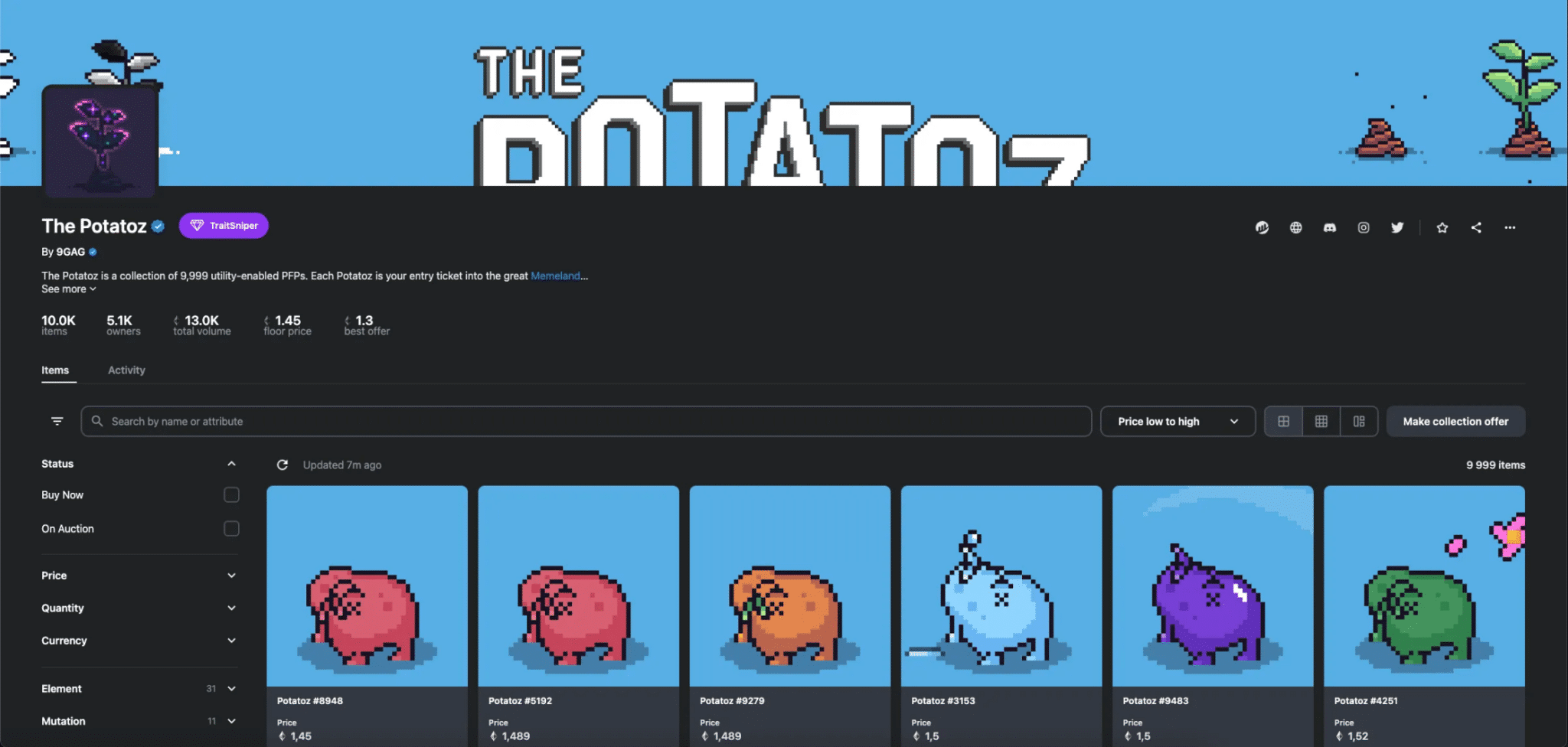

Missbrauch im Zusammenhang mit Kryptowährungs-Airdrops bedeutet die wiederholte Ausführung einfacher Aktionen, um Token anzuhäufen oder sich Plätze in NFT-Whitelist-Airdrops für zukünftigen Profit zu sichern. Ein Beispiel aus der Praxis findet sich auf dem NFT-Marktplatz. Nehmen wir zum Beispiel die Verlosung der Potatoz-Kollektion von Memeland, die auf der Premint-Plattform in Zusammenarbeit mit 9GAG durchgeführt wurde. Hier sicherten sich von 210.000 Bewerbern lediglich 10.000 Whitelist-Plätze. Bemerkenswert ist, dass die Teilnahme an dieser Verlosung kostenlos war, sodass keine anfängliche Geldinvestition erforderlich war. Diese Veranstaltungsdetails sind zur Überprüfung öffentlich auf Etherscan zugänglich.

Um dies mit aktuellen Kennzahlen zu vergleichen: Zum Zeitpunkt des Schreibens dieses Artikels hat die Potatoz-Sammlung auf dem OpenSea Marketplace einen Mindestpreis von 1,45 ETH. Bei einem Marktwert von Ethereum von ungefähr $1.750 pro ETH ist ein einzelnes NFT aus dieser Sammlung ungefähr $2.500 wert. Basierend auf dem Verhältnis von Bewerbung zu Gewinn ist es theoretisch möglich, bei der Verwaltung von 100 Konten ungefähr fünf Plätze auf der Whitelist zu sichern, was, multipliziert mit dem Wert des NFT, einen unerwarteten Gewinn von $12.500 ohne Startkapital bedeuten könnte. Der Reiz solcher Renditen ist unbestreitbar und unterstreicht das Rentabilitätspotenzial dieser Strategie.

Tools für Multi-Account-Farming

Wenn Sie Multi-Account-Farming in Erwägung ziehen, ist es unerlässlich, die richtigen Tools und Dienste zur Verfügung zu haben. OneProxy bietet eine solide Grundlage für diese Aktivitäten und gewährleistet Anonymität und Sicherheit. Nachfolgend finden Sie eine umfassende Checkliste der Tools und Dienste, die für einen Multi-Account-Betrieb erforderlich sind:

- Vorbereitung: Das Verstehen der Zielplattformen und das Skizzieren Ihrer Strategie ist der erste Schritt zur Einrichtung eines erfolgreichen Betriebs.

- Anti-Detect-Browser: Der Einsatz eines Anti-Erkennungs-Browsers ist von entscheidender Bedeutung, da er dazu beitragen kann, Ihre digitalen Spuren zu verbergen und es für Plattformen schwieriger zu machen, Ihre Aktivitäten mit mehreren Konten zu erkennen und zu verfolgen.

- Proxys (OneProxy): Die Verwendung der Zwischenserver von OneProxy ist wichtig, um Ihre echte IP-Adresse zu maskieren und so Ihre Anonymität online zu schützen.

- E-mail Konten: Sie benötigen für die Registrierung und Verifizierung auf verschiedenen Plattformen mehrere E-Mail-Konten.

- Kryptowährungs-Wallets (z. B. Metamask): Mehrere Wallets sind für die Interaktion mit dApps und die Teilnahme an Krypto-Aktivitäten von entscheidender Bedeutung.

- Social Media-Konten: Um an Airdrops, Community-Engagement und Updates teilzunehmen, sind verschiedene Social-Media-Konten (Twitter, Discord, Telegram) erforderlich.

Hier ist eine detaillierte Aufschlüsselung dessen, was Ihr Setup beinhalten könnte:

- Anti-Detect-Browser: Wird zum Maskieren und Verwalten digitaler Fingerabdrücke verwendet.

- Proxys:

- Anonymitätsstufe: Hoch

- IP-Diversität: Unverzichtbar für die unerkannte Verwaltung mehrerer Konten.

- Zuverlässigkeit: Garantierte Betriebszeit zur Gewährleistung eines durchgängigen Zugriffs.

- E-mail Konten: Für Plattformanmeldungen und Kommunikation.

- Metamask-Geldbörsen: Zum Verwalten von Transaktionen und Interagieren mit Smart Contracts.

- Social Media-Konten:

- Twitter: Zur Teilnahme an Airdrops, zum Verfolgen von Projekten und zum Engagement der Community.

- Discord: Um auf Community-Kanäle zuzugreifen und an exklusiven Diskussionen teilzunehmen.

- Telegram: Zum Beitritt zu Gruppen, Diskussionen und Updates.

Es ist äußerst wichtig, beim Multi-Account-Farming die höchsten ethischen Standards einzuhalten und alle Praktiken zu vermeiden, die als ausbeuterisch erachtet werden könnten oder gegen die Nutzungsbedingungen verstoßen.

Farm-Kontoverwaltung

Um die Verwaltung Ihrer Konten zu vereinfachen, empfiehlt es sich, ein sorgfältig strukturiertes Organisationssystem zu pflegen. Nachfolgend finden Sie eine Vorlage für die optimale Verwaltung verschiedener Konten:

| Service | Passwort | Telefon (falls zutreffend) | Anmeldedaten | Identifikationsdaten | Weitere Informationen | |

|---|---|---|---|---|---|---|

| [email geschützt] | [Passwort] | [Telefonnummer] | [Anmeldung] | [Twitter-ID] | [Anmerkungen] | |

| Zwietracht | [email geschützt] | [Passwort] | N / A | [Zeichen] | [Discord-ID] | [Anmerkungen] |

| Metamaske | — | [Passwort] | N / A | [Wallet-Adresse] | [Metamask-ID] | [Seed/Schlüssel] |

| Telegramm | — | [Passwort] | [Telefonnummer] | [Anmeldung] | [Telegramm-ID] | [2FA/Backup-Mail] |

Dieses Format stellt sicher, dass Sie alle relevanten Informationen wie Benutzernamen, Passwörter und zugehörige Details auf einen Blick erkennen können.

Die Stärkung Ihrer Präsenz in sozialen Netzwerken kann für die Teilnahme an Tier-1-Botschafterprogrammen von entscheidender Bedeutung sein. Beginnen Sie mit der Erstellung eines Twitter-Profils mit einheitlichem Branding – gleicher Spitzname, gleicher Header und gleicher Avatar in allen Netzwerken –, um die Wiedererkennbarkeit zu fördern.

Wenn Sie an kryptobezogenen Online-Aktivitäten teilnehmen, sollten Sie einen dedizierten Browser verwenden. OneProxy empfiehlt den Brave Browser aufgrund seiner datenschutzorientierten Funktionen und seiner kryptofreundlichen Umgebung.

Denken Sie daran, alle Ihre Multi-Account-E-Mails in einer primären E-Mail-Adresse zu zentralisieren, auf die Sie jederzeit zugreifen können, idealerweise auf Ihrem Telefon, um die Kommunikation und Aktualisierungen zu optimieren.

Indem Sie diese Richtlinien einhalten und die zuverlässigen Dienste von OneProxy nutzen, können Sie Multi-Account-Farming mit Schwerpunkt auf Sicherheit, Datenschutz und organisatorischer Effizienz betreiben.

Anti-Detect-Browser

Bei der Teilnahme an verschiedenen Online-Aktivitäten, insbesondere solchen, bei denen es um die schmale Grenze des Akzeptablen geht, ist es von größter Bedeutung, Ihren digitalen Fußabdruck zu verbergen. Anti-Erkennungs-Browser bieten eine Lösung, indem sie es Einzelpersonen ermöglichen, ihre Browser-Fingerabdrücke zu maskieren. Diese digitale Tarnung ermöglicht es Benutzern, mehrere Konten zu verwalten, ohne die üblichen Sicherheitswarnungen auszulösen, die bei herkömmlichen Browsing-Methoden ausgelöst würden.

Eine vergleichende Analyse von Anti-Detect-Browsern

Auf der Suche nach dem besten Anti-Detect-Browser haben wir verschiedene Optionen anhand ihrer Funktionen, Benutzerfreundlichkeit und Kosteneffizienz bewertet. Im Folgenden finden Sie detaillierte Einblicke in ausgewählte Anti-Detect-Browser, die auf Aktivitäten zugeschnitten sind, die erhöhte Anonymität erfordern:

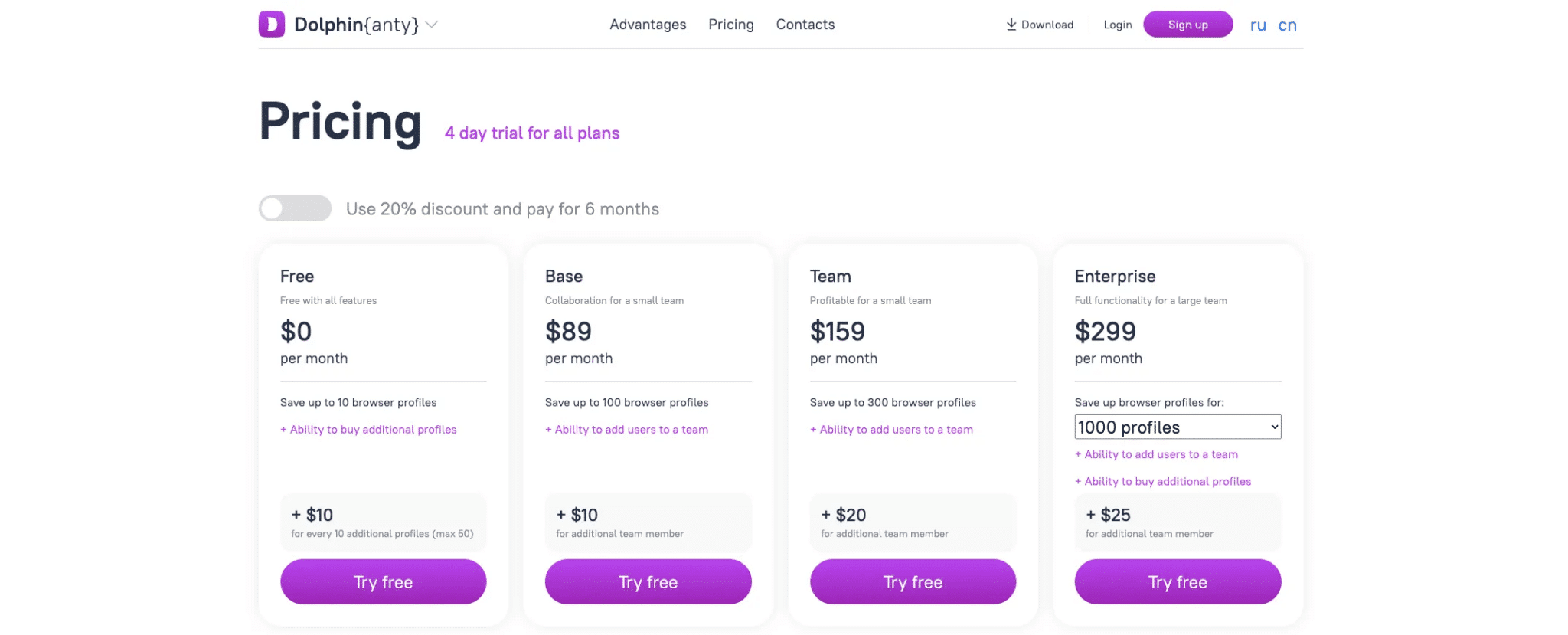

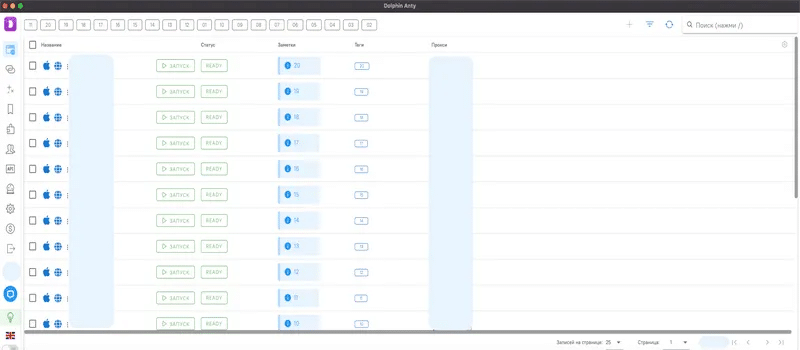

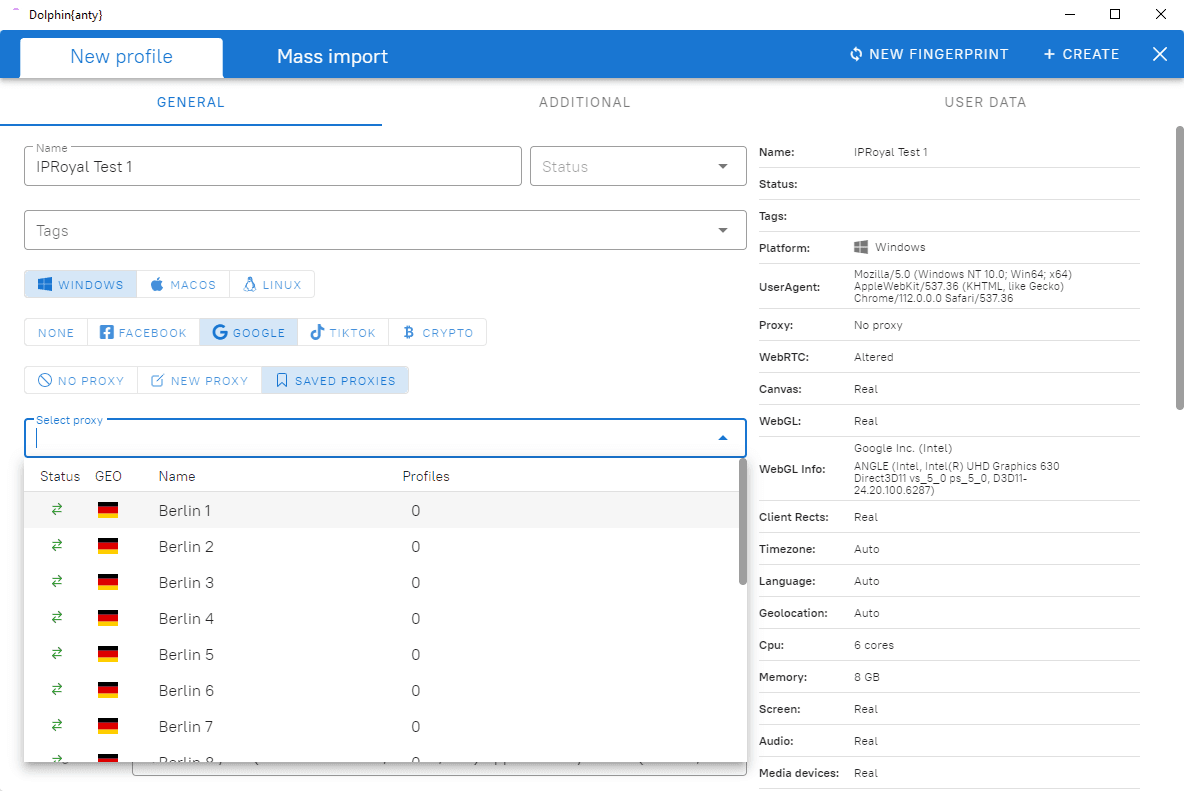

Delphin Anty

Unsere Top-Empfehlung ist Dolphin Anty, ein Browser, der die Anonymität der Benutzer schützt und eine Reihe von Funktionen bietet, die auf die Verwaltung mehrerer Online-Personas zugeschnitten sind. Im kostenlosen Tarif bietet Dolphin Anty zehn Browserprofile, komplett mit einer Speicherfunktion, die unbegrenzt aktiv bleibt. Die Benutzeroberfläche des Browsers ist benutzerfreundlich und gewährleistet eine nahtlose Navigation für seine Benutzer. Im Folgenden finden Sie eine detaillierte Preisstruktur und einen visuellen Rundgang durch die Browseroberfläche.

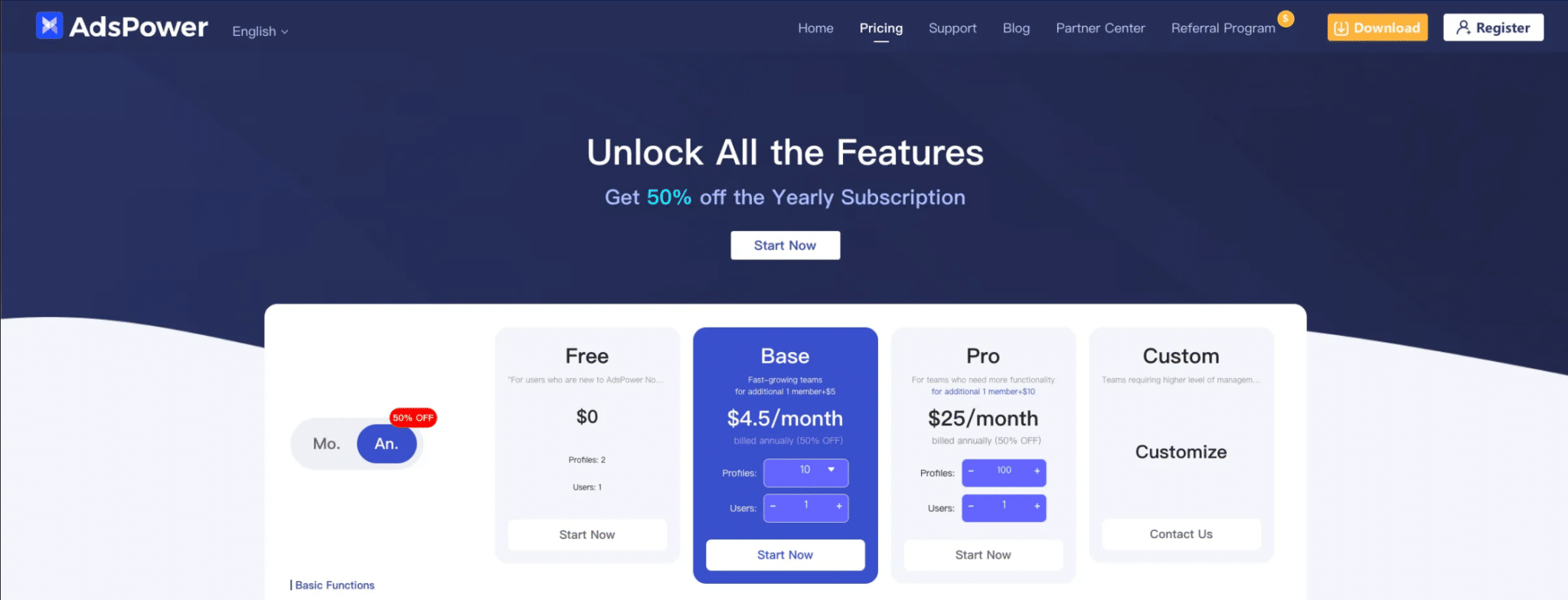

ADS-Leistung

Obwohl ADS Power ein empfehlenswerter Anti-Erkennungs-Browser ist, ist er für unseren Zweck – das Erstellen und Verwalten von zehn Konten – möglicherweise nicht der ideale Kandidat. Er bietet nur zwei kostenlose Konten, was möglicherweise nicht ausreicht. Darüber hinaus können sich die monatlichen Kosten von $4.5, obwohl sie minimal erscheinen, im Laufe der Zeit zu einem beträchtlichen Betrag summieren, was es für jemanden, der gerade erst mit diesen Aktivitäten beginnt, zu einer teuren Option macht.

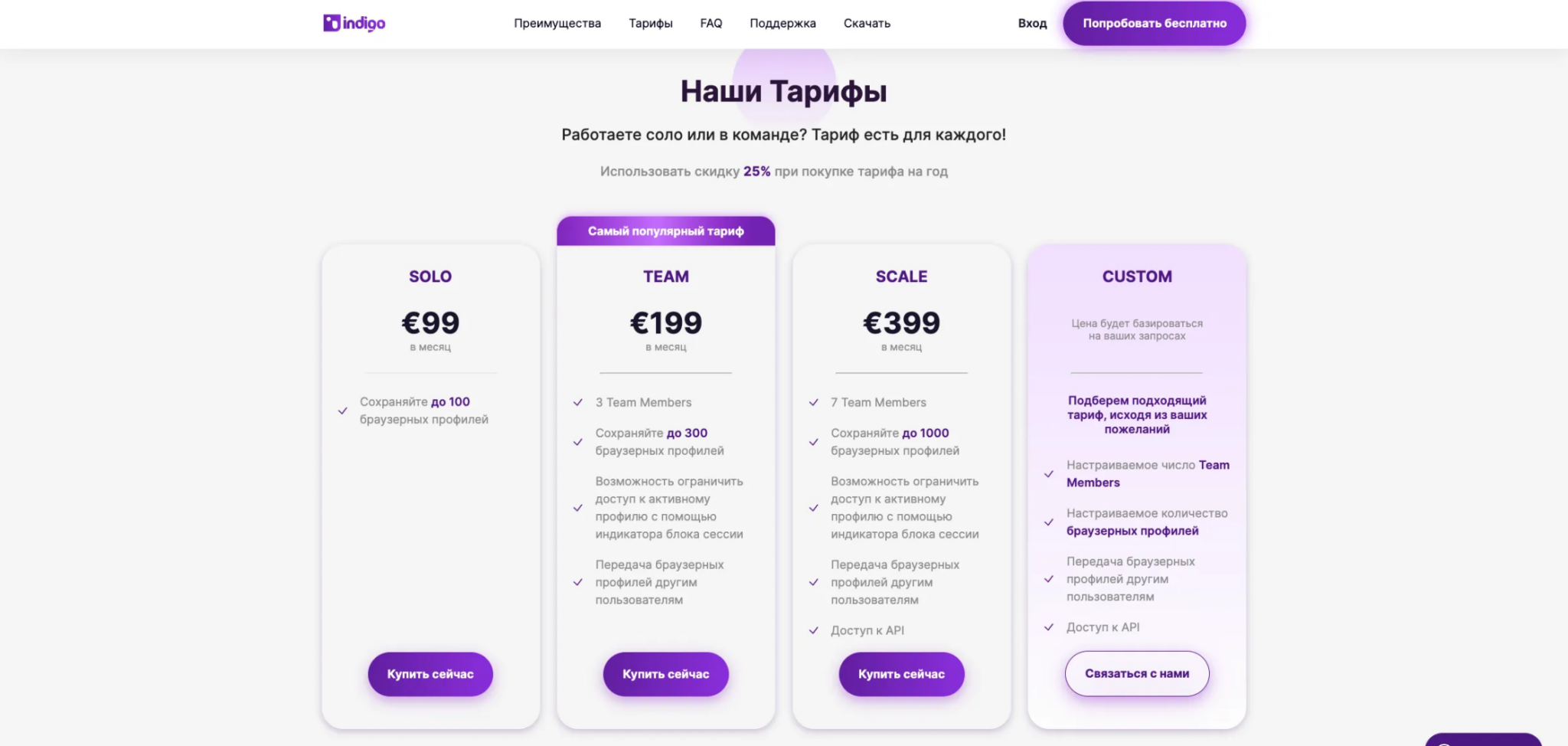

Indigo Browser

Indigo Browser erfreut sich im Bereich Affiliate-Marketing großer Beliebtheit, da es über ein robustes Kontoverwaltungssystem verfügt, das bis zu 100 Konten verwalten kann. Diese Kapazität übersteigt jedoch die Anforderungen unseres Zehn-Konten-Kriteriums und die damit verbundenen Kosten rechtfertigen den Einsatz für unseren angestrebten Betriebsumfang möglicherweise nicht.

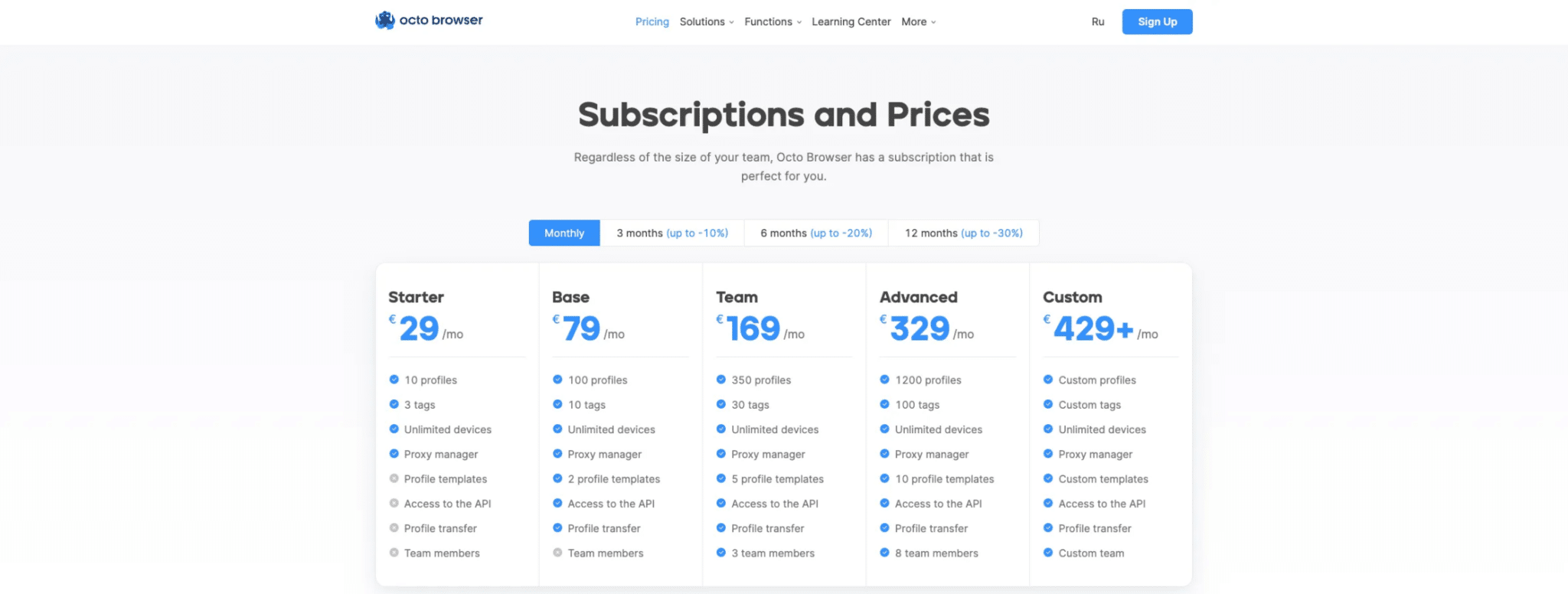

Octo Browser

Octo Browser, der bei unseren Untersuchungen gelegentlich zum Einsatz kam, bietet ein solides Anti-Erkennungs-Browsing-Erlebnis. Wir haben uns jedoch entschieden, ihn von unserer primären Liste auszuschließen, da es für unsere skizzierten Ziele besser geeignete Alternativen gibt.

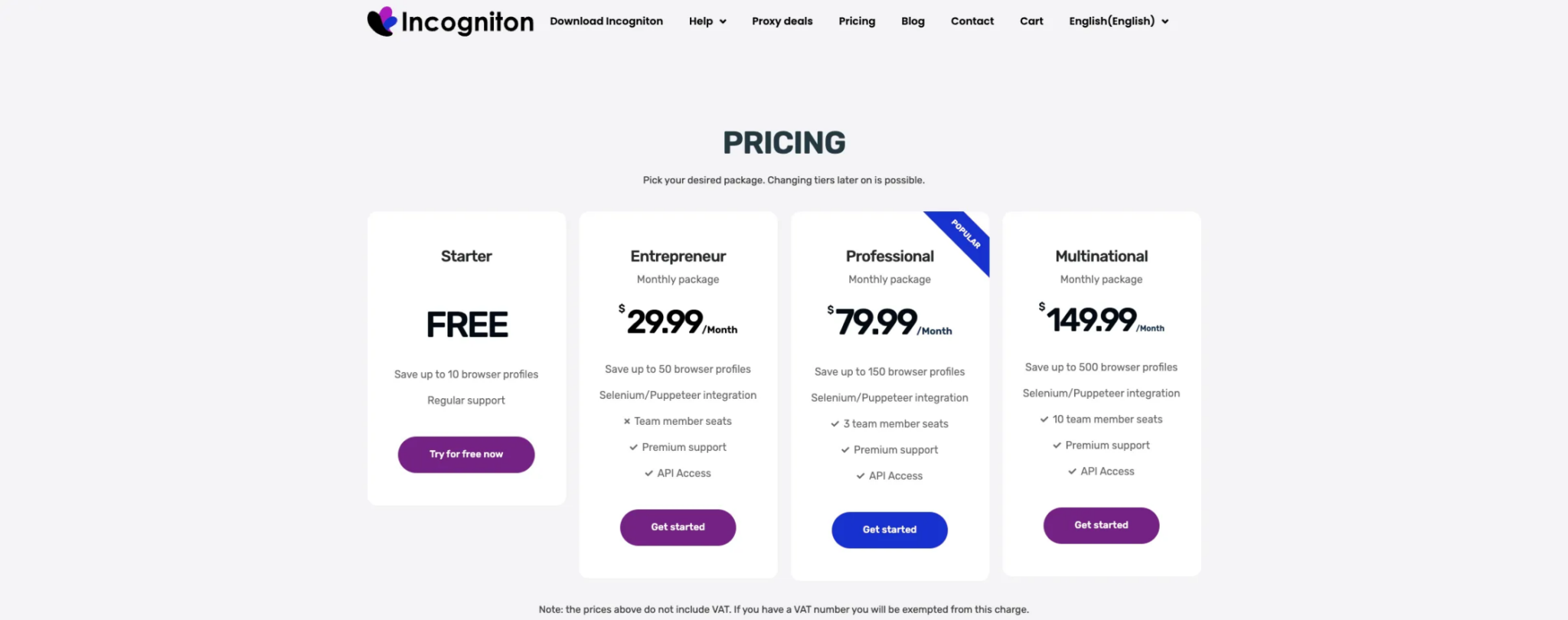

Inkognition

Incognition stellt mit seinem Angebot von zehn kostenlosen Profilen eine praktikable Option dar, die perfekt zum Ziel passt, zehn Konten zu erstellen. Da Dolphin Anty jedoch auch einen ähnlichen Funktionsumfang bietet, ist es möglicherweise besser, Dolphin anstelle von Incognition zu wählen. Die vorherige Empfehlung von Dolphin Anty in diesem Artikel und seine komparativen Vorteile geben den Ausschlag zu seinen Gunsten.

Auswahl und Einrichtung des bevorzugten Anti-Detect-Browsers

Nach Überprüfung der oben genannten Browser sticht Dolphin Anty als die beste Wahl für unsere definierten Anforderungen hervor. Der Einstieg in Dolphin Anty umfasst einfache Schritte:

- Anmeldung über den angegebenen Link.

- Laden Sie die entsprechende Anwendung für Ihr Betriebssystem (Windows oder Mac) herunter.

- Installation und Einrichtung von zehn unterschiedlichen Browserprofilen, die jeweils für die Erfüllung spezifischer Betriebsanforderungen konfiguriert sind.

Die Benutzeroberfläche von Dolphin Anty ist intuitiv gestaltet und unterstützt Benutzer bei der effizienten Erstellung und Verwaltung ihrer Browserprofile, sodass die anstehende Aufgabe problemlos abläuft. Nach Abschluss der Einrichtung steht Ihnen ein leistungsstarkes Tool zur Verfügung, mit dem Sie Ihre Aktivitäten mit der gewünschten Anonymität steuern können.

Im nächsten Abschnitt werden wir uns mit der Bedeutung von Proxys befassen und wie diese die durch Anti-Erkennungsbrowser bereitgestellte Anonymität noch weiter verbessern.

Einsatz von Proxys

Im Bereich der digitalen Anonymität und Sicherheit sind Proxys die heimlichen Helden, die eine zusätzliche Ebene der Privatsphäre und funktionale Vielseitigkeit bieten. Indem sie Ihren Internetverkehr über einen Zwischenserver umleiten, bieten Proxys einen Puffer, der Ihre IP-Adresse maskiert und so Ihre wahre Online-Identität und Ihren Standort verbirgt.

Die Funktionsweise eines Proxys

Der Proxyserver ist ein Gateway zwischen Ihrem Computer und dem Internet. Hier ist eine schrittweise Beschreibung der Funktionsweise eines Proxys:

- Weiterleitung von Anfragen: Wenn Sie den Besuch einer Website anfordern, wird die Anfrage zuerst an den Proxyserver gesendet.

- IP-Maskierung: Der Proxyserver ersetzt Ihre IP-Adresse durch seine eigene.

- Web-Anforderung: Der Proxyserver leitet Ihre Anfrage dann an den Webserver der gewünschten Website weiter.

- Antwortabruf: Der Webserver sendet die angeforderten Daten zurück an den Proxyserver.

- Datenlieferung: Schließlich leitet der Proxyserver die Website-Daten an Sie zurück.

Durch diesen Mechanismus wird Ihre Internetpräsenz so dargestellt, als stamme sie vom Standort des Proxyservers und nicht von Ihrem tatsächlichen physischen Standort.

Proxy-Typen und ihre Anwendbarkeit auf die Verwaltung mehrerer Konten

Bei Aufgaben, die den Betrieb mehrerer Konten oder datensensible Aktivitäten umfassen, ist die Wahl des richtigen Proxy-Typs von entscheidender Bedeutung. Sehen wir uns die häufig verwendeten Proxy-Typen genauer an:

Private Proxys

- Beschreibung: Wird ausschließlich einem einzelnen Benutzer zugewiesen und bietet ein persönliches Gateway.

- Anwendungsfall: Ideal für Aufgaben, die hohe Anonymität und exklusive Kontrolle erfordern.

- Kosten: Ungefähr $1,5 pro Monat für jeden Proxy.

- Empfehlung: Sehr empfehlenswert für den Betrieb mit mehreren Konten.

Mobile Proxys

- Beschreibung: Nutzt mobile Datenverbindungen und bietet IP-Rotationsfunktionen.

- Anwendungsfall: Nützlich für Aufgaben, bei denen häufig IP-Änderungen erforderlich sind.

- Kosten: Variiert je nach Anbieter und Paket, im Allgemeinen höher als bei privaten Proxys.

- Empfehlung: Für Ihren Anwendungsfall nicht unbedingt erforderlich, wenn die IP-Rotation keine Priorität hat.

Rechenzentrums-Proxys

- Beschreibung: Diese in Rechenzentren untergebrachten Proxys bieten nicht exklusive, gemeinsam genutzte IP-Adressen.

- Anwendungsfall: Geeignet für Massenvorgänge, bei denen Exklusivität keine so große Rolle spielt.

- Kosten: Günstiger, kann in großen Mengen gekauft werden.

- Empfehlung: Aufgrund der gemeinsamen Nutzung weniger empfohlen für sensible Aufgaben mit mehreren Konten.

Rotierende Proxys

- Beschreibung: Ändert die IP-Adresse automatisch bei jeder neuen Anfrage.

- Anwendungsfall: Nützlich für Scraping oder Vorgänge, die von häufigen IP-Änderungen profitieren.

- Kosten: Variiert, im Allgemeinen kostengünstig für die angebotene Funktionalität.

- Empfehlung: Nicht erforderlich, es sei denn, Ihre Aktivitäten erfordern für jede Aktion neue IPs.

Implementieren von Proxys mit Anti-Detect-Browsern

Für Ihre Vorgänge sind private Proxys die optimale Wahl. Sie bieten die Diskretion und Zuverlässigkeit, die für die Verwaltung mehrerer Konten erforderlich sind. Hier finden Sie eine Schritt-für-Schritt-Anleitung zum Einrichten Ihrer Proxys mit Dolphin Anty:

- Erwerben Sie Proxys: Wählen Sie einen seriösen Anbieter wie OneProxy und kaufen Sie zehn private Proxys.

- Länder auswählen: Entscheiden Sie sich für Proxys mit Sitz in kryptowährungsfreundlichen Ländern wie den USA oder Deutschland.

- Integration mit Dolphin Anty: Weisen Sie jedem Browserprofil in Dolphin Anty einen eigenen Proxy zu. So geht's:

- Öffnen Sie Dolphin Anty und navigieren Sie zum Bereich „Einstellungen“ oder „Profilverwaltung“.

- Suchen Sie für jedes Profil nach der Option zur Eingabe von Proxy-Details.

- Geben Sie die IP-Adresse, den Port und alle erforderlichen Anmeldeinformationen für einen Ihrer privaten Proxys ein.

- Speichern Sie die Konfiguration, um sicherzustellen, dass der Proxy für dieses Profil aktiv ist.

- Wiederholen Sie dies für jedes der zehn Profile und stellen Sie sicher, dass jedes über einen eindeutigen Proxy verfügt.

Indem Sie diese Schritte befolgen, garantieren Sie, dass jedes Ihrer Betriebsprofile auf Dolphin Anty durch eine robuste Ebene von Proxy-gestützter Sicherheit und Anonymität unterstützt wird. Die Investition in private Proxys, die sich auf etwa $15 pro Monat belaufen würde, ist ein geringer Preis für den erheblichen Mehrwert, den sie bei der Aufrechterhaltung der Betriebsintegrität und der Vermeidung von Erkennung bieten.

Beispiel für eine Proxy-Konfiguration

Unten sehen Sie ein visuelles Beispiel einer Proxy-Konfiguration:

| Profilnummer | Proxy-Typ | IP Adresse | Hafen | Land |

|---|---|---|---|---|

| Profil 1 | Privat | 192.0.2.1 | 8080 | USA |

| Profil 2 | Privat | 192.0.2.2 | 8080 | Deutschland |

| … | … | … | … | … |

| Profil 10 | Privat | 192.0.2.10 | 8080 | USA |

Stellen Sie sicher, dass jedes Profil mit einer eindeutigen IP-Adresse gepaart ist, um die Unterscheidbarkeit Ihrer Vorgänge zu wahren.

Mit Ihren eingerichteten Proxys und den konfigurierten Dolphin Anty-Profilen haben Sie eine beeindruckende Struktur für die Durchführung Ihrer Online-Aktivitäten mit einem hohen Maß an Anonymität und Effizienz geschaffen. Dieses Setup ist von entscheidender Bedeutung für alle, die eine diskrete Online-Präsenz und die Verwaltung mehrerer digitaler Einheiten benötigen.

E-mail Konten

Die Einrichtung eines robusten E-Mail-Frameworks ist ein Eckpfeiler für die effiziente Verwaltung von Online-Registrierungen und -Kommunikation. Hier finden Sie einen strukturierten Ansatz für die Auswahl, den Erwerb und die Implementierung von E-Mail-Diensten, die auf Aktivitäten mit mehreren Konten zugeschnitten sind.

Auswählen eines E-Mail-Anbieters

Die Wahl eines E-Mail-Dienstanbieters ist entscheidend für eine reibungslose Interaktion mit Plattformen wie Premint. Die Auswahlkriterien sollten auf Zuverlässigkeit, breiter Akzeptanz und einfacher Verwaltung basieren.

Gmail: Die bevorzugte Wahl

- Vorteile:

- Universell akzeptiert und plattformübergreifend weit verbreitet.

- Benutzerfreundliche Oberfläche und Integration mit verschiedenen Diensten.

- Robuste Sicherheitsfunktionen und zuverlässige Betriebszeit.

- Überlegungen:

- Möglichkeit, dass eine Telefonbestätigung oder eine Backup-E-Mail erforderlich ist.

- Gelegentliches Filtern wichtiger Nachrichten als Spam.

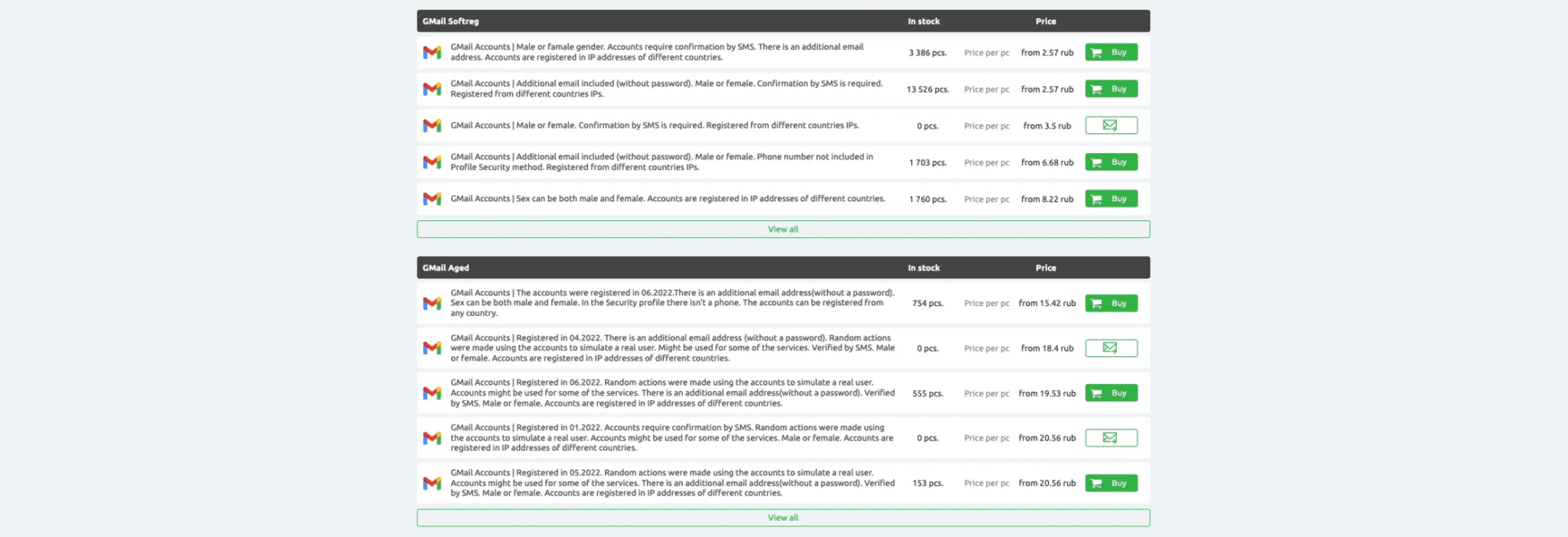

Erwerb von E-Mail-Konten

Der Kauf bereits bestehender E-Mail-Konten kann den Einrichtungsprozess beschleunigen. So gehen Sie bei der Anschaffung vor:

Empfohlene Marktplätze:

- ACCS-Markt:

- Bietet eine Vielzahl von E-Mail- und Social-Media-Konten.

- Akzeptiert Kryptowährungen und bietet so eine zusätzliche Datenschutzebene.

- DarkStore:

- Ähnliche Dienste, die eine Reihe vorab verifizierter E-Mail-Konten bereitstellen.

- InstallShop:

- Ein weiterer Anbieter für den sicheren Kauf digitaler Konten.

Diversität in der Akquisition:

- Kaufen Sie 1–2 Konten von mehreren Verkäufern, um das Risiko zu streuen.

- Entscheiden Sie sich für Konten, die älter als ein Jahr sind und auf denen bereits eine gewisse Aktivität stattgefunden hat.

Integration mit Anti-Detect-Browsern

Nachdem Sie die E-Mail-Konten erworben haben, integrieren Sie sie in Ihr Anti-Erkennungs-Browsersystem. Führen Sie dazu die folgenden Schritte aus:

- Profileinrichtung: Weisen Sie in Dolphin Anty jedem E-Mail-Konto ein anderes Browserprofil zu.

- SMS-Verifizierung: Für Konten, die eine SMS-Verifizierung erfordern, nutzen Sie Dienste wie SMS-Aktivierung, indem kostengünstige Regionen wie Indonesien oder Vietnam ausgewählt werden.

Kostenanalyse und Aktivierung

- E-mail Konten: Die geschätzten Kosten für 10 Konten betragen etwa $5.

- SMS-Aktivierung: Die ungefähren Kosten pro Aktivierung betragen $0,15.

Durch Einhaltung dieser Strategie sparen Sie nicht nur Zeit, sondern etablieren auch eine robuste Multi-Account-Infrastruktur mit einer geringeren Wahrscheinlichkeit von Erkennungs- und Funktionsproblemen.

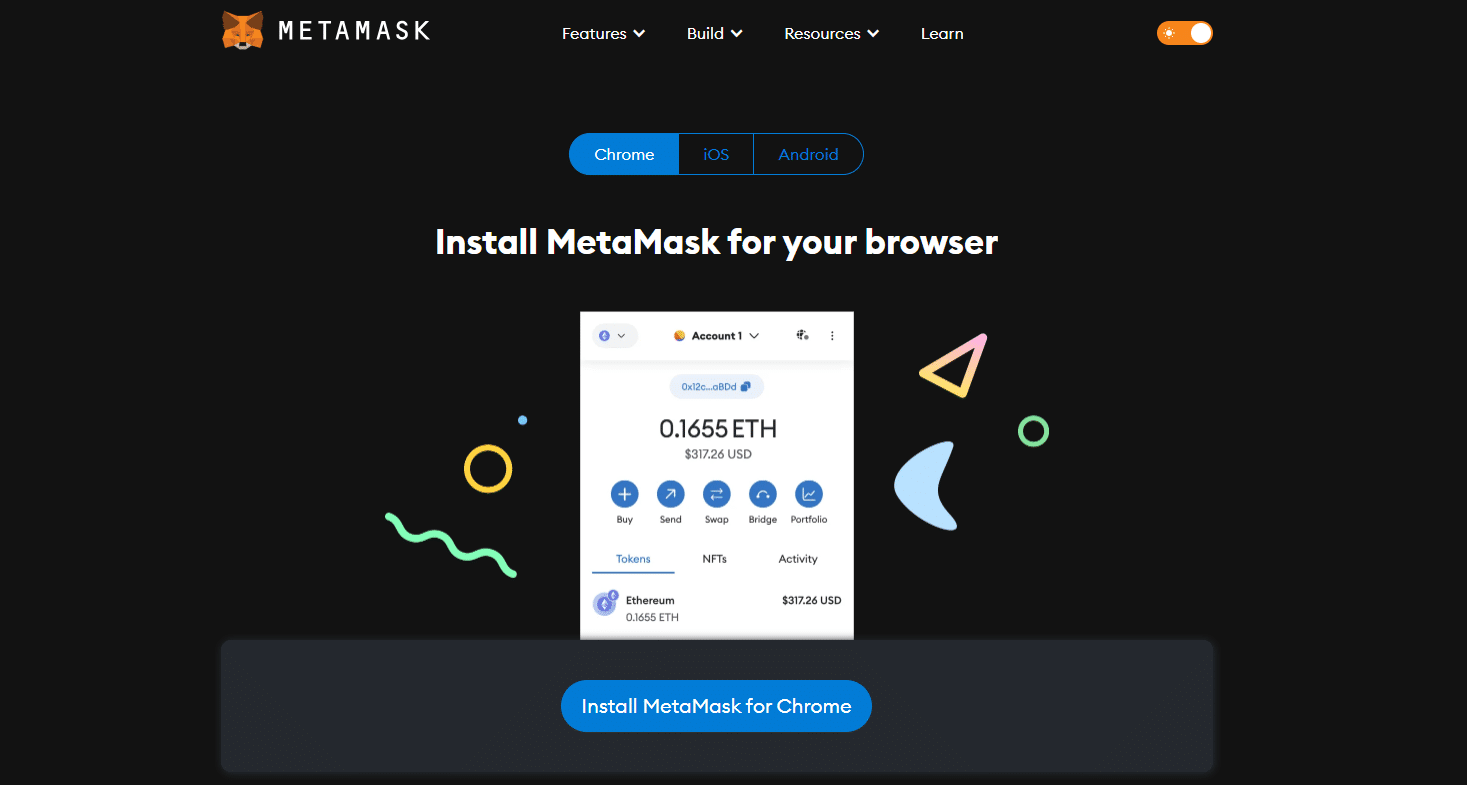

Metamask-Geldbörsen

Das präzise Erstellen und Verwalten von Metamask-Wallets ist für Finanzaktivitäten und Kryptowährungstransaktionen unerlässlich. Hier ist ein detailliertes Verfahren zum Erstellen von zehn Metamask-Wallets:

- Installation:

- Laden Sie die Metamask-Erweiterung herunter und installieren Sie sie in separaten Browserprofilen.

- Wallet-Erstellung:

- Führen Sie den Einrichtungsvorgang für jede Metamask-Wallet einzeln durch.

- Legen Sie für jede Brieftasche eindeutige und komplexe Passwörter fest.

- Sicherheitsmaßnahmen:

- Notieren Sie die Seed-Phrase sicher und vermeiden Sie die digitale Speicherung, um Hackerangriffe zu verhindern.

- Erwägen Sie physisch sichere Speicherlösungen für Seed-Phrasen.

- Account Aktivität:

- Zahlen Sie einen Nominalbetrag in ETH für die Transaktionsgebühren ein, um jedes Wallet zu aktivieren.

- Führen Sie kleinere Transaktionen oder Tauschgeschäfte durch, um die Echtheit Ihres Kontos nachzuweisen.

- Blockchain-Vielfalt:

- Verteilen Sie einen kleinen Betrag auf verschiedene Blockchains, um netzwerkunabhängige Aktivitäten anzuzeigen.

- Aufzeichnungen:

- Führen Sie eine detaillierte Aufzeichnung aller Wallet-Adressen, möglicherweise in einer Excel-Tabelle.

Durch diese systematische Einrichtung stellen Sie sicher, dass jede Metamask-Wallet sicher, aktiv und einsatzbereit ist. Die sorgfältige Aufzeichnung von Wallet-Details und Sicherheitsphrasen ist für die Aufrechterhaltung der Betriebssicherheit und -effizienz von entscheidender Bedeutung.

Social Media-Konten

Das Erstellen und Verwalten von Social-Media-Konten, insbesondere für Unternehmen oder komplexe Online-Vorgänge, erfordert sorgfältige Planung und die Einhaltung bewährter Methoden, um die Langlebigkeit des Kontos zu gewährleisten und das Risiko einer Sperrung oder eines Verbots zu minimieren. Nachfolgend finden Sie detaillierte Strategien zum Erstellen und Verwalten von Twitter-, Discord- und Telegram-Konten.

Twitter-Konten erwerben

Wenn Sie Twitter-Konten kaufen möchten, sollten Sie sich auf Konten konzentrieren, die das beste Potenzial für Stabilität und Reputation bieten. Hier ist eine Schritt-für-Schritt-Anleitung:

- Navigation auf dem ACCS-Markt:

- Besuchen Sie die Website und suchen Sie die Kategorie „Twitter“.

- Wählen Sie Konten basierend auf Alter, Followern und Aktivitätslevel aus.

- Kriterien für die Kontoauswahl:

- Registrierungsjahr: 2015 – 2019

- Aktivität: Vorgewärmt mit einem Verlauf der Interaktionen

- Integration mit Gmail:

- Kaufen Sie, wenn möglich, Twitter-Konten, die bereits mit Gmail verknüpft sind.

- Falls nicht enthalten, verknüpfen Sie die Twitter-Konten manuell mit den zuvor erhaltenen Gmail-Konten.

- Kontoanpassung:

- Aktualisieren Sie Avatare, Kopfzeilen und Profilbeschreibungen, um sie an Ihre Themen anzupassen (z. B. Krypto, NFTs).

- Ändern Sie Benutzernamen und Links, um Markenkonsistenz zu gewährleisten.

- Telefonnummern entfernen:

- Wenn Konten per Telefon verifiziert sind, trennen Sie die Nummern, sobald Sie sich sicher angemeldet haben.

- SMS-Verifizierung:

- Nutzen Sie für alle Neuverifizierungen SMS-Activate mit Rufnummern aus kostengünstigen Regionen.

- Wachstum und Aktivität:

- Verwenden Sie Plattformen wie AddMeFast, um die Follower-Basis organisch zu vergrößern.

- Binden Sie die Konten in Aktivitäten ein, die für Ihr Thema relevant sind.

Discord-Konten erstellen

Discord-Konten können manuell erstellt oder gekauft werden. Beide Ansätze haben unterschiedliche Verfahren.

- Manuelle Registrierung:

- Verwenden Sie zur Anmeldung die Gmail-Konten.

- Bestätigen Sie sofort mit SMS-Activate und verwenden Sie Nummern aus Regionen wie Indonesien oder Vietnam.

- Füllen Sie Profildetails aus und deaktivieren Sie unnötige Benachrichtigungen.

- Discord-Konten kaufen:

- Wenn Sie sich für den Kauf entscheiden, befolgen Sie ähnliche Schritte wie bei Twitter-Konten auf ACCS Market.

- Heben Sie die Verknüpfung aller vorherigen E-Mails auf und verbinden Sie Ihre Gmail-Konten für eine bessere Kontrolle.

Telegram-Konten verwalten

Telegram stellt besondere Anforderungen an die Kontoverwaltung und -aktivierung, insbesondere in Bezug auf das Format der Kontodaten.

- Kontoregistrierung und -aktivierung:

- Nutzen Sie Mac OS X für einen nahtlosen Registrierungs- und Aktivierungsprozess mit SMS-Activate.

- TDATA-Format für Windows:

- Machen Sie sich mit dem TDATA-Format vertraut, das für Windows-Benutzer, die Telegram-Konten verwalten, von zentraler Bedeutung ist.

- Informieren Sie sich über die effektive Nutzung des TDATA-Formats und lernen Sie mithilfe von YouTube-Tutorials.

- Kanalabonnement:

- Stellen Sie sicher, dass Sie Ihre Telegrammkanäle (insbesondere die auf Russisch) abonnieren, um auf dem Laufenden zu bleiben.

Zusammenfassung und bewährte Vorgehensweisen

- Diversifizierung: Kaufen Sie Konten aus mehreren Quellen, um Muster zu vermeiden, die zur Markierung des Kontos führen können.

- Dokumentation: Führen Sie detaillierte Aufzeichnungen über Kontodetails, Verifizierungsmethoden und Transaktionsverläufe.

- Sicherheit: Verwenden Sie für jedes Konto immer ein eindeutiges und sicheres Passwort und speichern Sie die Wiederherstellungsdetails sicher.

- Aufwärmübungen: Verwenden Sie regelmäßig Konten mit authentischen Aktionen, um einen Verlauf der legitimen Nutzung aufzubauen.

- Einhaltung: Halten Sie sich an die Nutzungsbedingungen der einzelnen Plattformen, um eine Sperrung oder Kündigung Ihres Kontos zu vermeiden.

Durch die methodische Implementierung dieser Strategien können Sie ein robustes Framework für Ihre Social Media-Präsenz erstellen, das die Verwaltung mehrerer Konten unterstützt und gleichzeitig die mit der Kontosicherheit und Plattformkonformität verbundenen Risiken minimiert.

Wie viel kostet eine Account Farm?

Angesichts der Informationen und Anforderungen zum Einrichten eines Netzwerks mit mehreren Konten können Sie die Zusammenfassung Ihrer Vorgänge und die geschätzten Ausgaben tatsächlich auf organisierte Weise darstellen. Zur Verdeutlichung und für die weitere Planung können die Ergebnisse wie folgt tabellarisch dargestellt werden:

| Artikel | Menge | Kosten pro Einheit | Gesamtkosten | Hinweise/Kommentare |

|---|---|---|---|---|

| Anti-Erkennungs-Browser | 10 | $0.00 | $0.00 | Kostenlos, stellen Sie sicher, dass es aktuell und sicher ist. |

| Stellvertreter | 10 | $5.00 | $50.00 | Monatliche Gebühr, unerlässlich für die IP-Diversifizierung. |

| E-mail Konten | 10 | $0.50 | $5.00 | Gekauft auf zuverlässigen Marktplätzen. |

| Twitter-Konten | 10 | $0.50 | $5.00 | Ausgewählt nach Alters- und Follower-Kriterien. |

| Discord-Konten | 10 | $0.00 | $0.00 | Manuell mit Gmail-Konten registriert. |

| Telegram-Konten | 10 | $0.15 | $1.50 | Registriert und aktiviert per SMS-Activate. |

| Gesamte Anschaffungskosten | $61.50 | Exklusive Software zur Automatisierung. | ||

| Monatliche Kosten | $50.00 | Wiederkehrende Gebühr für den Proxy-Dienst. |

Geplante Skalierungskosten (für 100 Konten):

| Artikel | Geschätzte Gesamtkosten | Hinweise/Kommentare |

|---|---|---|

| Mehrfachkonten | $115.00 | Unter der Annahme einer linearen Kostenskalierung. |

| Proxy (monatlich) | $59.00 | Erhöht sich basierend auf der Anzahl der für zusätzliche Konten benötigten Proxys. |

| Automatisierungssoftware | Wird noch bekannt gegeben | Die Kosten variieren je nach Softwarefunktionen und Lizenzgebühren. |

Fazit und nächste Schritte

Ihre Ersteinrichtung ist nun mit einer minimalen Investition abgeschlossen und legt den Grundstein für Ihre Aktivitäten im Kryptowährungs- und NFT-Bereich. Weiter geht’s:

- Dokumentation: Verwenden Sie eine Excel-Tabelle, um Kontodetails, Aktivitäten und Ausgaben für eine effektive Verwaltung zu dokumentieren.

- Laufende Überwachung: Behalten Sie interessante Projekte über die sozialen Medien im Auge, um aktuelle Gelegenheiten zu nutzen.

- Risikomanagement: Überprüfen Sie regelmäßig die Servicebedingungen der einzelnen Plattformen und passen Sie diese an, um die Langlebigkeit Ihrer Konten zu gewährleisten.

- Ausblick für die Zukunft: Freuen Sie sich auf den zweiten Teil des Leitfadens, der sich auf die Gewinnmaximierung aus NFT-Verlosungen und das Verständnis der Feinheiten der Zusammenarbeit mit Sammlungserstellern konzentriert.

Beachten Sie, dass es sich bei den oben genannten Angaben um Schätzungen handelt und die tatsächlichen Kosten abweichen können. Es ist wichtig, Ihr Budget und Ihre Strategien regelmäßig zu überprüfen und bei Bedarf anzupassen. Mit diesem strukturierten Ansatz sind Sie in der Lage, Ihr Multi-Account-Netzwerk effektiv zu verwalten und auszubauen.