ChaCha20 — широко визнаний потоковий шифр і симетричний алгоритм шифрування, відомий своєю безпекою та швидкістю. Він був розроблений Деніелом Дж. Бернстайном у 2008 році як частина сімейства Salsa20, головною метою якого є забезпечення надійного та ефективного механізму шифрування для різних програм. ChaCha20 зазвичай використовується в захищених комунікаціях, включаючи Інтернет-протоколи та VPN, завдяки своїй здатності запропонувати як безпеку, так і продуктивність.

Історія виникнення ChaCha20 і перші згадки про нього

ChaCha20 виник як удосконалення потокового шифру Salsa20, який також був розроблений Деніелом Дж. Бернштейном. Основною мотивацією для створення ChaCha20 було збільшення дифузії за раунд і підвищення безпеки без шкоди для швидкості. Процес розробки ChaCha20 був завершений у 2008 році, і вперше він був публічно згаданий у статті Бернштейна під назвою «ChaCha, варіант Salsa20» у 2008 році.

Детальна інформація про ChaCha20. Розширення теми ChaCha20

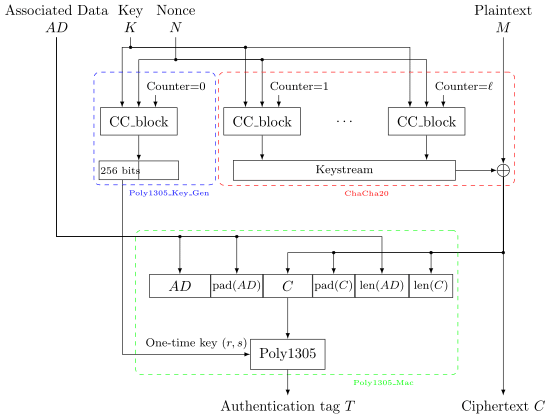

ChaCha20 — це потоковий шифр, який генерує потік псевдовипадкових бітів на основі секретного ключа та унікального 64-бітного nonce. Він використовує 256-бітний ключ, що забезпечує високий рівень безпеки від атак грубої сили. Однією з його важливих особливостей є здатність ефективно обчислювати потік шифрування, що робить його високопродуктивним у різних програмах.

Алгоритм працює на основі матриці 4×4, спочатку заповненої константами, ключем і nonce. Він виконує серію з 20 раундів операцій, змішуючи дані для створення остаточного потоку. 20-раундовий дизайн покращує дифузію та забезпечує безпеку шифру. Більше того, ChaCha20 уникає поширених криптографічних пасток, таких як атаки на синхронізацію та атаки по бічних каналах, що робить його надійним вибором для шифрування.

Внутрішня структура ChaCha20. Як працює ChaCha20

Внутрішню структуру ChaCha20 можна розділити на такі ключові компоненти:

- Матриця стану: матриця 4 × 4, яка містить 16 32-розрядних цілих чисел, похідних від ключа, постійних значень і nonce.

- Ініціалізація: Шифр ініціалізується 256-бітним секретним ключем, 64-бітним nonce і 32-бітним лічильником блоків. Ця унікальна комбінація гарантує, що потік ключів буде різним для кожної операції шифрування.

- Чверть раунду ChaCha20: Це основний будівельний блок шифру. Він складається із серії порозрядних операцій і доповнень, призначених для ретельного змішування даних і впровадження дифузії.

- раунди: ChaCha20 виконує 20 циклів операцій ChaCha20 Quarter Round на своїй матриці стану, щоб створити потік шифрування.

- Генерація потоку ключів: матриця кінцевого стану перетворюється на потік ключів шифрування, який потім об’єднується з відкритим текстом для отримання зашифрованого тексту.

Аналіз основних можливостей ChaCha20

Дизайн і характеристики ChaCha20 пропонують кілька ключових переваг:

- Безпека: Завдяки 256-бітному ключу ChaCha20 забезпечує високий рівень безпеки, що робить його стійким до атак грубої сили.

- Продуктивність: Ефективна реалізація ChaCha20 забезпечує швидке шифрування та дешифрування, що робить його придатним для додатків у реальному часі та високошвидкісної передачі даних.

- Гнучкість: Він підтримує різні значення nonce, що дозволяє генерувати унікальні потоки ключів для різних операцій шифрування з тим самим ключем.

- Стійкість до атак: ChaCha20 розроблений таким чином, щоб бути стійким до атак із синхронізацією та бічними атаками, підвищуючи його загальну безпеку.

Типи ChaCha20

ChaCha20 має кілька варіантів із різними розмірами nonce, насамперед для конкретних випадків використання. Найпоширеніші види включають:

| Варіант ChaCha20 | Розмір Nonce (біт) |

|---|---|

| ЧаЧа20 | 64 |

| ChaCha20-IETF | 96 |

| ChaCha20-Poly1305 | 64 |

| ChaCha20-Poly1305-IETF | 96 |

ChaCha20 можна використовувати в різних сценаріях для забезпечення безпечного зв’язку та захисту даних. Серед поширених випадків використання:

- Протоколи безпечного зв'язку: ChaCha20 використовується в наборах шифрів TLS/SSL для захисту веб-зв’язку, забезпечення конфіденційності та цілісності даних.

- Шифрування VPN: Багато провайдерів віртуальної приватної мережі (VPN) реалізують ChaCha20 для безпечної передачі даних між клієнтом і сервером.

- Шифрування диска: ChaCha20 підходить для шифрування повного диска, захищаючи конфіденційні дані на пристроях зберігання.

- Безпечний обмін повідомленнями: ChaCha20 можна використовувати для шифрування обміну миттєвими повідомленнями та електронною поштою, захищаючи конфіденційний вміст від несанкціонованого доступу.

Потенційні проблеми, пов’язані з використанням ChaCha20, можуть включати:

- Одноразове повторне використання: повторне використання того самого nonce з тим самим ключем ставить під загрозу безпеку шифрування. Важливо використовувати унікальні одноразові коди для кожної операції шифрування.

- Управління ключами: Належна практика керування ключами має вирішальне значення для підтримки безпеки зашифрованих даних.

- Проблеми реалізації: Недосконалі або вразливі реалізації ChaCha20 можуть призвести до вразливості системи безпеки.

- Досягнення криптоаналізу: Як і у випадку з будь-яким криптографічним алгоритмом, майбутні досягнення в криптоаналізі можуть потенційно послабити безпеку ChaCha20.

Щоб вирішити ці проблеми, важливо дотримуватися найкращих практик керування криптографічними ключами, вибирати безпечні та добре перевірені впровадження та бути в курсі будь-яких потенційних уразливостей або оновлень, пов’язаних із ChaCha20.

Основні характеристики та інші порівняння з подібними термінами у вигляді таблиць і списків

| Характеристика | ЧаЧа20 | AES |

|---|---|---|

| Розмір ключа | 256 біт | 128, 192 або 256 біт |

| Розмір блоку | 512 біт (64 байти) | 128 біт (16 байт) |

| Міцність безпеки | Високий | Високий |

| Продуктивність | швидко | швидко |

| Ключовий розклад | Не вимагається | вимагається |

| Стійкість до атак на час | Так | Так |

| Стійкість до атак з бічного каналу | Так | Так |

| Прийняття та популярність | Дедалі популярніший | Широко прийнятий |

У міру розвитку технологій і розвитку загроз безпеці ChaCha20, швидше за все, залишатиметься актуальним завдяки поєднанню безпеки та продуктивності. Його стійкість до атак із сторонніх каналів і ефективне впровадження роблять його привабливим вибором для багатьох програм.

Крім того, у зв’язку зі зростанням попиту на безпечний зв’язок і захист даних очікується, що ChaCha20 продовжить використовуватися в різних сферах, включаючи веб-зв’язок, служби VPN і мобільні програми.

Як проксі-сервери можна використовувати або пов’язувати з ChaCha20

Проксі-сервери відіграють важливу роль у захисті інтернет-трафіку та підвищенні конфіденційності. Завдяки інтеграції шифрування ChaCha20 у проксі-сервери вони можуть запропонувати додатковий рівень захисту для користувачів. Коли користувачі підключаються до проксі-сервера, який використовує шифрування ChaCha20, їхні дані надійно шифруються перед пересиланням на сервер призначення. Це гарантує, що конфіденційна інформація залишається конфіденційною під час передачі, зменшуючи ризик прослуховування та несанкціонованого доступу.

Проксі-сервери можуть використовувати ефективність ChaCha20, щоб забезпечити швидке та безпечне шифрування даних для бездоганної взаємодії з користувачем. Більше того, стійкість ChaCha20 до атак із визначенням часу та бічних атак робить його добре придатним для розгортання в середовищах проксі-серверів.

Пов'язані посилання

Щоб отримати додаткові відомості про ChaCha20, алгоритми шифрування та пов’язані теми, ви можете ознайомитися з такими ресурсами:

- ChaCha, варіант Salsa20 – Стаття Деніела Дж. Бернштейна

- Сімейство потокових шифрів Salsa20 – проект eSTREAM

- ChaCha20 і Poly1305 для протоколів IETF – RFC 8439

- Розуміння криптографії – підручник Крістофа Паара та Яна Пельцля

Вивчаючи ці ресурси, ви зможете глибше зрозуміти ChaCha20 і його значення в сфері сучасного шифрування.