ChaCha20 เป็นรหัสสตรีมที่ได้รับการยอมรับอย่างกว้างขวางและเป็นอัลกอริธึมการเข้ารหัสแบบสมมาตรซึ่งเป็นที่รู้จักในเรื่องความปลอดภัยและความเร็ว ได้รับการพัฒนาโดย Daniel J. Bernstein ในปี 2551 โดยเป็นส่วนหนึ่งของตระกูล Salsa20 โดยมีเป้าหมายหลักในการจัดหากลไกการเข้ารหัสที่แข็งแกร่งและมีประสิทธิภาพสำหรับแอปพลิเคชันต่างๆ ChaCha20 มักใช้ในการสื่อสารที่ปลอดภัย รวมถึงอินเทอร์เน็ตโปรโตคอลและ VPN เนื่องจากความสามารถในการให้ทั้งความปลอดภัยและประสิทธิภาพการทำงาน

ประวัติความเป็นมาของ ChaCha20 และการกล่าวถึงครั้งแรกของมัน

ChaCha20 มีต้นกำเนิดมาจากการปรับปรุงรหัสสตรีม Salsa20 ซึ่งออกแบบโดย Daniel J. Bernstein เช่นกัน แรงจูงใจหลักในการสร้าง ChaCha20 คือการเพิ่มการแพร่กระจายต่อรอบ และเพิ่มความปลอดภัยโดยไม่สูญเสียความเร็ว กระบวนการออกแบบของ ChaCha20 เสร็จสมบูรณ์ในปี 2551 และได้รับการกล่าวถึงต่อสาธารณะเป็นครั้งแรกในรายงานของเบิร์นสไตน์ชื่อ “ChaCha, a Variation of Salsa20” ในปี 2551

ข้อมูลโดยละเอียดเกี่ยวกับ ChaCha20 ขยายหัวข้อ ChaCha20

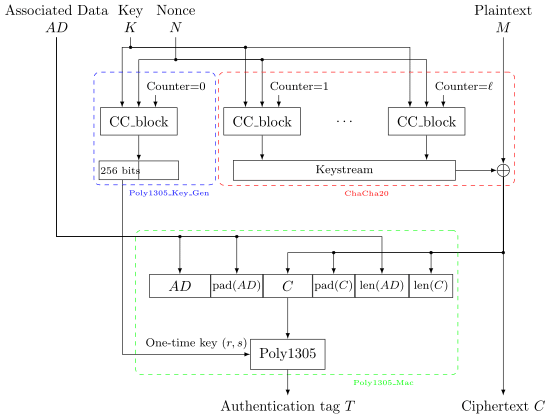

ChaCha20 เป็นรหัสสตรีมที่สร้างสตรีมบิตสุ่มหลอกโดยอิงตามคีย์ลับและ nonce 64 บิตที่เป็นเอกลักษณ์ ใช้คีย์ 256 บิต ซึ่งให้การรักษาความปลอดภัยระดับสูงจากการโจมตีแบบ brute-force หนึ่งในคุณสมบัติที่สำคัญคือความสามารถในการคำนวณสตรีมการเข้ารหัสอย่างมีประสิทธิภาพ ทำให้มีประสิทธิภาพสูงในแอปพลิเคชันต่างๆ

อัลกอริธึมทำงานบนเมทริกซ์ขนาด 4×4 โดยเริ่มจากค่าคงที่ คีย์ และ nonce โดยดำเนินการชุดละ 20 รอบ โดยผสมข้อมูลเพื่อสร้างสตรีมสุดท้าย การออกแบบ 20 รอบช่วยเพิ่มการแพร่กระจายและรับประกันความปลอดภัยของการเข้ารหัส นอกจากนี้ ChaCha20 ยังหลีกเลี่ยงข้อผิดพลาดในการเข้ารหัสทั่วไป เช่น การโจมตีตามเวลาและการโจมตีช่องทางด้านข้าง ทำให้เป็นตัวเลือกที่แข็งแกร่งสำหรับการเข้ารหัส

โครงสร้างภายในของ ChaCha20 ChaCha20 ทำงานอย่างไร

โครงสร้างภายในของ ChaCha20 สามารถแบ่งออกได้เป็นองค์ประกอบหลักๆ ดังนี้

- เมทริกซ์สถานะ: เมทริกซ์ขนาด 4×4 ที่เก็บจำนวนเต็ม 32 บิตจำนวน 16 ตัว ซึ่งได้มาจากคีย์ ค่าคงที่ และ nonce

- การเริ่มต้น: การเข้ารหัสเริ่มต้นด้วยคีย์ลับ 256 บิต nonce 64 บิต และตัวนับบล็อก 32 บิต การผสมผสานที่เป็นเอกลักษณ์นี้ทำให้มั่นใจได้ว่าคีย์สตรีมจะแตกต่างกันสำหรับการดำเนินการเข้ารหัสแต่ละครั้ง

- ChaCha20 รอบควอเตอร์: นี่คือองค์ประกอบพื้นฐานของการเข้ารหัส ประกอบด้วยชุดการดำเนินการระดับบิตและการเพิ่มเติม ซึ่งออกแบบมาเพื่อผสมข้อมูลอย่างละเอียดและทำให้เกิดการแพร่กระจาย

- รอบ: ChaCha20 ดำเนินการ ChaCha20 Quarter Round จำนวน 20 รอบบนเมทริกซ์สถานะเพื่อสร้างสตรีมการเข้ารหัส

- การสร้างกระแสหลัก: เมทริกซ์สถานะสุดท้ายจะถูกแปลงเป็นคีย์สตรีมการเข้ารหัส ซึ่งจากนั้นจะถูก XORed ด้วยข้อความธรรมดาเพื่อสร้างไซเฟอร์เท็กซ์

วิเคราะห์ฟีเจอร์สำคัญของ ChaCha20

การออกแบบและคุณลักษณะของ ChaCha20 ให้ประโยชน์ที่สำคัญหลายประการ:

- ความปลอดภัย: ด้วยคีย์ 256 บิต ChaCha20 ให้การรักษาความปลอดภัยระดับสูง ทำให้ทนทานต่อการโจมตีแบบเดรัจฉาน

- ผลงาน: การใช้งานที่มีประสิทธิภาพของ ChaCha20 ช่วยให้สามารถเข้ารหัสและถอดรหัสได้อย่างรวดเร็ว ทำให้เหมาะสำหรับแอปพลิเคชันแบบเรียลไทม์และการส่งข้อมูลความเร็วสูง

- ความยืดหยุ่น: รองรับค่า nonce ที่หลากหลาย ทำให้สามารถสร้างสตรีมคีย์เฉพาะสำหรับการดำเนินการเข้ารหัสที่แตกต่างกันด้วยคีย์เดียวกัน

- ความต้านทานต่อการโจมตี: ChaCha20 ได้รับการออกแบบมาให้ทนทานต่อการโจมตีด้วยจังหวะเวลาและการโจมตีจากช่องทางด้านข้าง ช่วยเพิ่มความปลอดภัยโดยรวม

ประเภทของชาชา20

ChaCha20 มีหลายรูปแบบโดยมีขนาด nonce ที่แตกต่างกัน โดยเน้นการใช้งานเฉพาะกรณีเป็นหลัก ประเภทที่พบบ่อยที่สุด ได้แก่:

| รุ่น ChaCha20 | ขนาด Nonce (บิต) |

|---|---|

| ชาช่า20 | 64 |

| ชาช่า20-IETF | 96 |

| ชาช่า20-โพลี1305 | 64 |

| ชาช่า20-Poly1305-IETF | 96 |

ChaCha20 สามารถใช้ในสถานการณ์ต่างๆ เพื่อให้การสื่อสารที่ปลอดภัยและการปกป้องข้อมูล กรณีการใช้งานทั่วไปบางส่วนได้แก่:

- โปรโตคอลการสื่อสารที่ปลอดภัย: ChaCha20 ใช้ในชุดการเข้ารหัส TLS/SSL เพื่อรักษาความปลอดภัยการสื่อสารทางเว็บ รับประกันความเป็นส่วนตัวและความสมบูรณ์ของข้อมูล

- การเข้ารหัส VPN: ผู้ให้บริการ Virtual Private Network (VPN) หลายรายใช้ ChaCha20 เพื่อรักษาความปลอดภัยการรับส่งข้อมูลระหว่างไคลเอนต์และเซิร์ฟเวอร์

- การเข้ารหัสดิสก์: ChaCha20 เหมาะสำหรับการเข้ารหัสทั้งดิสก์ ปกป้องข้อมูลที่ละเอียดอ่อนบนอุปกรณ์จัดเก็บข้อมูล

- การส่งข้อความที่ปลอดภัย: ChaCha20 สามารถใช้เข้ารหัสการส่งข้อความโต้ตอบแบบทันทีและการสื่อสารทางอีเมล ปกป้องเนื้อหาที่ละเอียดอ่อนจากการเข้าถึงโดยไม่ได้รับอนุญาต

ปัญหาที่อาจเกิดขึ้นเกี่ยวกับการใช้งาน ChaCha20 อาจรวมถึง:

- ไม่ใช้ซ้ำ: การใช้ nonce เดิมซ้ำด้วยคีย์เดียวกันจะทำให้ความปลอดภัยของการเข้ารหัสลดลง การใช้ nonces ที่ไม่ซ้ำกันสำหรับการดำเนินการเข้ารหัสแต่ละครั้งถือเป็นสิ่งสำคัญ

- การจัดการคีย์: แนวทางการจัดการคีย์ที่เหมาะสมมีความสำคัญอย่างยิ่งต่อการรักษาความปลอดภัยของข้อมูลที่เข้ารหัส

- ปัญหาการดำเนินงาน: การใช้งาน ChaCha20 ที่มีข้อบกพร่องหรือมีความเสี่ยงสามารถนำไปสู่ช่องโหว่ด้านความปลอดภัยได้

- ความก้าวหน้าของการเข้ารหัสลับ: เช่นเดียวกับอัลกอริธึมการเข้ารหัสอื่นๆ ความก้าวหน้าในอนาคตในการวิเคราะห์การเข้ารหัสอาจทำให้ความปลอดภัยของ ChaCha20 ลดลงได้

เพื่อแก้ไขปัญหาเหล่านี้ จำเป็นต้องปฏิบัติตามแนวทางปฏิบัติที่ดีที่สุดสำหรับการจัดการคีย์เข้ารหัส เลือกการใช้งานที่ปลอดภัยและได้รับการตรวจสอบอย่างดี และรับทราบข้อมูลเกี่ยวกับช่องโหว่หรือการอัปเดตที่อาจเกิดขึ้นที่เกี่ยวข้องกับ ChaCha20

ลักษณะสำคัญและการเปรียบเทียบอื่น ๆ ที่มีคำศัพท์คล้ายกันในรูปของตารางและรายการ

| ลักษณะเฉพาะ | ชาช่า20 | เออีเอส |

|---|---|---|

| ขนาดกุญแจ | 256 บิต | 128, 192 หรือ 256 บิต |

| ขนาดบล็อก | 512 บิต (64 ไบต์) | 128 บิต (16 ไบต์) |

| ความแข็งแกร่งด้านความปลอดภัย | สูง | สูง |

| ผลงาน | เร็ว | เร็ว |

| กำหนดการที่สำคัญ | ไม่จำเป็นต้องใช้ | ที่จำเป็น |

| ความต้านทานต่อการโจมตีแบบกำหนดเวลา | ใช่ | ใช่ |

| ความต้านทานต่อการโจมตีช่องทางด้านข้าง | ใช่ | ใช่ |

| การยอมรับและความนิยม | ได้รับความนิยมเพิ่มมากขึ้น | นำมาใช้กันอย่างแพร่หลาย |

เมื่อความก้าวหน้าทางเทคโนโลยีและภัยคุกคามด้านความปลอดภัยพัฒนาขึ้น ChaCha20 ก็มีแนวโน้มที่จะยังคงมีความเกี่ยวข้องเนื่องจากการผสมผสานระหว่างความปลอดภัยและประสิทธิภาพ ความต้านทานต่อการโจมตีช่องทางด้านข้างและการใช้งานที่มีประสิทธิภาพทำให้เป็นตัวเลือกที่น่าสนใจสำหรับแอปพลิเคชั่นมากมาย

นอกจากนี้ ด้วยความต้องการการสื่อสารที่ปลอดภัยและการปกป้องข้อมูลที่เพิ่มขึ้น ChaCha20 จึงคาดว่าจะมีการนำไปใช้อย่างต่อเนื่องในด้านต่างๆ รวมถึงการสื่อสารบนเว็บ บริการ VPN และแอปพลิเคชันมือถือ

วิธีการใช้หรือเชื่อมโยงกับพร็อกซีเซิร์ฟเวอร์กับ ChaCha20

พร็อกซีเซิร์ฟเวอร์มีบทบาทสำคัญในการรักษาความปลอดภัยของการรับส่งข้อมูลอินเทอร์เน็ตและเพิ่มความเป็นส่วนตัว ด้วยการรวมการเข้ารหัส ChaCha20 เข้ากับพร็อกซีเซิร์ฟเวอร์ พวกเขาสามารถเสนอการป้องกันเพิ่มเติมสำหรับผู้ใช้ได้ เมื่อผู้ใช้เชื่อมต่อกับพร็อกซีเซิร์ฟเวอร์ที่ใช้การเข้ารหัส ChaCha20 ข้อมูลของพวกเขาจะถูกเข้ารหัสอย่างปลอดภัยก่อนที่จะส่งต่อไปยังเซิร์ฟเวอร์ปลายทาง ช่วยให้มั่นใจได้ว่าข้อมูลที่ละเอียดอ่อนยังคงเป็นความลับในระหว่างการส่ง ซึ่งช่วยลดความเสี่ยงในการดักฟังและการเข้าถึงโดยไม่ได้รับอนุญาต

พร็อกซีเซิร์ฟเวอร์สามารถใช้ประโยชน์จากประสิทธิภาพของ ChaCha20 เพื่อมอบการเข้ารหัสข้อมูลที่รวดเร็วและปลอดภัยเพื่อประสบการณ์ผู้ใช้ที่ราบรื่น นอกจากนี้ ความต้านทานของ ChaCha20 ต่อการโจมตีแบบกำหนดเวลาและการโจมตีช่องทางด้านข้าง ทำให้เหมาะสำหรับการปรับใช้ในสภาพแวดล้อมพร็อกซีเซิร์ฟเวอร์

ลิงก์ที่เกี่ยวข้อง

สำหรับข้อมูลเพิ่มเติมเกี่ยวกับ ChaCha20 อัลกอริธึมการเข้ารหัส และหัวข้อที่เกี่ยวข้อง คุณสามารถสำรวจแหล่งข้อมูลต่อไปนี้:

- ChaCha เวอร์ชันหนึ่งของ Salsa20 – บทความโดย Daniel J. Bernstein

- ตระกูล Salsa20 ของ Stream Ciphers – eSTREAM Project

- ChaCha20 และ Poly1305 สำหรับโปรโตคอล IETF – RFC 8439

- ทำความเข้าใจกับการเข้ารหัส – หนังสือเรียนโดย Christof Paar และ Jan Pelzl

ด้วยการศึกษาแหล่งข้อมูลเหล่านี้ คุณจะได้รับความเข้าใจอย่างลึกซึ้งยิ่งขึ้นเกี่ยวกับ ChaCha20 และความสำคัญของมันในขอบเขตของการเข้ารหัสสมัยใหม่