ChaCha20 é uma cifra de fluxo amplamente reconhecida e um algoritmo de criptografia simétrica conhecido por sua segurança e velocidade. Foi desenvolvido por Daniel J. Bernstein em 2008 como parte da família Salsa20, com o objetivo principal de fornecer um mecanismo de criptografia robusto e eficiente para diversas aplicações. ChaCha20 é comumente usado em comunicações seguras, incluindo protocolos de Internet e VPNs, devido à sua capacidade de oferecer benefícios de segurança e desempenho.

A história da origem do ChaCha20 e a primeira menção dele

ChaCha20 originou-se como uma melhoria em relação à cifra de fluxo Salsa20, que também foi projetada por Daniel J. Bernstein. A principal motivação para a criação do ChaCha20 foi aumentar a difusão por rodada e aumentar a segurança sem sacrificar a velocidade. O processo de design do ChaCha20 foi concluído em 2008 e foi mencionado publicamente pela primeira vez no artigo de Bernstein intitulado “ChaCha, uma variante do Salsa20” em 2008.

Informações detalhadas sobre ChaCha20. Expandindo o tópico ChaCha20

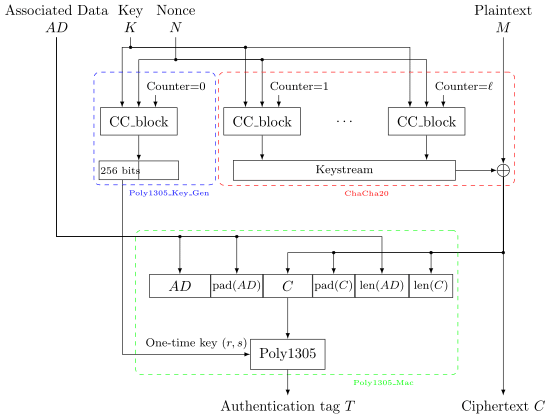

ChaCha20 é uma cifra de fluxo que gera um fluxo de bits pseudo-aleatórios com base em uma chave secreta e um nonce exclusivo de 64 bits. Utiliza uma chave de 256 bits, proporcionando um alto nível de segurança contra ataques de força bruta. Um de seus recursos essenciais é a capacidade de calcular com eficiência o fluxo de criptografia, tornando-o de alto desempenho em diversas aplicações.

O algoritmo opera em uma matriz 4×4, inicialmente semeada com constantes, chave e nonce. Ele executa uma série de 20 rodadas de operações, misturando os dados para produzir o fluxo final. O design de 20 rodadas melhora a difusão e garante a segurança da cifra. Além disso, o ChaCha20 evita armadilhas criptográficas comuns, como ataques de temporização e ataques de canal lateral, tornando-o uma escolha robusta para criptografia.

A estrutura interna do ChaCha20. Como funciona o ChaCha20

A estrutura interna do ChaCha20 pode ser dividida nos seguintes componentes principais:

- Matriz Estadual: uma matriz 4×4 que contém 16 inteiros de 32 bits, derivados da chave, valores constantes e nonce.

- Inicialização: A cifra é inicializada com uma chave secreta de 256 bits, um nonce de 64 bits e um contador de blocos de 32 bits. Essa combinação exclusiva garante que o fluxo de chaves seja diferente para cada operação de criptografia.

- ChaCha20 Trimestre Rodada: Este é o bloco de construção básico da cifra. Consiste em uma série de operações e adições bit a bit, projetadas para misturar completamente os dados e introduzir difusão.

- Rodadas: ChaCha20 executa 20 rodadas de operações ChaCha20 Quarter Round em sua matriz de estado para gerar o fluxo de criptografia.

- Geração de fluxo de chaves: A matriz de estado final é convertida no fluxo de chaves de criptografia, que é então submetido a XOR com o texto simples para produzir o texto cifrado.

Análise dos principais recursos do ChaCha20

O design e as características do ChaCha20 oferecem vários benefícios importantes:

- Segurança: Com uma chave de 256 bits, o ChaCha20 oferece um alto nível de segurança, tornando-o resistente a ataques de força bruta.

- Desempenho: A implementação eficiente do ChaCha20 permite criptografia e descriptografia rápidas, tornando-o adequado para aplicativos em tempo real e transmissão de dados em alta velocidade.

- Flexibilidade: suporta vários valores nonce, permitindo gerar fluxos de chaves exclusivos para diferentes operações de criptografia com a mesma chave.

- Resistência a ataques: ChaCha20 foi projetado para ser resistente a ataques de temporização e ataques de canal lateral, aumentando sua segurança geral.

Tipos de ChaCha20

ChaCha20 tem algumas variações com diferentes tamanhos de nonce, principalmente para casos de uso específicos. Os tipos mais comuns incluem:

| Variante ChaCha20 | Tamanho Nonce (bits) |

|---|---|

| ChaCha20 | 64 |

| ChaCha20-IETF | 96 |

| ChaCha20-Poly1305 | 64 |

| ChaCha20-Poly1305-IETF | 96 |

ChaCha20 pode ser usado em vários cenários para fornecer comunicação segura e proteção de dados. Alguns casos de uso comuns incluem:

- Protocolos de comunicação segura: ChaCha20 é usado em conjuntos de criptografia TLS/SSL para proteger comunicações na web, garantindo privacidade e integridade de dados.

- Criptografia VPN: Muitos provedores de redes privadas virtuais (VPN) implementam ChaCha20 para proteger a transmissão de dados entre o cliente e o servidor.

- Criptografia de disco: ChaCha20 é adequado para criptografia completa de disco, protegendo dados confidenciais em dispositivos de armazenamento.

- Mensagens seguras: ChaCha20 pode ser utilizado para criptografar mensagens instantâneas e comunicações por e-mail, protegendo conteúdo confidencial contra acesso não autorizado.

Os problemas potenciais relacionados ao uso do ChaCha20 podem incluir:

- Reutilização de Nonce: Reutilizar o mesmo nonce com a mesma chave compromete a segurança da criptografia. É essencial usar nonces exclusivos para cada operação de criptografia.

- Gerenciamento de Chaves: Práticas adequadas de gerenciamento de chaves são cruciais para manter a segurança dos dados criptografados.

- Problemas de implementação: Implementações defeituosas ou vulneráveis do ChaCha20 podem levar a vulnerabilidades de segurança.

- Avanços na criptoanálise: Como acontece com qualquer algoritmo criptográfico, avanços futuros na criptoanálise podem enfraquecer potencialmente a segurança do ChaCha20.

Para resolver esses problemas, é essencial seguir as melhores práticas para gerenciamento de chaves criptográficas, escolher implementações seguras e bem avaliadas e manter-se informado sobre quaisquer vulnerabilidades ou atualizações potenciais relacionadas ao ChaCha20.

Principais características e outras comparações com termos semelhantes na forma de tabelas e listas

| Característica | ChaCha20 | AES |

|---|---|---|

| Tamanho da chave | 256 bits | 128, 192 ou 256 bits |

| Tamanho do bloco | 512 bits (64 bytes) | 128 bits (16 bytes) |

| Força de segurança | Alto | Alto |

| Desempenho | Rápido | Rápido |

| Cronograma principal | Não requerido | Obrigatório |

| Resistência a ataques cronometrados | Sim | Sim |

| Resistência a ataques de canal lateral | Sim | Sim |

| Adoção e popularidade | Cada vez mais popular | Amplamente adotado |

À medida que a tecnologia avança e as ameaças à segurança evoluem, o ChaCha20 provavelmente permanecerá relevante devido à sua combinação de segurança e desempenho. Sua resistência a ataques de canal lateral e implementação eficiente tornam-no uma escolha atraente para muitas aplicações.

Além disso, com a crescente procura por comunicações seguras e protecção de dados, espera-se que o ChaCha20 seja continuamente adoptado em vários campos, incluindo comunicação web, serviços VPN e aplicações móveis.

Como os servidores proxy podem ser usados ou associados ao ChaCha20

Os servidores proxy desempenham um papel vital na proteção do tráfego da Internet e no aumento da privacidade. Ao integrar a criptografia ChaCha20 em servidores proxy, eles podem oferecer uma camada adicional de proteção aos usuários. Quando os usuários se conectam a um servidor proxy que usa criptografia ChaCha20, seus dados são criptografados com segurança antes de serem encaminhados ao servidor de destino. Isto garante que as informações confidenciais permaneçam confidenciais durante a transmissão, reduzindo o risco de espionagem e acesso não autorizado.

Os servidores proxy podem aproveitar a eficiência do ChaCha20 para fornecer criptografia de dados rápida e segura para uma experiência de usuário perfeita. Além disso, a resistência do ChaCha20 a ataques de temporização e ataques de canal lateral o torna adequado para implantação em ambientes de servidores proxy.

Links Relacionados

Para obter mais informações sobre ChaCha20, algoritmos de criptografia e tópicos relacionados, você pode explorar os seguintes recursos:

- ChaCha, uma variante de Salsa20 – Artigo de Daniel J. Bernstein

- A família Salsa20 de cifras de fluxo – Projeto eSTREAM

- ChaCha20 e Poly1305 para protocolos IETF – RFC 8439

- Compreendendo a criptografia – um livro didático de Christof Paar e Jan Pelzl

Ao estudar esses recursos, você pode obter uma compreensão mais profunda do ChaCha20 e de sua importância no domínio da criptografia moderna.