Do czego służy tunel supersieciowy i jak działa?

Super Network Tunnel to potężne narzędzie zwiększające bezpieczeństwo, prywatność i dostępność sieci. To wszechstronne oprogramowanie zostało zaprojektowane do tworzenia bezpiecznych tuneli i połączeń proxy, umożliwiając użytkownikom ominięcie ograniczeń sieciowych, dostęp do treści objętych ograniczeniami geograficznymi i zachowanie anonimowości podczas przeglądania Internetu. W tym artykule zagłębimy się w różne aspekty Super Network Tunnel i jego kompatybilność z serwerami proxy.

Jak działa tunel supersieciowy?

Tunel Super Network działa poprzez tworzenie zaszyfrowanych tuneli pomiędzy Twoim komputerem lokalnym a zdalnymi serwerami, skutecznie przekierowując ruch internetowy przez te tunele. Proces ten wiąże się z wykorzystaniem serwerów proxy, które pełnią rolę pośredników pomiędzy Twoim urządzeniem a serwerem docelowym. Oto uproszczony opis działania:

-

Komunikacja klient-serwer: Instalujesz klienta Super Network Tunnel na komputerze lokalnym, podczas gdy komponent serwera jest wdrażany na serwerze zdalnym.

-

Tworzenie tunelu: Klient ustanawia bezpieczny tunel do zdalnego serwera przy użyciu różnych protokołów tunelowania, takich jak HTTP, SOCKS lub SSH.

-

Trasowanie proxy: Twoje żądania internetowe są wysyłane do zdalnego serwera poprzez bezpieczny tunel, skąd są przekazywane do docelowych witryn lub usług.

-

Szyfrowanie danych: Wszystkie dane przesyłane tunelem są szyfrowane, co zapewnia prywatność i bezpieczeństwo.

-

Przekaźnik odpowiedzi: Zdalny serwer odbiera odpowiedzi ze stron internetowych i przekazuje je klientowi za pośrednictwem tego samego bezpiecznego tunelu.

Dlaczego potrzebujesz serwera proxy dla tunelu Super Network?

Serwery proxy odgrywają kluczową rolę w zwiększaniu funkcjonalności i bezpieczeństwa Super Network Tunnel. Oto kilka powodów, dla których możesz potrzebować serwera proxy podczas korzystania z tego narzędzia:

-

Kontrola dostępu: Serwery proxy umożliwiają kontrolę nad tym, kto może uzyskać dostęp do Twojego tunelu supersieciowego, co stanowi dodatkową warstwę bezpieczeństwa.

-

Anonimowość: Gdy łączysz się z Internetem za pośrednictwem serwera proxy, Twój adres IP jest maskowany, co utrudnia stronom internetowym śledzenie Twoich działań online.

-

Odblokowanie geograficzne: Serwery proxy umożliwiają ominięcie ograniczeń geograficznych poprzez kierowanie ruchu przez serwery zlokalizowane w różnych regionach.

-

Zarządzanie ruchem: Serwery proxy mogą pomóc w efektywnej dystrybucji ruchu sieciowego, zmniejszając obciążenie serwera Super Network Tunnel.

-

Rozszerzona ochrona: Serwery proxy mogą sprawdzać i filtrować ruch przychodzący i wychodzący, dodając dodatkową warstwę bezpieczeństwa do Twojej sieci.

Zalety korzystania z serwera proxy w tunelu supersieciowym.

Korzystanie z serwera proxy w połączeniu z tunelem Super Network Tunnel oferuje liczne korzyści:

1. Zwiększona prywatność:

- Serwery proxy ukrywają Twój adres IP, utrudniając stronom internetowym lub złośliwym podmiotom śledzenie Twoich działań online.

2. Pomijanie geograficzne:

- Uzyskaj dostęp do treści objętych ograniczeniami geograficznymi, kierując ruch przez serwery proxy w wybranej lokalizacji.

3. Zwiększone bezpieczeństwo:

- Serwery proxy mogą filtrować złośliwą zawartość i chronić sieć przed potencjalnymi zagrożeniami.

4. Rozkład obciążenia:

- Serwery proxy efektywnie dystrybuują ruch sieciowy, zmniejszając obciążenie serwera Super Network Tunnel.

5. Anonimowość:

- Serwery proxy zapewniają dodatkową warstwę anonimowości, zwiększając Twoją prywatność w Internecie.

Jakie są wady korzystania z bezpłatnych serwerów proxy w tunelu supersieciowym?

Chociaż bezpłatne serwery proxy mogą wydawać się kuszące, mają one kilka wad, które mogą utrudniać korzystanie z tunelu Super Network:

| Wady bezpłatnych serwerów proxy | Wyjaśnienie |

|---|---|

| Niewiarygodna wydajność | Darmowe serwery proxy często cierpią z powodu niskich prędkości i przestojów. |

| Ograniczone lokalizacje serwerów | Możesz mieć ograniczone możliwości lokalizacji serwerów. |

| Zagrożenia bezpieczeństwa | Bezpłatne proxy mogą nie zapewniać odpowiednich zabezpieczeń. |

| Obawy dotyczące prywatności danych | Twoje dane mogą być zagrożone rejestracją lub przechwyceniem. |

| Niespójna dostępność | Bezpłatne serwery proxy mogą być zatłoczone, co może prowadzić do niespójnego dostępu. |

Jakie są najlepsze serwery proxy dla tunelu Super Network?

Wybór odpowiedniego serwera proxy dla tunelu Super Network Tunnel ma kluczowe znaczenie dla optymalnej wydajności i bezpieczeństwa. Oto kilka czynników, które należy wziąć pod uwagę przy wyborze serwera proxy:

-

Niezawodność: Poszukaj usługi proxy, która oferuje wysoki czas pracy i niezawodne połączenia.

-

Lokalizacje serwerów: Wybierz dostawcę proxy z serwerami w regionach, których potrzebujesz do odblokowania geograficznego.

-

Funkcjonalność związana z bezpieczeństwem: Nadaj priorytet serwerom proxy oferującym funkcje szyfrowania i bezpieczeństwa.

-

Wydajność: Wybierz serwery proxy z dużą szybkością połączenia, aby zapewnić płynne przeglądanie.

-

Obsługa klienta: W przypadku problemów rozważ dostawców zapewniających elastyczną obsługę klienta.

Jak skonfigurować serwer proxy dla tunelu supersieciowego?

Konfigurowanie serwera proxy dla tunelu Super Network Tunnel jest prostym procesem. Oto ogólne kroki:

-

Wybierz proxy: Wybierz renomowaną usługę proxy i uzyskaj niezbędne dane uwierzytelniające (np. adres IP, port, nazwę użytkownika i hasło).

-

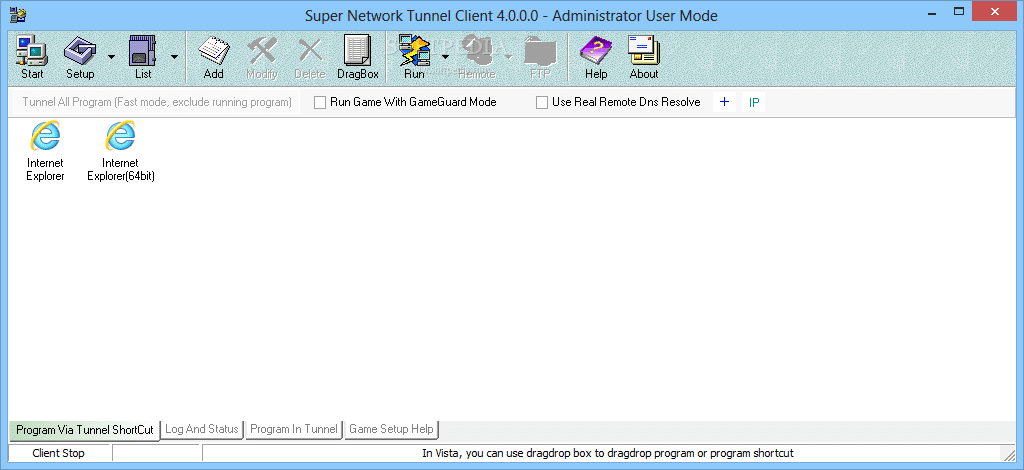

Skonfiguruj tunel supersieciowy: Otwórz klienta Super Network Tunnel, przejdź do ustawień proxy i wprowadź szczegóły proxy.

-

Połączenie testowe: Sprawdź, czy połączenie proxy działa poprawnie, uzyskując dostęp do stron internetowych lub usług za pośrednictwem tunelu Super Network.

-

Dostosuj ustawienia: W zależności od konkretnych potrzeb możesz dostosować ustawienia zaawansowane, takie jak reguły szyfrowania i routingu.

Podsumowując, Super Network Tunnel to wszechstronne narzędzie zwiększające bezpieczeństwo sieci, prywatność i dostępność. W połączeniu z odpowiednim serwerem proxy może stanowić potężne rozwiązanie do różnych zadań online. Jednak aby zmaksymalizować korzyści płynące z tego narzędzia, niezbędny jest wybór niezawodnej usługi proxy i jej prawidłowe skonfigurowanie.