Serangan Distributed Denial of Service (DDoS) ialah sejenis serangan siber yang bertujuan untuk menjadikan mesin, rangkaian atau perkhidmatan tidak tersedia kepada pengguna yang dimaksudkan. Biasanya, serangan DDoS membebankan sistem sasaran dengan permintaan yang berlebihan, menjadikannya tidak dapat memproses trafik yang sah.

Evolusi Serangan DDoS

Konsep serangan Denial of Service (DoS) telah wujud sejak permulaan pengkomputeran. Walau bagaimanapun, kes pertama serangan DDoS yang didokumenkan bermula pada tahun 1999 apabila rangkaian komputer Universiti yang terjejas, yang dirujuk sebagai "rangkaian zombie", digunakan untuk membanjiri rangkaian mangsa dengan trafik.

Sepanjang dekad seterusnya, serangan DDoS berkembang seiring dengan internet dan teknologi, menjadi lebih kompleks dan sukar untuk dikurangkan. Hari ini, ia adalah salah satu jenis serangan siber yang paling biasa, digunakan oleh kedua-dua penjenayah siber dan pelakon tajaan kerajaan atas pelbagai sebab termasuk vandalisme, peras ugut atau motivasi politik.

Memperluas Topik: Serangan DDoS

Serangan DDoS berfungsi dengan mengeksploitasi cara asas internet berkomunikasi: model pelayan pelanggan. Dalam situasi biasa, pelanggan (komputer anda) menghantar permintaan kepada pelayan (laman web), yang kemudian bertindak balas dengan menghantar semula data yang diminta kepada klien.

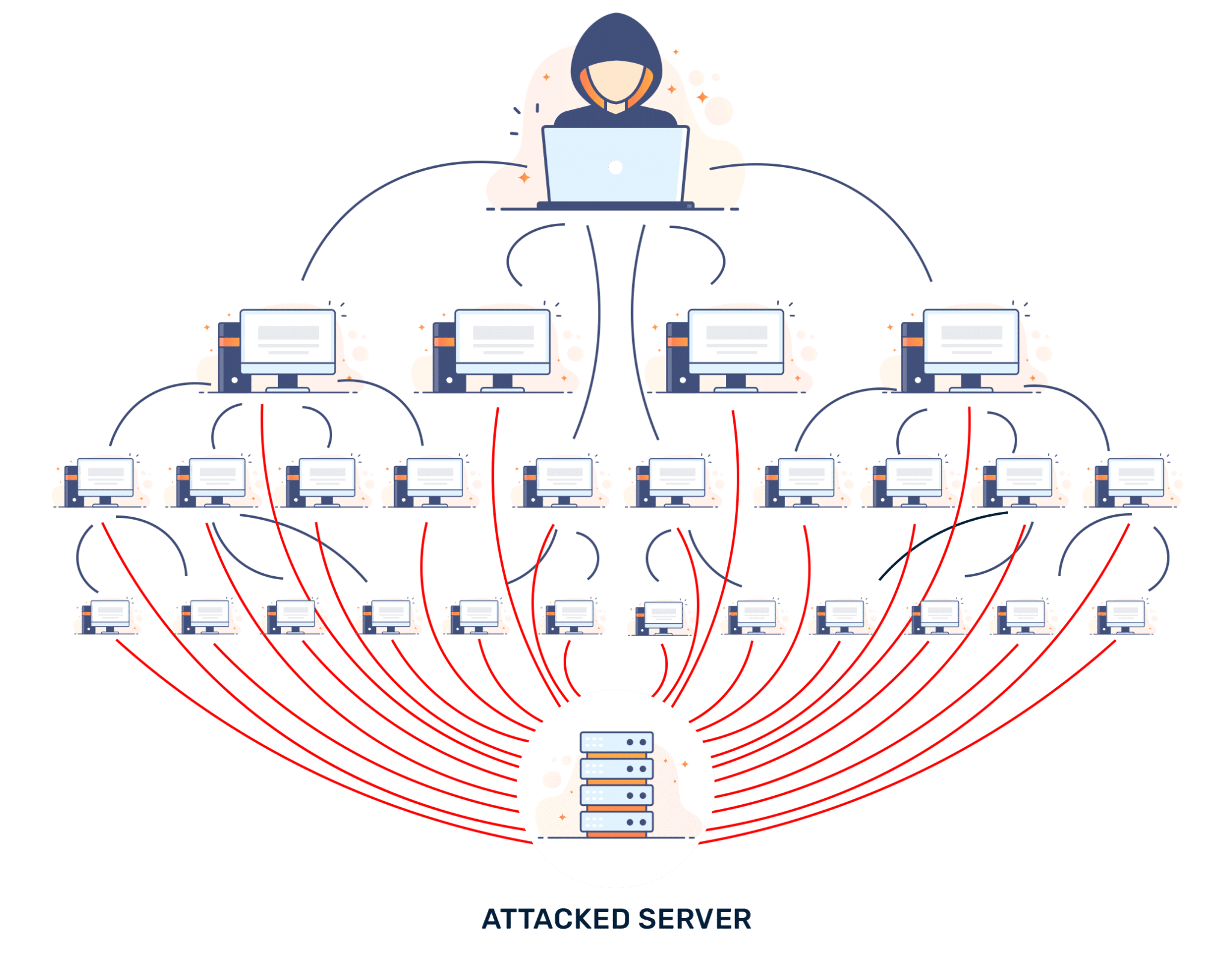

Dalam serangan DDoS, model komunikasi ini dibanjiri dengan permintaan yang tidak sah, mengatasi kapasiti pelayan untuk mengendalikan permintaan yang sah. "Diedarkan" dalam DDoS berasal daripada serangan yang diedarkan merentasi berbilang komputer atau peranti, selalunya membentuk botnet (rangkaian peranti yang terjejas) untuk menguatkan serangan.

Kerja Dalaman Serangan DDoS

Serangan DDoS biasanya terdiri daripada tiga komponen utama:

- Pesalah yang mengawal serangan

- Mesin yang digunakan untuk melaksanakan serangan (selalunya botnet)

- Sasaran yang mengalami serangan

Penyerang bermula dengan menjangkiti sistem yang terdedah dengan perisian hasad, mewujudkan rangkaian botnet. Setelah rangkaian ini cukup besar, penyerang boleh menggunakan mesin ini untuk menjana banjir trafik rangkaian ke sasaran, dengan itu memulakan serangan DDoS.

Ciri Utama Serangan DDoS

Serangan DDoS dicirikan oleh:

- Lonjakan trafik secara tiba-tiba: Ia biasanya melibatkan peningkatan trafik yang ketara.

- Berbilang alamat IP: Serangan datang daripada berbilang sumber sekaligus, menjadikannya sukar untuk disekat.

- Kepelbagaian vektor serangan: Penyerang boleh mengeksploitasi protokol yang berbeza untuk mengatasi sistem.

- Sifat teragih: Serangan DDoS melibatkan berbilang komputer yang menyasarkan satu sistem, selalunya diedarkan secara global.

Jenis Serangan DDoS

Terdapat banyak jenis serangan DDoS, tetapi tiga kategori adalah yang paling biasa:

- Serangan berasaskan volum: Serangan ini bertujuan untuk menggunakan lebar jalur tapak yang disasarkan. Ia termasuk banjir ICMP dan banjir UDP.

- Serangan protokol: Serangan ini memfokuskan pada protokol rangkaian tertentu seperti ICMP, SYN dan Ping of Death, mengeksploitasi kelemahan dalam protokol ini untuk mengatasi sasaran.

- Serangan lapisan aplikasi: Serangan ini menyasarkan lapisan di mana halaman web dijana pada pelayan dan dihantar kepada pelawat. Ia termasuk banjir HTTP dan serangan perlahan.

| taip | Contoh |

|---|---|

| Serangan berasaskan volum | Banjir ICMP, banjir UDP |

| Serangan Protokol | Banjir SYN, Ping Kematian |

| Serangan Lapisan Aplikasi | Banjir HTTP, Slowloris |

Kegunaan, Masalah dan Penyelesaian

Serangan DDoS digunakan untuk pelbagai sebab jahat, daripada kerosakan mudah kepada aktivisme politik, peperangan siber dan sabotaj komersial. Masalah yang disebabkan oleh serangan ini boleh terdiri daripada gangguan perkhidmatan sementara kepada kerosakan reputasi jangka panjang dan kerugian kewangan yang ketara.

Cara terbaik untuk memerangi serangan DDoS adalah melalui gabungan langkah keselamatan yang teguh, seperti tembok api, sistem pengesanan pencerobohan dan penyelesaian analisis trafik. Walau bagaimanapun, disebabkan sifat penyebaran serangan ini, ia sering memerlukan usaha kerjasama pelbagai entiti internet untuk berjaya mengurangkannya.

Serangan DDoS: Perbandingan dan Ciri

Membandingkan serangan DDoS dengan ancaman siber lain yang serupa seperti virus, cecacing dan jenis serangan DoS yang lain, serangan DDoS mempunyai ciri unik:

- Sifat teragih: Tidak seperti bentuk serangan lain, serangan DDoS berasal daripada berbilang sumber sekaligus.

- Kelantangan dan keamatan: Skala dan kesan serangan DDoS boleh jauh lebih besar daripada jenis serangan lain.

- Tujuan: Walaupun sesetengah serangan siber bertujuan untuk menyusup ke sistem untuk kecurian data, serangan DDoS terutamanya bertujuan untuk mengganggu perkhidmatan.

| Jenis Serangan | Asal usul | Skala | Tujuan utama |

|---|---|---|---|

| Serangan DDoS | Pelbagai sumber | besar | Gangguan perkhidmatan |

| Serangan DoS | Sumber tunggal | Lebih kecil | Gangguan perkhidmatan |

| Virus/Worm | Sumber tunggal | Berbeza-beza | Jangkitan sistem/kecurian data |

Perspektif dan Teknologi Masa Depan

Masa depan serangan DDoS akan dipengaruhi oleh landskap teknologi dan keselamatan siber yang sentiasa berkembang. Memandangkan lebih banyak peranti disambungkan ke internet dengan peningkatan Internet of Things (IoT), potensi untuk serangan DDoS yang lebih besar dan lebih kuat semakin meningkat.

Pada masa yang sama, teknologi keselamatan siber berkembang untuk mengatasi ancaman ini. Teknik seperti AI dan pembelajaran mesin sedang digunakan untuk mengesan dan bertindak balas terhadap serangan DDoS dengan lebih cekap. Begitu juga, teknologi Blockchain sedang diterokai untuk potensinya dalam pengurangan DDoS kerana sifatnya yang teragih dan berdaya tahan.

Serangan DDoS dan Pelayan Proksi

Pelayan proksi boleh menjadi sasaran dan alat yang berpotensi dalam konteks serangan DDoS. Sebagai perantara antara pengguna dan internet, pelayan proksi boleh disasarkan untuk mengganggu akses internet yang mereka sediakan.

Sebaliknya, penyerang boleh menyalahgunakan pelayan proksi terbuka untuk menguatkan serangan DDoS. Oleh itu, pembekal seperti OneProxy mesti memastikan langkah keselamatan yang kukuh disediakan untuk mengelakkan penyalahgunaan perkhidmatan mereka dan melindungi sistem mereka daripada menjadi mangsa serangan DDoS.

Pautan Berkaitan

- Cloudflare – Memahami Serangan DDoS

- Akamai - Perlindungan Serangan DDoS

- Imperva – Panduan Terbaik untuk Perlindungan DDoS

Kesimpulan

Serangan DDoS menimbulkan ancaman besar dalam dunia digital hari ini. Dengan memahami sifat dan potensi mereka, entiti di seluruh internet boleh menyediakan diri mereka dengan lebih baik dan membangunkan pertahanan yang lebih berkesan terhadap serangan siber yang mengganggu ini.