ChaCha20 è un cifrario a flusso ampiamente riconosciuto e un algoritmo di crittografia simmetrica noto per la sua sicurezza e velocità. È stato sviluppato da Daniel J. Bernstein nel 2008 come parte della famiglia Salsa20, con l'obiettivo primario di fornire un meccanismo di crittografia robusto ed efficiente per varie applicazioni. ChaCha20 è comunemente utilizzato nelle comunicazioni sicure, inclusi protocolli Internet e VPN, grazie alla sua capacità di offrire vantaggi sia in termini di sicurezza che di prestazioni.

La storia dell'origine di ChaCha20 e la prima menzione di esso

ChaCha20 è nato come miglioramento rispetto al cifrario a flusso Salsa20, anch'esso progettato da Daniel J. Bernstein. La motivazione principale per la creazione di ChaCha20 era aumentare la diffusione per round e aumentare la sicurezza senza sacrificare la velocità. Il processo di progettazione di ChaCha20 è stato completato nel 2008 ed è stato menzionato pubblicamente per la prima volta nell'articolo di Bernstein intitolato "ChaCha, una variante di Salsa20" nel 2008.

Informazioni dettagliate su ChaCha20. Espandendo l'argomento ChaCha20

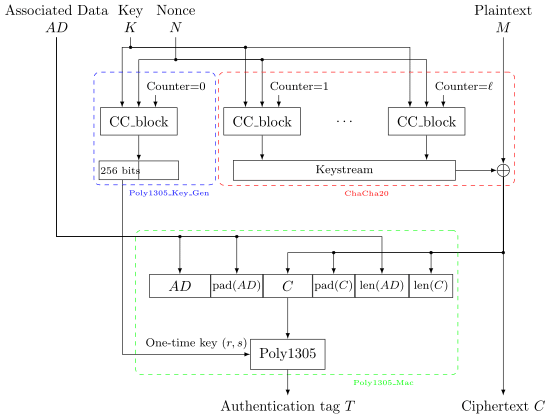

ChaCha20 è un codice a flusso che genera un flusso di bit pseudo-casuali basati su una chiave segreta e un nonce univoco a 64 bit. Utilizza una chiave a 256 bit, fornendo un elevato livello di sicurezza contro gli attacchi di forza bruta. Una delle sue caratteristiche essenziali è la capacità di calcolare in modo efficiente il flusso di crittografia, rendendolo altamente performante in varie applicazioni.

L'algoritmo opera su una matrice 4×4, inizialmente seminata con costanti, chiave e nonce. Esegue una serie di 20 cicli di operazioni, mescolando i dati per produrre il flusso finale. Il design a 20 colpi migliora la diffusione e garantisce la sicurezza della cifra. Inoltre, ChaCha20 evita le trappole crittografiche comuni come gli attacchi temporali e gli attacchi a canale laterale, rendendolo una scelta affidabile per la crittografia.

La struttura interna di ChaCha20. Come funziona ChaCha20

La struttura interna di ChaCha20 può essere suddivisa nei seguenti componenti chiave:

- Matrice di Stato: Una matrice 4×4 che contiene 16 numeri interi a 32 bit, derivati dalla chiave, valori costanti e nonce.

- Inizializzazione: La cifratura viene inizializzata con una chiave segreta a 256 bit, un nonce a 64 bit e un contatore di blocchi a 32 bit. Questa combinazione unica garantisce che il flusso di chiavi sia diverso per ogni operazione di crittografia.

- ChaCha20 Quarto di giro: Questo è l'elemento base del cifrario. Consiste in una serie di operazioni e aggiunte bit a bit, progettate per mescolare accuratamente i dati e introdurre la diffusione.

- Turni: ChaCha20 esegue 20 cicli di operazioni Quarter Round di ChaCha20 sulla sua matrice di stato per generare il flusso di crittografia.

- Generazione di flussi di chiavi: La matrice dello stato finale viene convertita nel flusso di chiavi di crittografia, che viene quindi sottoposto a XOR con il testo in chiaro per produrre il testo cifrato.

Analisi delle caratteristiche principali di ChaCha20

Il design e le caratteristiche di ChaCha20 offrono numerosi vantaggi chiave:

- Sicurezza: Con una chiave a 256 bit, ChaCha20 offre un elevato livello di sicurezza, rendendolo resistente agli attacchi di forza bruta.

- Prestazione: L'efficiente implementazione di ChaCha20 consente una crittografia e decrittografia rapida, rendendolo adatto per applicazioni in tempo reale e trasmissione di dati ad alta velocità.

- Flessibilità: Supporta vari valori nonce, consentendogli di generare flussi di chiavi univoci per diverse operazioni di crittografia con la stessa chiave.

- Resistenza agli attacchi: ChaCha20 è progettato per resistere agli attacchi temporali e agli attacchi del canale laterale, migliorandone la sicurezza generale.

Tipi di ChaCha20

ChaCha20 ha alcune varianti con diverse dimensioni del nonce, principalmente per casi d'uso specifici. I tipi più comuni includono:

| Variante ChaCha20 | Dimensione nonce (bit) |

|---|---|

| ChaCha20 | 64 |

| ChaCha20-IETF | 96 |

| ChaCha20-Poly1305 | 64 |

| ChaCha20-Poly1305-IETF | 96 |

ChaCha20 può essere utilizzato in vari scenari per fornire comunicazioni sicure e protezione dei dati. Alcuni casi d'uso comuni includono:

- Protocolli di comunicazione sicuri: ChaCha20 viene utilizzato nelle suite di crittografia TLS/SSL per proteggere le comunicazioni web, garantendo la privacy e l'integrità dei dati.

- Crittografia VPN: Molti provider di reti private virtuali (VPN) implementano ChaCha20 per proteggere la trasmissione dei dati tra il client e il server.

- Crittografia del disco: ChaCha20 è adatto per la crittografia dell'intero disco, proteggendo i dati sensibili sui dispositivi di archiviazione.

- Messaggistica sicura: ChaCha20 può essere utilizzato per crittografare la messaggistica istantanea e le comunicazioni e-mail, salvaguardando i contenuti sensibili da accessi non autorizzati.

Potenziali problemi relativi all'utilizzo di ChaCha20 potrebbero includere:

- Nonce Riutilizzo: Riutilizzare lo stesso nonce con la stessa chiave compromette la sicurezza della crittografia. È essenziale utilizzare nonce univoci per ciascuna operazione di crittografia.

- Gestione delle chiavi: pratiche adeguate di gestione delle chiavi sono fondamentali per mantenere la sicurezza dei dati crittografati.

- Problemi di implementazione: Implementazioni imperfette o vulnerabili di ChaCha20 possono portare a vulnerabilità della sicurezza.

- Progressi della crittoanalisi: Come con qualsiasi algoritmo crittografico, i futuri progressi nella crittoanalisi potrebbero potenzialmente indebolire la sicurezza di ChaCha20.

Per affrontare questi problemi, è essenziale seguire le migliori pratiche per la gestione delle chiavi crittografiche, scegliere implementazioni sicure e ben controllate e rimanere informati su eventuali vulnerabilità o aggiornamenti relativi a ChaCha20.

Caratteristiche principali e altri confronti con termini simili sotto forma di tabelle ed elenchi

| Caratteristica | ChaCha20 | AES |

|---|---|---|

| Dimensione chiave | 256 bit | 128, 192 o 256 bit |

| Misura del blocco | 512 bit (64 byte) | 128 bit (16 byte) |

| Forza della sicurezza | Alto | Alto |

| Prestazione | Veloce | Veloce |

| Programma chiave | Non richiesto | Necessario |

| Resistenza agli attacchi temporali | SÌ | SÌ |

| Resistenza agli attacchi del canale laterale | SÌ | SÌ |

| Adozione e popolarità | Sempre più popolare | Ampiamente adottato |

Con l’avanzamento della tecnologia e l’evoluzione delle minacce alla sicurezza, è probabile che ChaCha20 rimanga rilevante grazie alla sua combinazione di sicurezza e prestazioni. La sua resistenza agli attacchi del canale laterale e l'implementazione efficiente lo rendono una scelta interessante per molte applicazioni.

Inoltre, con la crescente domanda di comunicazioni sicure e protezione dei dati, si prevede che ChaCha20 vedrà un’adozione continua in vari campi, tra cui la comunicazione web, i servizi VPN e le applicazioni mobili.

Come i server proxy possono essere utilizzati o associati a ChaCha20

I server proxy svolgono un ruolo fondamentale nella protezione del traffico Internet e nel miglioramento della privacy. Integrando la crittografia ChaCha20 nei server proxy, possono offrire un ulteriore livello di protezione per gli utenti. Quando gli utenti si connettono a un server proxy che utilizza la crittografia ChaCha20, i loro dati vengono crittografati in modo sicuro prima di essere inoltrati al server di destinazione. Ciò garantisce che le informazioni sensibili rimangano riservate durante la trasmissione, riducendo il rischio di intercettazioni e accessi non autorizzati.

I server proxy possono sfruttare l'efficienza di ChaCha20 per fornire una crittografia dei dati veloce e sicura per un'esperienza utente senza interruzioni. Inoltre, la resistenza di ChaCha20 agli attacchi temporali e agli attacchi side-channel lo rende particolarmente adatto per l'implementazione in ambienti server proxy.

Link correlati

Per ulteriori informazioni su ChaCha20, algoritmi di crittografia e argomenti correlati, puoi esplorare le seguenti risorse:

- ChaCha, una variante di Salsa20 – Articolo di Daniel J. Bernstein

- La famiglia di cifrari a flusso Salsa20 – Progetto eSTREAM

- ChaCha20 e Poly1305 per protocolli IETF – RFC 8439

- Comprendere la crittografia: un libro di testo di Christof Paar e Jan Pelzl

Studiando queste risorse, puoi acquisire una comprensione più profonda di ChaCha20 e del suo significato nel regno della crittografia moderna.