ChaCha20 یک رمز جریان شناخته شده و یک الگوریتم رمزگذاری متقارن است که به دلیل امنیت و سرعت آن شناخته شده است. این برنامه توسط Daniel J. Bernstein در سال 2008 به عنوان بخشی از خانواده Salsa20 با هدف اصلی ارائه مکانیزم رمزگذاری قوی و کارآمد برای برنامه های مختلف توسعه یافت. ChaCha20 معمولاً در ارتباطات ایمن، از جمله پروتکل های اینترنتی و VPN ها، به دلیل توانایی آن در ارائه مزایای امنیتی و عملکرد استفاده می شود.

تاریخچه پیدایش چاچا20 و اولین ذکر آن

ChaCha20 به عنوان بهبودی نسبت به رمز جاری Salsa20، که توسط Daniel J. Bernstein نیز طراحی شده بود، ایجاد شد. انگیزه اصلی ایجاد ChaCha20 افزایش انتشار در هر دور و افزایش امنیت بدون قربانی کردن سرعت بود. فرآیند طراحی ChaCha20 در سال 2008 تکمیل شد و اولین بار در مقاله Bernstein با عنوان "ChaCha، گونه ای از Salsa20" در سال 2008 به طور عمومی به آن اشاره شد.

اطلاعات دقیق در مورد ChaCha20. گسترش مبحث ChaCha20

ChaCha20 یک رمز جریان است که جریانی از بیت های شبه تصادفی را بر اساس یک کلید مخفی و یک نونس 64 بیتی منحصر به فرد تولید می کند. از یک کلید 256 بیتی استفاده می کند که سطح بالایی از امنیت را در برابر حملات brute-force فراهم می کند. یکی از ویژگی های ضروری آن، توانایی محاسبه کارآمد جریان رمزگذاری است که آن را در کاربردهای مختلف بسیار کارآمد می کند.

این الگوریتم بر روی یک ماتریس 4×4 عمل می کند که در ابتدا با ثابت ها، کلیدها و nonce دانه بندی شده است. مجموعه ای از 20 دور عملیات را انجام می دهد و داده ها را برای تولید جریان نهایی مخلوط می کند. طراحی 20 دور انتشار را افزایش می دهد و امنیت رمز را تضمین می کند. علاوه بر این، ChaCha20 از تلههای رمزنگاری رایج مانند حملات زمانبندی و حملات کانال جانبی جلوگیری میکند و آن را به گزینهای قوی برای رمزگذاری تبدیل میکند.

ساختار داخلی ChaCha20. نحوه عملکرد ChaCha20

ساختار داخلی ChaCha20 را می توان به اجزای کلیدی زیر تقسیم کرد:

- ماتریس حالت: یک ماتریس 4×4 که دارای 16 عدد صحیح 32 بیتی است که از کلید، مقادیر ثابت و nonce مشتق شده است.

- مقداردهی اولیه: رمز با یک کلید مخفی 256 بیتی، یک nonce 64 بیتی و یک بلاک شمارنده 32 بیتی مقداردهی اولیه می شود. این ترکیب منحصر به فرد تضمین می کند که جریان کلید برای هر عملیات رمزگذاری متفاوت است.

- ChaCha20 یک چهارم دور: این بلوک اصلی سازنده رمز است. این شامل یک سری عملیات بیتی و اضافات است که برای مخلوط کردن کامل داده ها و معرفی انتشار طراحی شده است.

- دور: ChaCha20 20 دور عملیات ChaCha20 Quarter Round را روی ماتریس حالت خود برای تولید جریان رمزگذاری انجام می دهد.

- نسل کلید: ماتریس حالت نهایی به جریان کلید رمزگذاری تبدیل می شود، که سپس با متن ساده XOR می شود تا متن رمز تولید شود.

تجزیه و تحلیل ویژگی های کلیدی ChaCha20

طراحی و ویژگی های ChaCha20 چندین مزیت کلیدی را ارائه می دهد:

- امنیت: با یک کلید 256 بیتی، ChaCha20 سطح بالایی از امنیت را فراهم می کند و آن را در برابر حملات brute-force مقاوم می کند.

- کارایی: اجرای کارآمد ChaCha20 امکان رمزگذاری و رمزگشایی سریع را فراهم می کند و آن را برای برنامه های کاربردی بلادرنگ و انتقال داده با سرعت بالا مناسب می کند.

- انعطاف پذیری: از مقادیر مختلف غیرانسی پشتیبانی میکند و به آن اجازه میدهد تا با کلید یکسان، جریانهای کلیدی منحصربهفردی را برای عملیاتهای مختلف رمزگذاری ایجاد کند.

- مقاومت در برابر حملات: ChaCha20 به گونه ای طراحی شده است که در برابر حملات زمان بندی و حملات کانال جانبی مقاوم باشد و امنیت کلی آن را افزایش دهد.

انواع ChaCha20

ChaCha20 دارای چند تغییر با اندازه های غیرانسی مختلف است، در درجه اول برای موارد استفاده خاص. رایج ترین انواع عبارتند از:

| نوع ChaCha20 | بدون اندازه (بیت) |

|---|---|

| چاچا20 | 64 |

| ChaCha20-IETF | 96 |

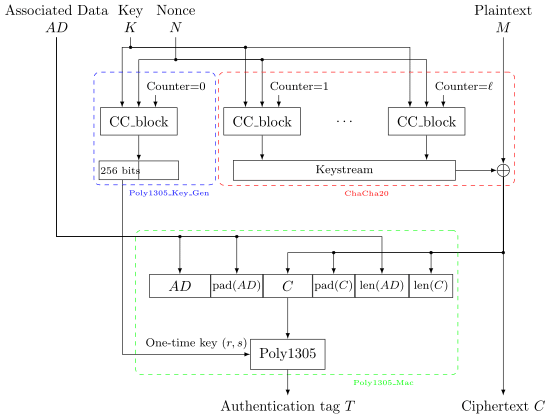

| ChaCha20-Poly1305 | 64 |

| ChaCha20-Poly1305-IETF | 96 |

ChaCha20 را می توان در سناریوهای مختلف برای ایجاد ارتباط امن و حفاظت از داده ها استفاده کرد. برخی از موارد استفاده رایج عبارتند از:

- پروتکل های ارتباطی امن: ChaCha20 در مجموعه های رمزنگاری TLS/SSL برای ایمن سازی ارتباطات وب، تضمین حریم خصوصی و یکپارچگی داده ها استفاده می شود.

- رمزگذاری VPN: بسیاری از ارائه دهندگان شبکه خصوصی مجازی (VPN) ChaCha20 را برای ایمن سازی انتقال داده بین مشتری و سرور پیاده سازی می کنند.

- رمزگذاری دیسک: ChaCha20 برای رمزگذاری فول دیسک مناسب است و از داده های حساس در دستگاه های ذخیره سازی محافظت می کند.

- پیام رسانی امن: ChaCha20 می تواند برای رمزگذاری پیام های فوری و ارتباطات ایمیل، محافظت از محتوای حساس از دسترسی غیرمجاز استفاده شود.

مشکلات احتمالی مربوط به استفاده از ChaCha20 ممکن است شامل موارد زیر باشد:

- بدون استفاده مجدد: استفاده مجدد از همان nonce با همان کلید امنیت رمزگذاری را به خطر می اندازد. استفاده از nonces منحصر به فرد برای هر عملیات رمزگذاری ضروری است.

- مدیریت کلیدی: شیوه های صحیح مدیریت کلید برای حفظ امنیت داده های رمزگذاری شده بسیار مهم است.

- مسائل اجرایی: اجرای ناقص یا آسیب پذیر ChaCha20 می تواند منجر به آسیب پذیری های امنیتی شود.

- Cryptanalysis پیشرفت می کند: مانند هر الگوریتم رمزنگاری، پیشرفتهای آینده در تحلیل رمز میتواند به طور بالقوه امنیت ChaCha20 را تضعیف کند.

برای پرداختن به این مسائل، پیروی از بهترین شیوهها برای مدیریت کلید رمزنگاری، انتخاب پیادهسازیهای ایمن و تایید شده و اطلاعرسانی در مورد هر گونه آسیبپذیری بالقوه یا بهروزرسانی مربوط به ChaCha20 ضروری است.

مشخصات اصلی و سایر مقایسه ها با اصطلاحات مشابه در قالب جداول و فهرست

| مشخصه | چاچا20 | AES |

|---|---|---|

| اندازه کلید | 256 بیت | 128، 192 یا 256 بیت |

| اندازه بلوک | 512 بیت (64 بایت) | 128 بیت (16 بایت) |

| قدرت امنیتی | بالا | بالا |

| کارایی | سریع | سریع |

| برنامه کلید | لازم نیست | ضروری |

| مقاومت در برابر حملات زمان بندی | آره | آره |

| مقاومت در برابر حملات کانال جانبی | آره | آره |

| پذیرش و محبوبیت | به طور روزافزون محبوب | به طور گسترده به تصویب رسید |

با پیشرفت فناوری و تهدیدات امنیتی، ChaCha20 به دلیل ترکیبی از امنیت و عملکرد، احتمالاً مرتبط باقی خواهد ماند. مقاومت آن در برابر حملات کانال جانبی و اجرای کارآمد آن را به گزینه ای جذاب برای بسیاری از برنامه ها تبدیل می کند.

علاوه بر این، با افزایش تقاضا برای ارتباطات ایمن و حفاظت از دادهها، انتظار میرود که ChaCha20 در زمینههای مختلف، از جمله ارتباطات وب، خدمات VPN و برنامههای تلفن همراه، ادامه یابد.

چگونه می توان از سرورهای پروکسی استفاده کرد یا با ChaCha20 مرتبط کرد

سرورهای پروکسی نقشی حیاتی در تامین امنیت ترافیک اینترنت و افزایش حریم خصوصی دارند. با ادغام رمزگذاری ChaCha20 در سرورهای پروکسی، آنها می توانند یک لایه حفاظتی اضافی برای کاربران ارائه دهند. هنگامی که کاربران به یک سرور پراکسی متصل می شوند که از رمزگذاری ChaCha20 استفاده می کند، داده های آنها قبل از ارسال به سرور مقصد به طور ایمن رمزگذاری می شود. این تضمین می کند که اطلاعات حساس در طول انتقال محرمانه باقی می مانند و خطر استراق سمع و دسترسی غیرمجاز را کاهش می دهد.

سرورهای پروکسی می توانند از کارایی ChaCha20 برای ارائه رمزگذاری سریع و ایمن داده برای تجربه کاربری یکپارچه استفاده کنند. علاوه بر این، مقاومت ChaCha20 در برابر حملات زمانبندی و حملات کانال جانبی، آن را برای استقرار در محیطهای سرور پراکسی مناسب میسازد.

لینک های مربوطه

برای اطلاعات بیشتر در مورد ChaCha20، الگوریتمهای رمزگذاری و موضوعات مرتبط، میتوانید منابع زیر را بررسی کنید:

- ChaCha، گونهای از Salsa20 – مقاله دانیل جی. برنشتاین

- خانواده رمزهای جریان Salsa20 – پروژه eSTREAM

- ChaCha20 و Poly1305 برای پروتکل های IETF – RFC 8439

- درک رمزنگاری – کتاب درسی توسط کریستف پار و یان پلزل

با مطالعه این منابع، می توانید درک عمیق تری از ChaCha20 و اهمیت آن در حوزه رمزگذاری مدرن به دست آورید.