ChaCha20 es un cifrado de flujo ampliamente reconocido y un algoritmo de cifrado simétrico conocido por su seguridad y velocidad. Fue desarrollado por Daniel J. Bernstein en 2008 como parte de la familia Salsa20, con el objetivo principal de proporcionar un mecanismo de cifrado robusto y eficiente para diversas aplicaciones. ChaCha20 se usa comúnmente en comunicaciones seguras, incluidos protocolos de Internet y VPN, debido a su capacidad para ofrecer beneficios tanto de seguridad como de rendimiento.

La historia del origen de ChaCha20 y la primera mención del mismo.

ChaCha20 se originó como una mejora del cifrado de flujo Salsa20, que también fue diseñado por Daniel J. Bernstein. La principal motivación para crear ChaCha20 fue aumentar la difusión por ronda y aumentar la seguridad sin sacrificar la velocidad. El proceso de diseño de ChaCha20 se completó en 2008 y se mencionó públicamente por primera vez en el artículo de Bernstein titulado "ChaCha, una variante de Salsa20" en 2008.

Información detallada sobre ChaCha20. Ampliando el tema ChaCha20

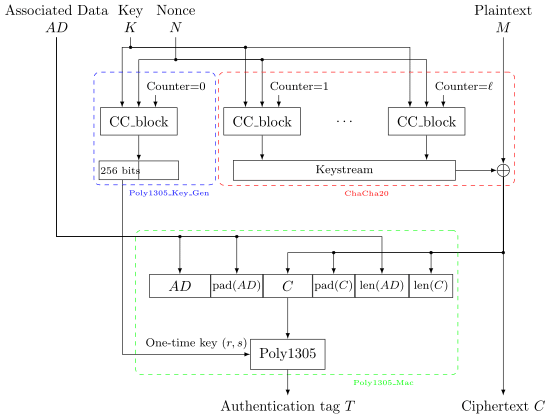

ChaCha20 es un cifrado de flujo que genera un flujo de bits pseudoaleatorios basado en una clave secreta y un nonce único de 64 bits. Utiliza una clave de 256 bits, lo que proporciona un alto nivel de seguridad contra ataques de fuerza bruta. Una de sus características esenciales es la capacidad de calcular de manera eficiente el flujo de cifrado, lo que lo hace altamente eficaz en diversas aplicaciones.

El algoritmo opera en una matriz de 4 × 4, inicialmente sembrada con constantes, clave y nonce. Realiza una serie de 20 rondas de operaciones, mezclando los datos para producir el flujo final. El diseño de 20 rondas mejora la difusión y garantiza la seguridad del cifrado. Además, ChaCha20 evita errores criptográficos comunes, como ataques de sincronización y ataques de canal lateral, lo que lo convierte en una opción sólida para el cifrado.

La estructura interna de ChaCha20. Cómo funciona ChaCha20

La estructura interna de ChaCha20 se puede dividir en los siguientes componentes clave:

- Matriz de estado: Una matriz de 4 × 4 que contiene 16 enteros de 32 bits, derivados de la clave, los valores constantes y el nonce.

- Inicialización: El cifrado se inicializa con una clave secreta de 256 bits, un nonce de 64 bits y un contador de bloques de 32 bits. Esta combinación única garantiza que el flujo de claves sea diferente para cada operación de cifrado.

- Ronda de cuartos de ChaCha20: Este es el componente básico del cifrado. Consiste en una serie de operaciones y adiciones bit a bit, diseñadas para mezclar completamente los datos e introducir la difusión.

- Rondas: ChaCha20 realiza 20 rondas de operaciones de cuarto de ronda de ChaCha20 en su matriz de estado para generar el flujo de cifrado.

- Generación de flujo de claves: La matriz de estado final se convierte en el flujo de claves de cifrado, que luego se aplica XOR con el texto sin formato para producir el texto cifrado.

Análisis de las características clave de ChaCha20

El diseño y las características de ChaCha20 ofrecen varios beneficios clave:

- Seguridad: Con una clave de 256 bits, ChaCha20 proporciona un alto nivel de seguridad, lo que lo hace resistente a ataques de fuerza bruta.

- Actuación: La implementación eficiente de ChaCha20 permite un cifrado y descifrado rápidos, lo que lo hace adecuado para aplicaciones en tiempo real y transmisión de datos de alta velocidad.

- Flexibilidad: Admite varios valores nonce, lo que le permite generar flujos de claves únicos para diferentes operaciones de cifrado con la misma clave.

- Resistencia a los ataques: ChaCha20 está diseñado para ser resistente a ataques de sincronización y ataques de canal lateral, lo que mejora su seguridad general.

Tipos de ChaCha20

ChaCha20 tiene algunas variaciones con diferentes tamaños de nonce, principalmente para casos de uso específicos. Los tipos más comunes incluyen:

| Variante ChaCha20 | Tamaño nonce (bits) |

|---|---|

| ChaCha20 | 64 |

| ChaCha20-IETF | 96 |

| ChaCha20-Poly1305 | 64 |

| ChaCha20-Poly1305-IETF | 96 |

ChaCha20 se puede utilizar en varios escenarios para proporcionar comunicación segura y protección de datos. Algunos casos de uso comunes incluyen:

- Protocolos de comunicación seguros: ChaCha20 se utiliza en conjuntos de cifrado TLS/SSL para proteger las comunicaciones web, garantizando la privacidad y la integridad de los datos.

- Cifrado VPN: Muchos proveedores de redes privadas virtuales (VPN) implementan ChaCha20 para asegurar la transmisión de datos entre el cliente y el servidor.

- Cifrado de disco: ChaCha20 es adecuado para el cifrado de disco completo y protege datos confidenciales en dispositivos de almacenamiento.

- Mensajería segura: ChaCha20 se puede utilizar para cifrar mensajes instantáneos y comunicaciones por correo electrónico, protegiendo el contenido confidencial del acceso no autorizado.

Los posibles problemas relacionados con el uso de ChaCha20 pueden incluir:

- No reutilizar: Reutilizar el mismo nonce con la misma clave compromete la seguridad del cifrado. Es esencial utilizar nonces únicos para cada operación de cifrado.

- Gestión de claves: Las prácticas adecuadas de gestión de claves son cruciales para mantener la seguridad de los datos cifrados.

- Problemas de implementación: Las implementaciones defectuosas o vulnerables de ChaCha20 pueden provocar vulnerabilidades de seguridad.

- Avances en criptoanálisis: Como ocurre con cualquier algoritmo criptográfico, los avances futuros en el criptoanálisis podrían debilitar potencialmente la seguridad de ChaCha20.

Para abordar estos problemas, es esencial seguir las mejores prácticas para la gestión de claves criptográficas, elegir implementaciones seguras y bien examinadas y mantenerse informado sobre posibles vulnerabilidades o actualizaciones relacionadas con ChaCha20.

Principales características y otras comparaciones con términos similares en forma de tablas y listas.

| Característica | ChaCha20 | AES |

|---|---|---|

| Tamaño de clave | 256 bits | 128, 192 o 256 bits |

| Tamaño de bloque | 512 bits (64 bytes) | 128 bits (16 bytes) |

| Fuerza de seguridad | Alto | Alto |

| Actuación | Rápido | Rápido |

| Horario clave | No requerido | Requerido |

| Resistencia a los ataques de sincronización | Sí | Sí |

| Resistencia a los ataques de canal lateral | Sí | Sí |

| Adopción y popularidad | Cada vez más popular | Ampliamente adoptado |

A medida que la tecnología avanza y las amenazas a la seguridad evolucionan, es probable que ChaCha20 siga siendo relevante debido a su combinación de seguridad y rendimiento. Su resistencia a los ataques de canales laterales y su implementación eficiente lo convierten en una opción atractiva para muchas aplicaciones.

Además, con la creciente demanda de comunicaciones seguras y protección de datos, se espera que ChaCha20 experimente una adopción continua en varios campos, incluidas las comunicaciones web, los servicios VPN y las aplicaciones móviles.

Cómo se pueden utilizar o asociar servidores proxy con ChaCha20

Los servidores proxy desempeñan un papel vital a la hora de proteger el tráfico de Internet y mejorar la privacidad. Al integrar el cifrado ChaCha20 en los servidores proxy, pueden ofrecer una capa adicional de protección a los usuarios. Cuando los usuarios se conectan a un servidor proxy que utiliza cifrado ChaCha20, sus datos se cifran de forma segura antes de reenviarlos al servidor de destino. Esto garantiza que la información confidencial permanezca confidencial durante la transmisión, lo que reduce el riesgo de escuchas y acceso no autorizado.

Los servidores proxy pueden aprovechar la eficiencia de ChaCha20 para proporcionar un cifrado de datos rápido y seguro para una experiencia de usuario perfecta. Además, la resistencia de ChaCha20 a los ataques de sincronización y de canal lateral lo hace muy adecuado para su implementación en entornos de servidores proxy.

Enlaces relacionados

Para obtener más información sobre ChaCha20, algoritmos de cifrado y temas relacionados, puede explorar los siguientes recursos:

- ChaCha, una variante de Salsa20 – Artículo de Daniel J. Bernstein

- La familia de cifrados de flujo Salsa20 – Proyecto eSTREAM

- ChaCha20 y Poly1305 para protocolos IETF – RFC 8439

- Comprensión de la criptografía: un libro de texto de Christof Paar y Jan Pelzl

Al estudiar estos recursos, puede obtener una comprensión más profunda de ChaCha20 y su importancia en el ámbito del cifrado moderno.