चाचा20 एक व्यापक रूप से मान्यता प्राप्त स्ट्रीम सिफर और एक सममित एन्क्रिप्शन एल्गोरिदम है जो अपनी सुरक्षा और गति के लिए जाना जाता है। इसे डैनियल जे. बर्नस्टीन द्वारा 2008 में साल्सा20 परिवार के हिस्से के रूप में विकसित किया गया था, जिसका प्राथमिक लक्ष्य विभिन्न अनुप्रयोगों के लिए एक मजबूत और कुशल एन्क्रिप्शन तंत्र प्रदान करना था। सुरक्षा और प्रदर्शन लाभ दोनों प्रदान करने की क्षमता के कारण, चाचा20 का उपयोग आमतौर पर इंटरनेट प्रोटोकॉल और वीपीएन सहित सुरक्षित संचार में किया जाता है।

चाचा20 की उत्पत्ति का इतिहास और इसका पहला उल्लेख

चाचा20 की उत्पत्ति साल्सा20 स्ट्रीम सिफर के सुधार के रूप में हुई, जिसे डैनियल जे. बर्नस्टीन द्वारा भी डिजाइन किया गया था। चाचा20 को बनाने की मुख्य प्रेरणा प्रति चक्कर प्रसार को बढ़ाना और गति से समझौता किए बिना सुरक्षा को बढ़ावा देना था। चाचा20 की डिज़ाइन प्रक्रिया 2008 में पूरी हो गई थी, और इसका पहली बार सार्वजनिक रूप से उल्लेख 2008 में बर्नस्टीन के "चाचा, साल्सा20 का एक प्रकार" शीर्षक वाले पेपर में किया गया था।

चाचा20 के बारे में विस्तृत जानकारी। चाचा20 विषय का विस्तार

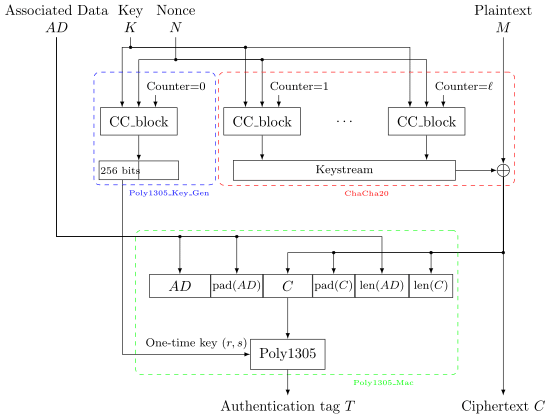

चाचा20 एक स्ट्रीम सिफर है जो एक गुप्त कुंजी और एक अद्वितीय 64-बिट नॉन के आधार पर छद्म-यादृच्छिक बिट्स की एक स्ट्रीम उत्पन्न करता है। यह 256-बिट कुंजी का उपयोग करता है, जो क्रूर-बल के हमलों के खिलाफ उच्च स्तर की सुरक्षा प्रदान करता है। इसकी आवश्यक विशेषताओं में से एक एन्क्रिप्शन स्ट्रीम की कुशलतापूर्वक गणना करने की क्षमता है, जो इसे विभिन्न अनुप्रयोगों में अत्यधिक प्रदर्शनशील बनाती है।

एल्गोरिदम 4×4 मैट्रिक्स पर काम करता है, शुरुआत में स्थिरांक, कुंजी और गैर के साथ वरीयता दी जाती है। यह अंतिम स्ट्रीम उत्पन्न करने के लिए डेटा को मिश्रित करते हुए, ऑपरेशन के 20 राउंड की एक श्रृंखला निष्पादित करता है। 20-राउंड डिज़ाइन प्रसार को बढ़ाता है और सिफर की सुरक्षा सुनिश्चित करता है। इसके अलावा, चाचा20 टाइमिंग हमलों और साइड-चैनल हमलों जैसे सामान्य क्रिप्टोग्राफ़िक नुकसान से बचाता है, जिससे यह एन्क्रिप्शन के लिए एक मजबूत विकल्प बन जाता है।

चाचा20 की आंतरिक संरचना. चाचा20 कैसे काम करता है

चाचा20 की आंतरिक संरचना को निम्नलिखित प्रमुख घटकों में विभाजित किया जा सकता है:

- राज्य मैट्रिक्स: एक 4×4 मैट्रिक्स जिसमें 16 32-बिट पूर्णांक होते हैं, जो कुंजी, स्थिर मान और नॉन से प्राप्त होते हैं।

- प्रारंभ: सिफर को 256-बिट गुप्त कुंजी, 64-बिट नॉन और 32-बिट ब्लॉक काउंटर के साथ प्रारंभ किया गया है। यह अनूठा संयोजन सुनिश्चित करता है कि प्रत्येक एन्क्रिप्शन ऑपरेशन के लिए कीस्ट्रीम अलग है।

- चाचा20 क्वार्टर राउंड: यह सिफर का मूल निर्माण खंड है। इसमें बिटवाइज़ संचालन और परिवर्धन की एक श्रृंखला शामिल है, जो डेटा को पूरी तरह से मिश्रित करने और प्रसार शुरू करने के लिए डिज़ाइन की गई है।

- राउंड: एन्क्रिप्शन स्ट्रीम उत्पन्न करने के लिए चाचा20 अपने राज्य मैट्रिक्स पर चाचा20 क्वार्टर राउंड ऑपरेशन के 20 राउंड निष्पादित करता है।

- कीस्ट्रीम जनरेशन: अंतिम स्थिति मैट्रिक्स को एन्क्रिप्शन कीस्ट्रीम में परिवर्तित किया जाता है, जिसे सिफरटेक्स्ट का उत्पादन करने के लिए प्लेनटेक्स्ट के साथ XORed किया जाता है।

चाचा20 की प्रमुख विशेषताओं का विश्लेषण

चाचा20 का डिज़ाइन और विशेषताएँ कई प्रमुख लाभ प्रदान करती हैं:

- सुरक्षा: 256-बिट कुंजी के साथ, चाचा20 उच्च स्तर की सुरक्षा प्रदान करता है, जो इसे क्रूर-बल के हमलों के प्रति प्रतिरोधी बनाता है।

- प्रदर्शन:ChaCha20 का कुशल कार्यान्वयन तेज़ एन्क्रिप्शन और डिक्रिप्शन की अनुमति देता है, जो इसे वास्तविक समय अनुप्रयोगों और उच्च गति डेटा ट्रांसमिशन के लिए उपयुक्त बनाता है।

- FLEXIBILITY: यह विभिन्न गैर-मूल्यों का समर्थन करता है, जिससे यह एक ही कुंजी के साथ विभिन्न एन्क्रिप्शन संचालन के लिए अद्वितीय कीस्ट्रीम उत्पन्न करने की अनुमति देता है।

- हमलों का प्रतिरोध:ChaCha20 को टाइमिंग हमलों और साइड-चैनल हमलों के प्रति प्रतिरोधी बनाने के लिए डिज़ाइन किया गया है, जो इसकी समग्र सुरक्षा को बढ़ाता है।

चाचा20 के प्रकार

चाचा20 में अलग-अलग गैर आकारों के साथ कुछ भिन्नताएं हैं, मुख्य रूप से विशिष्ट उपयोग के मामलों के लिए। सबसे आम प्रकारों में शामिल हैं:

| चाचा20 वैरिएंट | गैर आकार (बिट्स) |

|---|---|

| चाचा20 | 64 |

| चाचा20-आईईटीएफ | 96 |

| चाचा20-पॉली1305 | 64 |

| चाचा20-पॉली1305-आईईटीएफ | 96 |

सुरक्षित संचार और डेटा सुरक्षा प्रदान करने के लिए चाचा20 का उपयोग विभिन्न परिदृश्यों में किया जा सकता है। कुछ सामान्य उपयोग के मामलों में शामिल हैं:

- सुरक्षित संचार प्रोटोकॉल: वेब संचार को सुरक्षित करने, गोपनीयता और डेटा अखंडता सुनिश्चित करने के लिए चाचा20 का उपयोग टीएलएस/एसएसएल सिफर सुइट्स में किया जाता है।

- वीपीएन एन्क्रिप्शन: कई वर्चुअल प्राइवेट नेटवर्क (वीपीएन) प्रदाता क्लाइंट और सर्वर के बीच डेटा ट्रांसमिशन को सुरक्षित करने के लिए चाचा20 लागू करते हैं।

- डिस्क एन्क्रिप्शन:ChaCha20 फुल-डिस्क एन्क्रिप्शन, स्टोरेज डिवाइस पर संवेदनशील डेटा की सुरक्षा के लिए उपयुक्त है।

- सुरक्षित संदेश सेवा:ChaCha20 का उपयोग त्वरित संदेश और ईमेल संचार को एन्क्रिप्ट करने, संवेदनशील सामग्री को अनधिकृत पहुंच से बचाने के लिए किया जा सकता है।

चाचा20 के उपयोग से संबंधित संभावित समस्याओं में शामिल हो सकते हैं:

- गैर पुन: उपयोग: एक ही कुंजी के साथ एक ही नॉन का पुन: उपयोग एन्क्रिप्शन की सुरक्षा से समझौता करता है। प्रत्येक एन्क्रिप्शन ऑपरेशन के लिए अद्वितीय नॉन्स का उपयोग करना आवश्यक है।

- महतवपूर्ण प्रबंधन: एन्क्रिप्टेड डेटा की सुरक्षा बनाए रखने के लिए उचित कुंजी प्रबंधन प्रथाएं महत्वपूर्ण हैं।

- कार्यान्वयन के लिए मुद्दें:ChaCha20 का त्रुटिपूर्ण या कमजोर कार्यान्वयन सुरक्षा कमजोरियों को जन्म दे सकता है।

- क्रिप्टोनालिसिस अग्रिम: किसी भी क्रिप्टोग्राफ़िक एल्गोरिदम की तरह, क्रिप्टोएनालिसिस में भविष्य की प्रगति संभावित रूप से चाचा20 की सुरक्षा को कमजोर कर सकती है।

इन मुद्दों के समाधान के लिए, क्रिप्टोग्राफ़िक कुंजी प्रबंधन के लिए सर्वोत्तम प्रथाओं का पालन करना, सुरक्षित और अच्छी तरह से जांचे गए कार्यान्वयन का चयन करना और चाचा20 से संबंधित किसी भी संभावित कमजोरियों या अपडेट के बारे में सूचित रहना आवश्यक है।

तालिकाओं और सूचियों के रूप में समान शब्दों के साथ मुख्य विशेषताएँ और अन्य तुलनाएँ

| विशेषता | चाचा20 | एईएस |

|---|---|---|

| कुंजी का आकार | 256 बिट्स | 128, 192, या 256 बिट्स |

| ब्लॉक का आकार | 512 बिट्स (64 बाइट्स) | 128 बिट्स (16 बाइट्स) |

| सुरक्षा ताकत | उच्च | उच्च |

| प्रदर्शन | तेज़ | तेज़ |

| मुख्य अनुसूची | आवश्यक नहीं | आवश्यक |

| समयबद्ध हमलों का प्रतिरोध | हाँ | हाँ |

| साइड-चैनल हमलों का प्रतिरोध | हाँ | हाँ |

| गोद लेने और लोकप्रियता | तेजी से लोकप्रिय | व्यापक रूप से स्वीकार्य |

जैसे-जैसे प्रौद्योगिकी प्रगति और सुरक्षा खतरे विकसित हो रहे हैं, सुरक्षा और प्रदर्शन के संयोजन के कारण चाचा20 के प्रासंगिक बने रहने की संभावना है। साइड-चैनल हमलों के प्रति इसका प्रतिरोध और कुशल कार्यान्वयन इसे कई अनुप्रयोगों के लिए एक आकर्षक विकल्प बनाता है।

इसके अलावा, सुरक्षित संचार और डेटा सुरक्षा की बढ़ती मांग के साथ, चाचा20 को वेब संचार, वीपीएन सेवाओं और मोबाइल एप्लिकेशन सहित विभिन्न क्षेत्रों में अपनाए जाने की उम्मीद है।

प्रॉक्सी सर्वर का उपयोग कैसे किया जा सकता है या चाचा20 के साथ कैसे संबद्ध किया जा सकता है

प्रॉक्सी सर्वर इंटरनेट ट्रैफ़िक को सुरक्षित रखने और गोपनीयता बढ़ाने में महत्वपूर्ण भूमिका निभाते हैं। प्रॉक्सी सर्वर में चाचा20 एन्क्रिप्शन को एकीकृत करके, वे उपयोगकर्ताओं के लिए सुरक्षा की एक अतिरिक्त परत प्रदान कर सकते हैं। जब उपयोगकर्ता किसी प्रॉक्सी सर्वर से जुड़ते हैं जो चाचा20 एन्क्रिप्शन का उपयोग करता है, तो गंतव्य सर्वर पर अग्रेषित होने से पहले उनका डेटा सुरक्षित रूप से एन्क्रिप्ट किया जाता है। यह सुनिश्चित करता है कि संवेदनशील जानकारी प्रसारण के दौरान गोपनीय रहे, जिससे छिपकर बातें सुनने और अनधिकृत पहुंच का खतरा कम हो जाए।

प्रॉक्सी सर्वर निर्बाध उपयोगकर्ता अनुभव के लिए तेज़ और सुरक्षित डेटा एन्क्रिप्शन प्रदान करने के लिए चाचा20 की दक्षता का लाभ उठा सकते हैं। इसके अलावा, टाइमिंग हमलों और साइड-चैनल हमलों के प्रति चाचा20 का प्रतिरोध इसे प्रॉक्सी सर्वर वातावरण में तैनाती के लिए उपयुक्त बनाता है।

सम्बंधित लिंक्स

चाचा20, एन्क्रिप्शन एल्गोरिदम और संबंधित विषयों के बारे में अधिक जानकारी के लिए, आप निम्नलिखित संसाधनों का पता लगा सकते हैं:

- चाचा, साल्सा20 का एक प्रकार - डैनियल जे. बर्नस्टीन द्वारा पेपर

- स्ट्रीम सिफर का साल्सा20 परिवार - ईस्ट्रीम प्रोजेक्ट

- आईईटीएफ प्रोटोकॉल के लिए चाचा20 और पॉली1305 - आरएफसी 8439

- क्रिप्टोग्राफी को समझना - क्रिस्टोफ़ पार और जान पेल्ज़ल द्वारा एक पाठ्यपुस्तक

इन संसाधनों का अध्ययन करके, आप चाचा20 और आधुनिक एन्क्रिप्शन के क्षेत्र में इसके महत्व की गहरी समझ प्राप्त कर सकते हैं।