SOCKS5 est un protocole proxy largement utilisé qui facilite une communication sécurisée et efficace entre les clients et les serveurs sur un réseau. Il signifie « Socket Secure version 5 » et constitue une amélioration par rapport à ses prédécesseurs, SOCKS4 et SOCKS4a. Développé pour offrir une sécurité, une flexibilité et une prise en charge améliorées de divers protocoles réseau, SOCKS5 est devenu un choix populaire pour les utilisateurs recherchant une confidentialité améliorée et des capacités de déblocage.

L'histoire de l'origine du SOCKS5 et sa première mention.

Le protocole SOCKS a été initialement introduit au début des années 1990 par David Koblas, puis affiné en SOCKS5 par Ying-Da Lee. SOCKS5 a été mentionné pour la première fois dans la RFC 1928, publiée en mars 1996, puis spécifié dans la RFC 1929. Il a été conçu pour surmonter les limitations des versions précédentes, principalement en ajoutant la prise en charge d'UDP et de l'authentification des utilisateurs. Au fil du temps, il a subi plusieurs mises à jour et améliorations, consolidant sa place de protocole proxy fiable et polyvalent.

Informations détaillées sur SOCKS5. Élargir le sujet SOCKS5.

SOCKS5 fonctionne au niveau de la couche application du modèle OSI et agit comme intermédiaire entre les clients et les serveurs. Lorsqu'un client demande une connexion à un serveur distant, les données sont transmises via le serveur SOCKS5, qui effectue ensuite la demande au nom du client, masquant ainsi l'identité du client. Cela fait de SOCKS5 un choix idéal pour les scénarios où l'anonymat et la traversée du pare-feu sont essentiels.

Contrairement aux proxys HTTP, SOCKS5 peut gérer différents types de trafic, notamment TCP et UDP, ce qui lui permet d'être utilisé pour une gamme plus large d'applications, telles que les jeux en ligne, le torrenting et les services VoIP. De plus, SOCKS5 prend en charge les mécanismes d'authentification, ajoutant une couche de sécurité supplémentaire à la connexion.

La structure interne de SOCKS5. Comment fonctionne le SOCKS5.

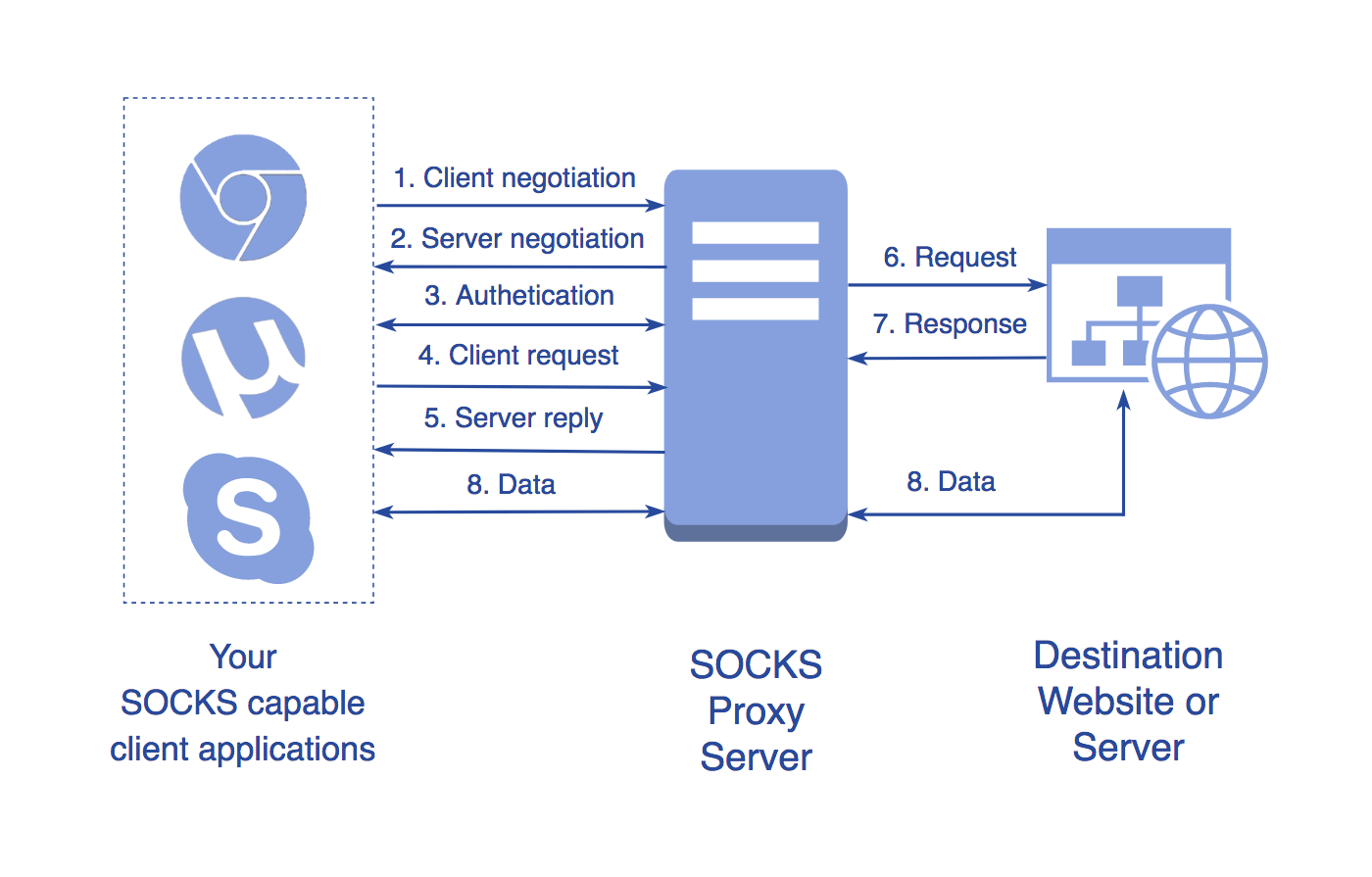

La structure interne de SOCKS5 se compose de deux composants principaux : le côté client et le côté serveur.

Côté client:

- Lorsqu'une application client (par exemple, un navigateur Web, un client torrent) souhaite accéder à un serveur distant, elle envoie une demande de connexion au client SOCKS5 local.

- Le client SOCKS5 établit ensuite une connexion avec le serveur SOCKS5 distant en utilisant le protocole spécifié (généralement TCP).

- Si une authentification est requise, le client s'authentifie auprès du serveur à l'aide des informations d'identification du nom d'utilisateur et du mot de passe.

- Une fois que le serveur SOCKS5 a vérifié les informations d'identification du client (le cas échéant), le client envoie l'adresse de destination et le port du serveur distant auquel il souhaite accéder.

Du côté serveur:

- Le serveur SOCKS5 reçoit la demande de connexion du client et valide les informations d'identification du client (si fournies).

- Le serveur établit une connexion avec le serveur distant demandé au nom du client.

- Le serveur SOCKS5 relaie les données entre le client et le serveur distant, agissant comme intermédiaire transparent.

- Une fois le transfert de données terminé, le serveur SOCKS5 renvoie la réponse au client.

Analyse des principales caractéristiques du SOCKS5.

SOCKS5 offre plusieurs fonctionnalités clés qui contribuent à sa popularité et à son efficacité en tant que protocole proxy :

- Polyvalence: SOCKS5 peut gérer différents types de trafic, notamment TCP et UDP, ce qui le rend adapté à une large gamme d'applications et de services.

- Authentification: SOCKS5 prend en charge l'authentification des utilisateurs, garantissant que seuls les utilisateurs autorisés peuvent accéder au serveur proxy.

- Traversée du pare-feu: SOCKS5 permet aux clients de contourner les pare-feu et d'accéder à du contenu restreint, ce qui en fait un choix privilégié pour les utilisateurs dans des environnements réseau restrictifs.

- Anonymat: SOCKS5 masque l'adresse IP du client au serveur distant, offrant un certain degré d'anonymat à l'utilisateur.

- Fiabilité: SOCKS5 est connu pour ses performances stables et robustes, garantissant un transfert de données fluide et des temps d'arrêt réduits.

Types de SOCKS5

Les proxys SOCKS5 peuvent être classés en deux types principaux en fonction de leurs méthodes d'authentification : authentifié et non authentifié procurations.

Proxies SOCKS5 authentifiés :

Ces proxys exigent que les utilisateurs fournissent des informations d'identification valides (nom d'utilisateur et mot de passe) lors de l'établissement d'une connexion. Le processus d'authentification ajoute une couche de sécurité supplémentaire, les rendant plus adaptés aux tâches sensibles et limitant les accès non autorisés.

Proxies SOCKS5 non authentifiés :

Les proxys non authentifiés ne nécessitent aucune information d'identification, ce qui les rend plus rapides et plus simples à configurer. Cependant, ils offrent moins de sécurité et sont généralement recommandés pour les tâches non sensibles où l'anonymat est la principale préoccupation.

Vous trouverez ci-dessous un tableau comparatif des proxys SOCKS5 authentifiés et non authentifiés :

| Fonctionnalité | Authentifié SOCKS5 | SOCKS5 non authentifié |

|---|---|---|

| Authentification | Requis | Non requis |

| Sécurité | Plus haut | Inférieur |

| Adapté aux tâches sensibles ? | Oui | Non |

| Facilité de configuration | Modéré | Facile |

Façons d’utiliser SOCKS5 :

- Confidentialité améliorée: Les proxys SOCKS5 peuvent être utilisés pour améliorer la confidentialité en ligne en masquant la véritable adresse IP de l'utilisateur sur les sites Web et les services.

- Contourner les restrictions géographiques: SOCKS5 permet aux utilisateurs d'accéder à du contenu verrouillé par région en se connectant à des serveurs situés à différents endroits.

- Torrent: SOCKS5 peut être utilisé pour anonymiser les activités de torrent, empêchant ainsi l’exposition IP aux autres utilisateurs de l’essaim torrent.

- Jeux en ligne: Les joueurs peuvent utiliser SOCKS5 pour réduire la latence et contourner les restrictions réseau, conduisant ainsi à un jeu plus fluide.

Problèmes et solutions :

- Vitesse lente: Certains proxys SOCKS5 gratuits peuvent souffrir de vitesses lentes en raison de la surpopulation. Opter pour les services SOCKS5 premium peut résoudre ce problème.

- Problèmes de connexion: Dans certains cas, les utilisateurs peuvent rencontrer des problèmes de connexion avec certains sites Web ou services. Passer à un autre serveur ou fournisseur SOCKS5 peut aider à résoudre ce problème.

- Compatibilité: Toutes les applications ou services ne prennent pas en charge les proxys SOCKS5. Dans de tels cas, les utilisateurs peuvent utiliser des logiciels dédiés ou des extensions de navigateur permettant la compatibilité SOCKS5.

Principales caractéristiques et autres comparaisons avec des termes similaires.

| Type de mandataire | SOCKS5 | HTTP | HTTPS |

|---|---|---|---|

| Protocole | Prend en charge TCP et UDP | Prend en charge uniquement TCP | Prend en charge uniquement TCP |

| Gestion du trafic | Polyvalent | Limité à HTTP | Limité au HTTPS |

| Authentification | Prise en charge | Pas généralement utilisé | Pas généralement utilisé |

| Anonymat | Haut | Faible | Moyen |

| Performance | Bien | Modéré | Bien |

À l’avenir, le SOCKS5 restera probablement un élément crucial du paysage des proxys, en particulier dans les scénarios où la polyvalence et la sécurité sont primordiales. Certains développements futurs potentiels liés au SOCKS5 pourraient inclure :

- Sécurité renforcée: De nouveaux mécanismes d’authentification et normes de chiffrement pourraient encore améliorer la sécurité du SOCKS5.

- Intégration avec les VPN: SOCKS5 peut être intégré aux réseaux privés virtuels (VPN) pour fournir des couches supplémentaires de sécurité et de confidentialité.

- Prise en charge d'IPv6: À mesure que l'adoption d'IPv6 continue de croître, SOCKS5 évoluera probablement pour prendre en charge les adresses IPv6 de manière transparente.

Comment les serveurs proxy peuvent être utilisés ou associés à SOCKS5.

Les serveurs proxy jouent un rôle essentiel dans l'activation des fonctionnalités de SOCKS5. Les serveurs proxy SOCKS5 agissent comme intermédiaires entre les clients et les serveurs distants, facilitant la transmission de données sécurisée et anonyme. Les fournisseurs de serveurs proxy, tels que OneProxy (oneproxy.pro), proposent des proxys SOCKS5 qui peuvent être utilisés à diverses fins, notamment :

- Confidentialité améliorée: En acheminant le trafic via des proxys SOCKS5, les utilisateurs peuvent protéger leur identité et leurs activités en ligne des regards indiscrets.

- Débloquer du contenu: Les proxys SOCKS5 peuvent contourner les restrictions géographiques, permettant ainsi l'accès à des sites Web et à des services verrouillés par région.

- Anonymat: Les proxys SOCKS5 cachent la véritable adresse IP de l'utilisateur, ce qui rend difficile la traçabilité des activités en ligne jusqu'à l'utilisateur.

Liens connexes

Pour plus d'informations sur SOCKS5 et les serveurs proxy, veuillez vous référer aux ressources suivantes :